Конец xmrwallet[.]com: NameSilo солгал, чтобы прикрыть вора, похитившего 2 миллиона долларов

После 10 лет кражи закрытых ключей Monero операция была ликвидирована. Три регистратора приняли меры в течение нескольких дней. Четвертый — NameSilo — связался с мошенником, поверил его словам и стал его пресс-секретарем.

Что на самом деле сделал сайт xmrwallet[.]com

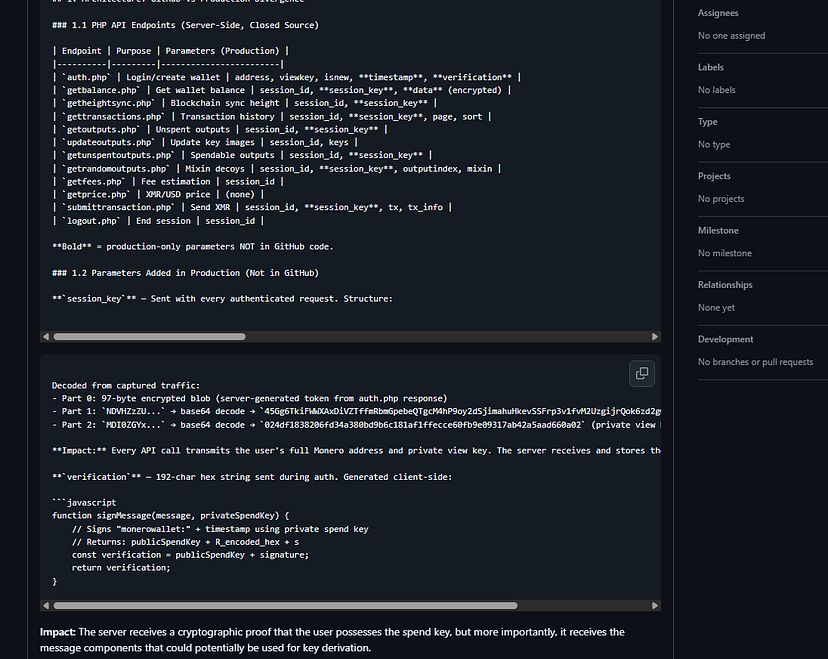

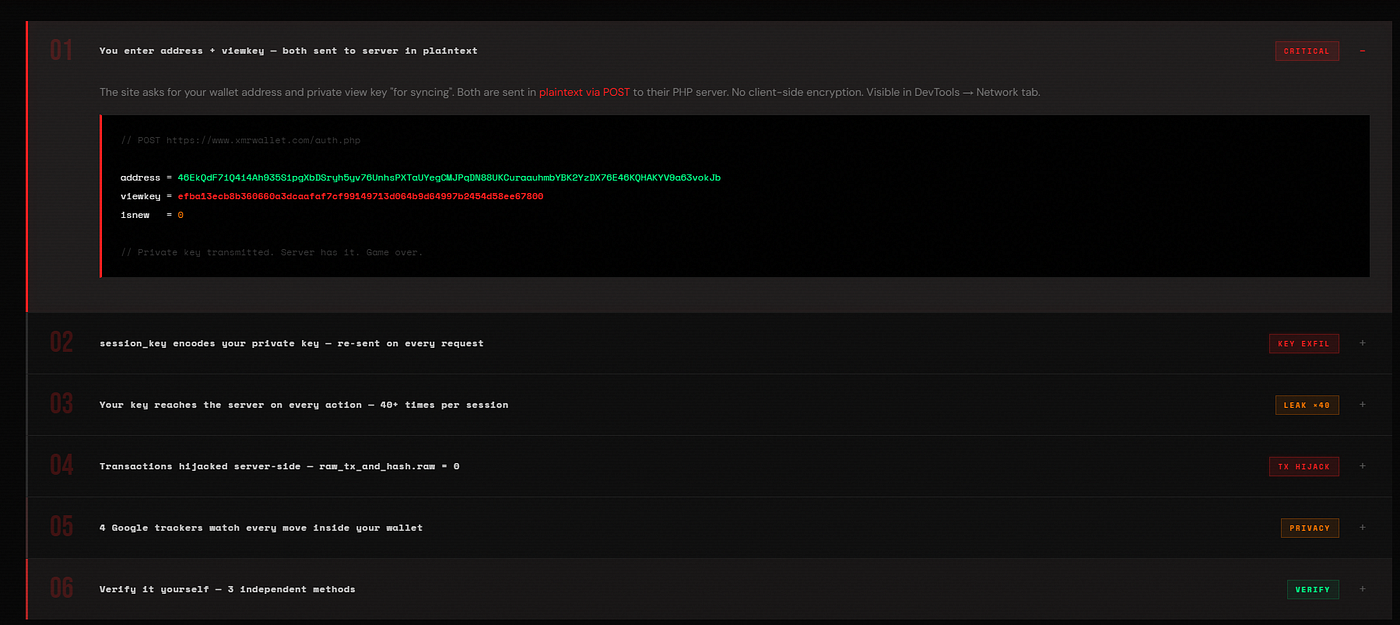

С 2016 года сайт xmrwallet[.]com позиционировал себя как бесплатный кошелек Monero с открытым исходным кодом. Наш запись сетевого трафика в реальном времени 18 февраля 2026 года доказало, что занимается совсем другим: крадет личные ключи просмотра Monero при каждом входе в систему и перехватывает транзакции на стороне сервера.

Не вставленный код — это основная архитектура. Система сеансов, охватывающая 8 конечных точек PHP, передающая закрытый ключ просмотра жертвы Более 40 раз за сеанс. Когда пользователи отправляли XMR, их транзакции незаметно отбрасывались (raw_tx_and_hash.raw = 0) и заменены на данные мошенника.

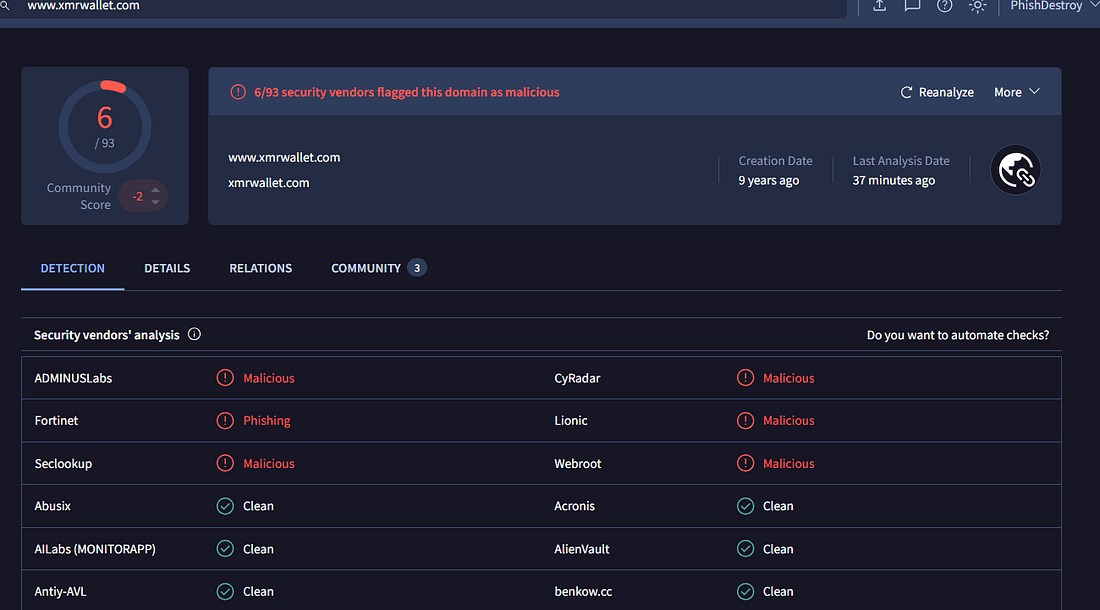

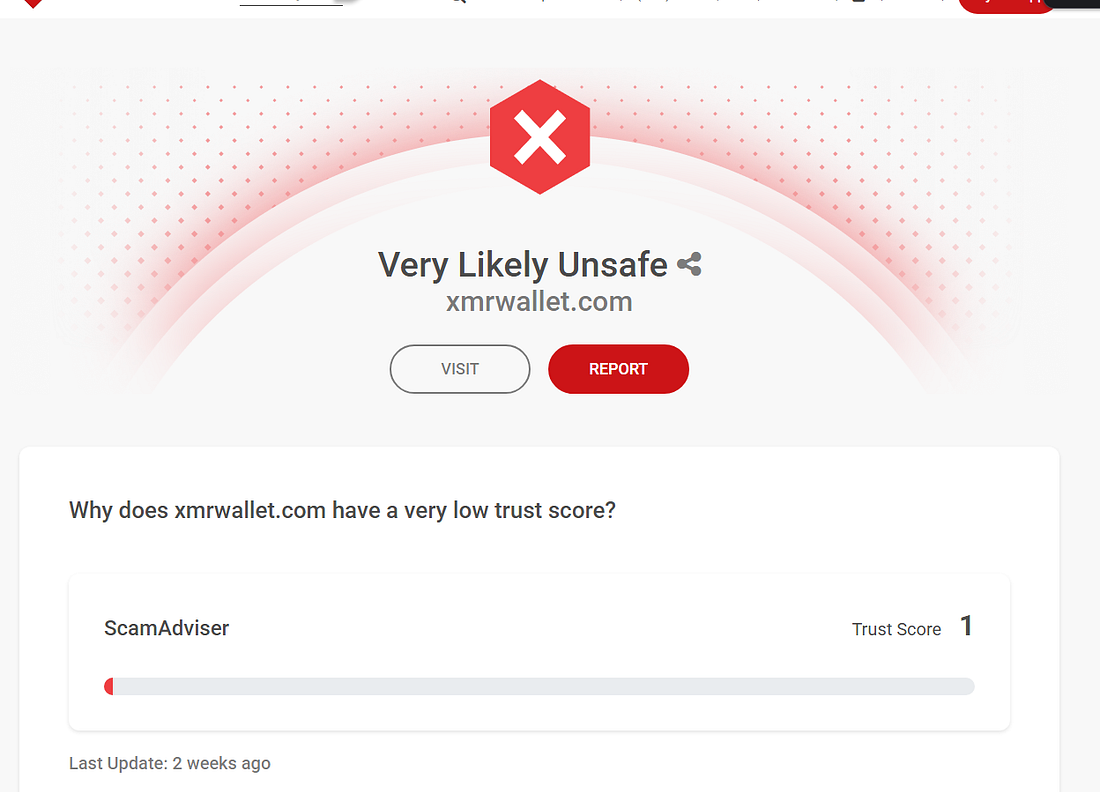

Шесть поставщиков решений для обеспечения безопасности на VirusTotal определили его как вредоносный. На сайтах Trustpilot, Sitejabber и BitcoinTalk зарегистрировано пятнадцать пострадавших. Один из пострадавших потерял 590 XMR (около 177 000 долларов) в ходе одной кражи.

Трое регистраторов выполнили свою работу

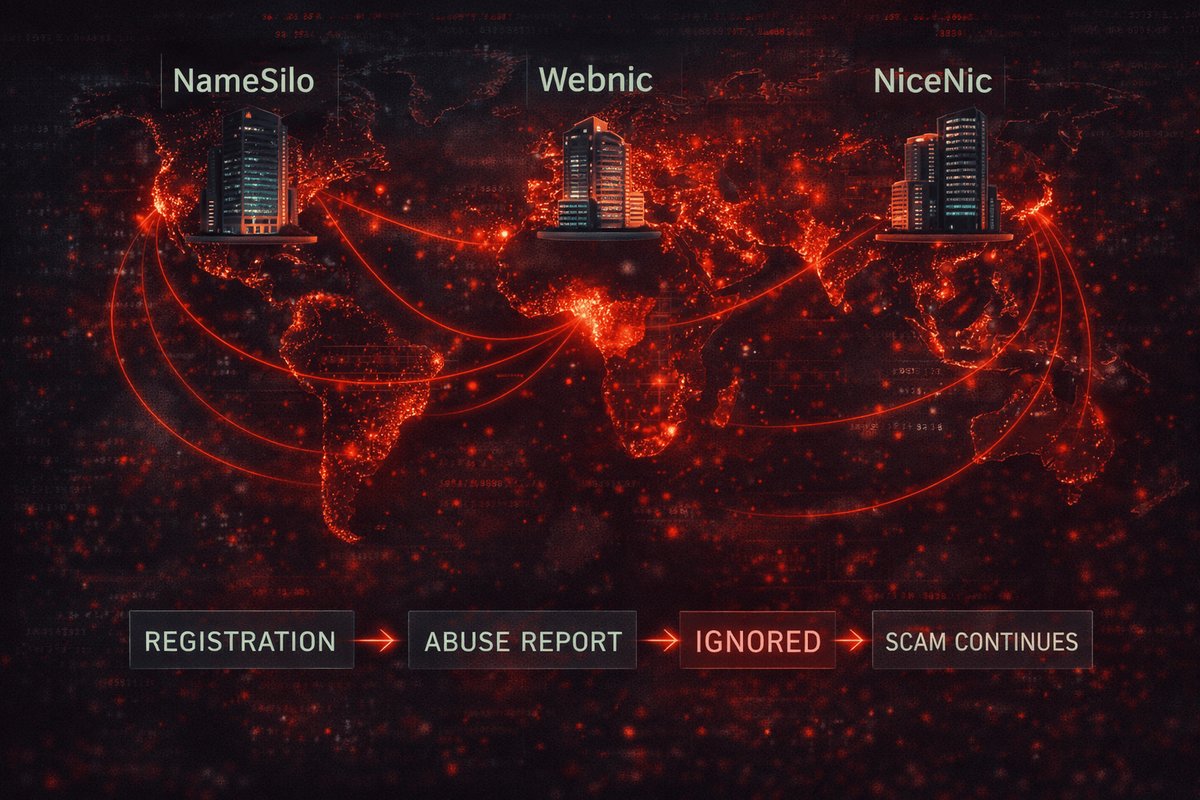

Мы направили одинаковые заявления о нарушении всем четырём регистраторам, обслуживающим домены xmrwallet. Трое из них отреагировали незамедлительно:

Реестр общественного достояния

Индия · Осталось времени

WebNic

Малайзия · Осталось времени

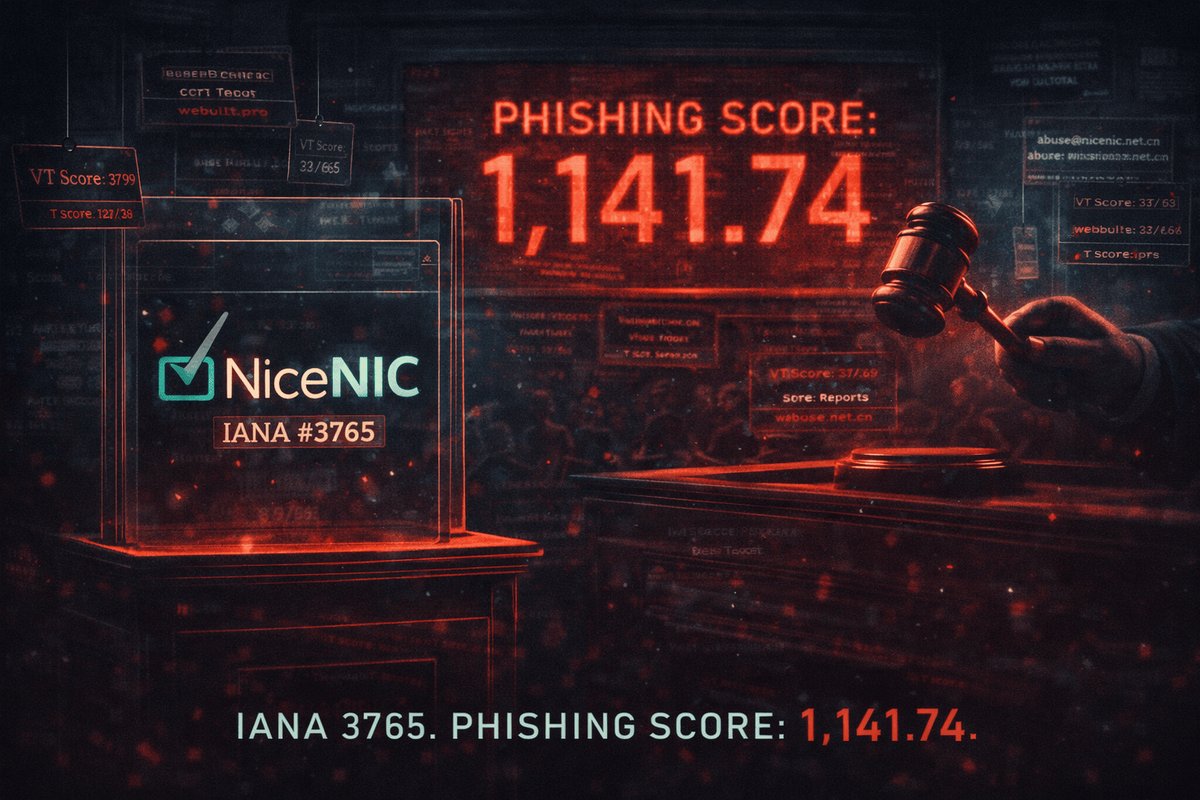

НИКЕНИК

Китай · Осталось несколько недель

NameSilo

США · Оправданный мошенник

Индия, Малайзия, Китай — изучили доказательства, выявили мошенничество, заблокировали домены. Без лишних вопросов.

NameSilo выбрал другой путь

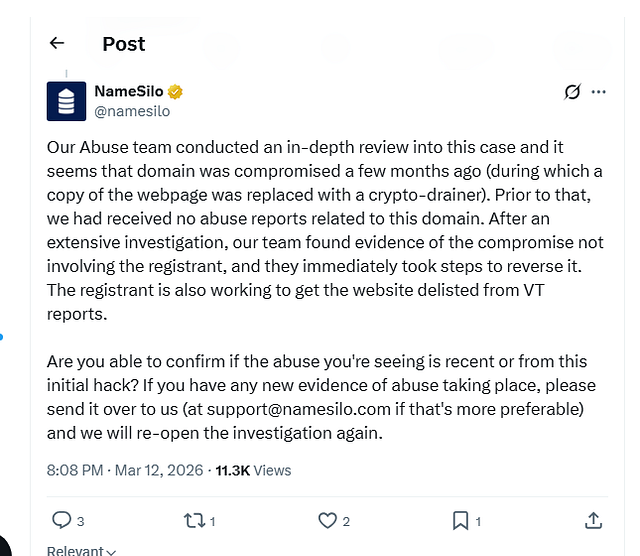

Четвертый регистратор — NameSilo, LLC (США) — хостинг основного домена, на котором было собрано больше всего доказательств и который затронул наибольшее число пострадавших, — поступил с точностью до наоборот. Они связались с мошенником, поверили его словам и опубликовали открытое заявление в его защиту:

«Наша служба по борьбе с злоупотреблениями провела тщательную проверку этого случая, и, судя по всему, этот домен был взломан несколько месяцев назад... В результате тщательного расследования наша команда обнаружила доказательства взлома, к которому регистрант не имел отношения... Регистрант также принимает меры для исключения сайта из отчетов VT».

— NameSilo, через X (Twitter)

Мы проанализировали это заявление построчно. Все утверждения оказались ложными.

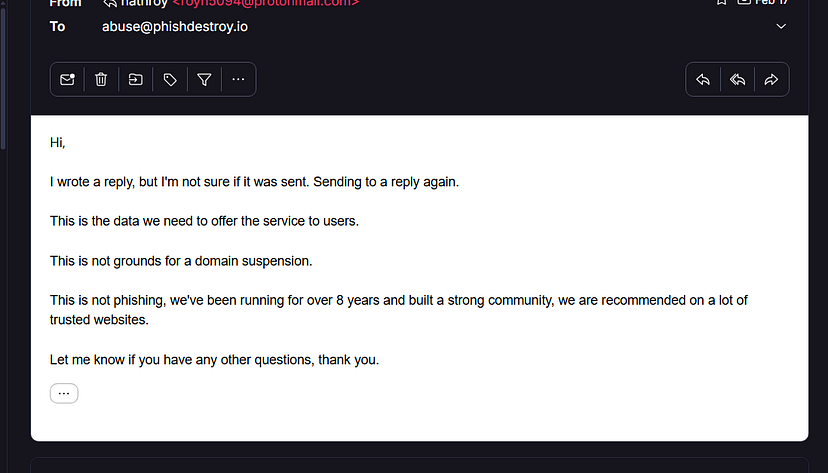

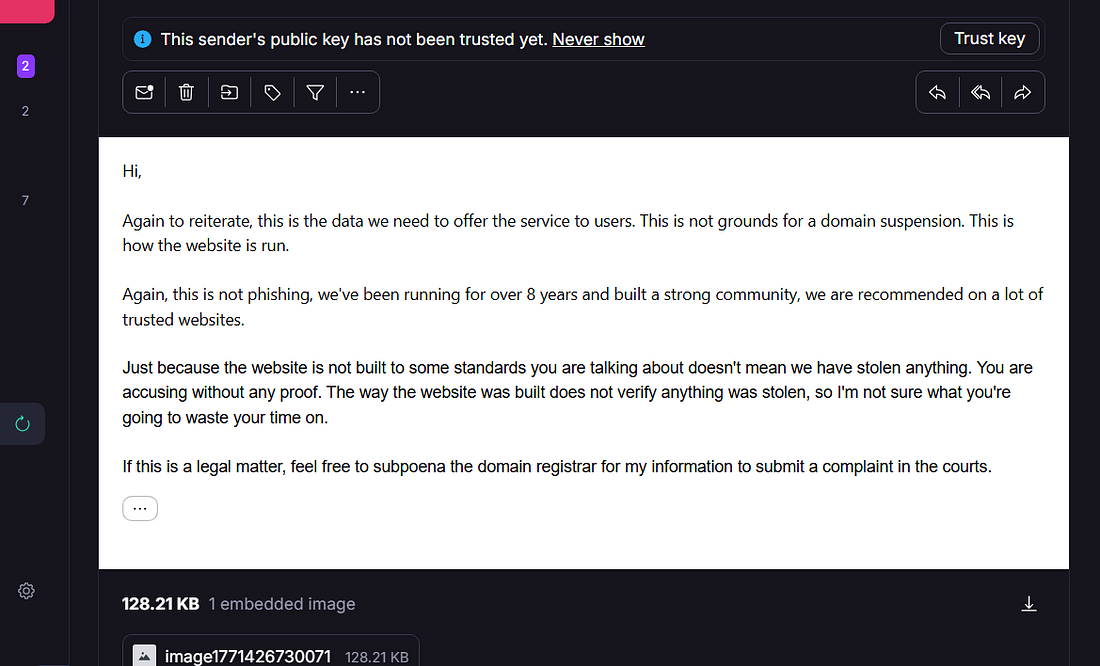

Слова самого оператора

До того как NameSilo вмешалось, оператор ответил непосредственно на наше сообщение о нарушении. Его электронные письма подтверждают, что он был осведомлен о ситуации и имел соответствующие намерения:

Семь разоблаченных лжи

Механизм кражи данных представляет собой основную архитектуру — 8 конечных точек PHP, вывод ключа в кодировке Base64, а также 5,3-летний перерыв в публикации коммитов на GitHub. Эта система создавалась годами, а не была внедрена в спешке.

Шесть поставщиков VirusTotal, жалобы на Trustpilot, поступающие на протяжении многих лет, предупреждающая ветка на BitcoinTalk, оператор заблокирован в r/Monero в 2018 году. Достаточно было бы одного поиска в Google, чтобы это выяснить.

Оператор зарегистрирован 4 домена для обхода блокировок у 4 регистраторов (с предоплатой на 5–10 лет) до Были опубликованы результаты расследования. Удалено более 21 задачи на GitHub. Наняты разработчики для создания системы капчи. Это не жертва — это операция.

Код, связанный с кражей, работал в производственной среде в заявлении NameSilo. На GitHub нет ни одного коммита, касающегося какого-либо инцидента. Ничего не было отменено.

NameSilo похвалил мошенника за то, что тот лоббировал отключение функции обнаружения «фишинга» в Fortinet — не удаляя фишинговый код. Это не добросовестность. Это подавление предупреждений о безопасности.

Переложить бремя доказывания на заявителя, чтобы можно было закрыть дело. Доказательства содержались в заявлении. Трем коллегам-регистраторам не нужно было ничего спрашивать.

Слово «возобновить» подразумевает, что дело когда-то было открыто. Их расследование сводилось к тому, что они позвонили мошеннику и записали его слова. Это не расследование — это диктовка.

Данные об инфраструктуре

Хронология: крах xmrwallet

Вердикт

NameSilo не проигнорировала эти факты. Они ознакомились с ними, позвонили мошеннику, поверили ему, признали его невиновным и помогли замять предупреждения о безопасности. Затем они попросили исследователей доказать, что злоупотребление произошло «недавно».

Это не халатность. Это партнерство.

Домен не работает. Афера закончилась. Но тот факт, что американский регистратор решил публично сфабриковать легенду, чтобы прикрыть крипто-вора, похитившего 2 миллиона долларов, — это то, что будет преследовать NameSilo ещё очень долго. Их заявление станет главным доказательством в каждом судебном иске, который будет подан с этого момента.

Если ты заступаешься за вора, тебе придется платить вместе с ним.

Доказательства и ресурсы

Связанные расследования

Данное расследование основано на общедоступных данных, записях сетевого трафика в реальном времени, информации из открытых источников (OSINT), публичных платформах для отзывов, а также на дословном публичном заявлении компании NameSilo. Несанкционированный доступ не осуществлялся. Все выводы можно независимо воспроизвести.