La fin de xmrwallet[.]com : NameSilo a menti pour protéger un voleur de 2 millions de dollars

Après avoir dérobé des clés privées Monero pendant dix ans, le réseau a été démantelé. Trois bureaux d'enregistrement ont réagi en quelques jours. Le quatrième — NameSilo — a contacté l'escroc, a cru à son histoire et s'est fait son porte-parole.

Ce qu'a réellement fait xmrwallet[.]com

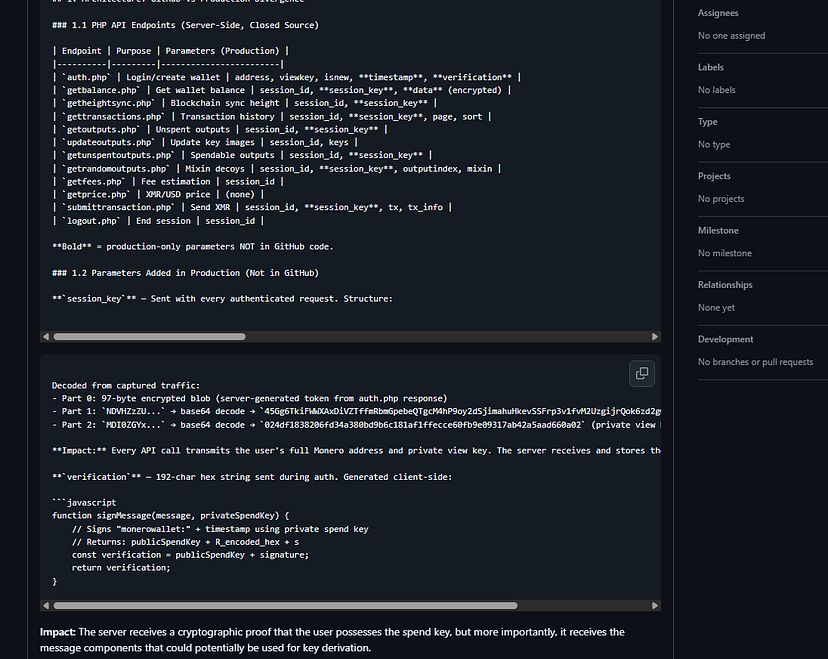

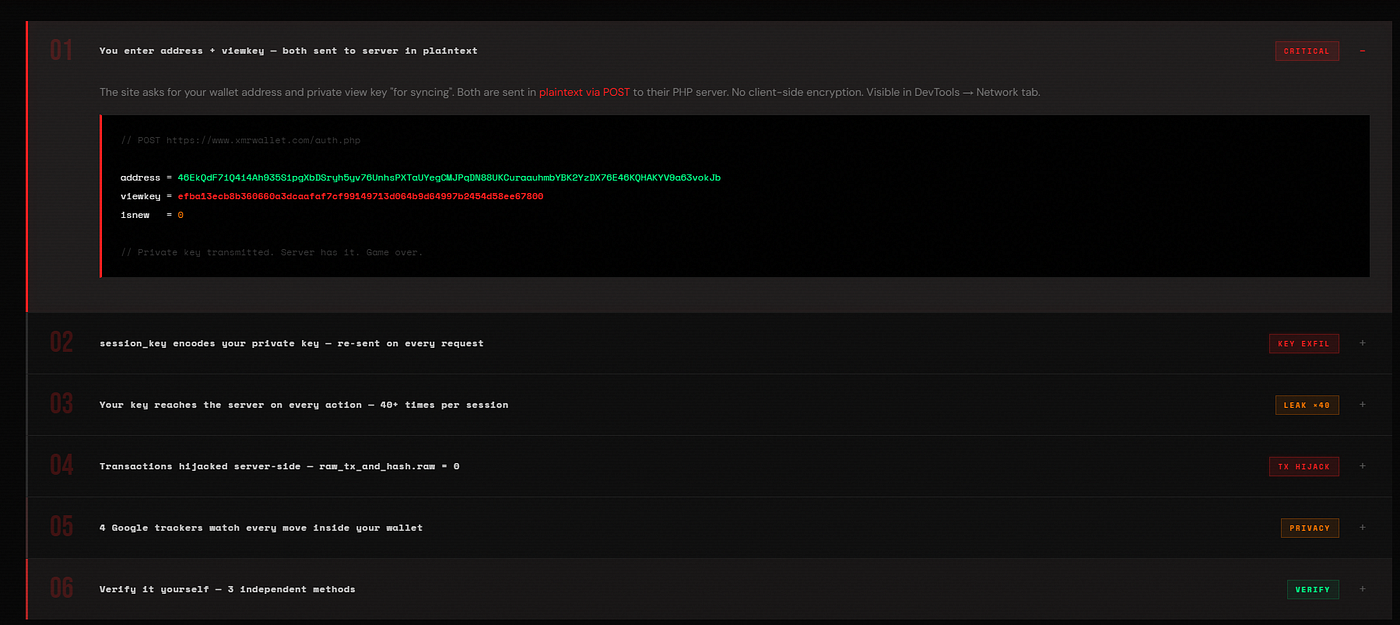

Depuis 2016, xmrwallet[.]com se présentait comme un portefeuille Monero gratuit et open source. Notre Capture en direct du réseau le 18 février 2026 il s'est avéré qu'il menait une activité tout à fait différente : il volait les clés de consultation privées de Monero à chaque connexion et détournait les transactions côté serveur.

Code non injecté — le architecture de base. Un système de session réparti sur 8 points de terminaison PHP, transmettant la clé de visualisation privée de la victime Plus de 40 fois par séance. Lorsque les utilisateurs envoyaient des XMR, leur transaction était discrètement rejetée (raw_tx_and_hash.raw = 0) et remplacé par celui de l'escroc.

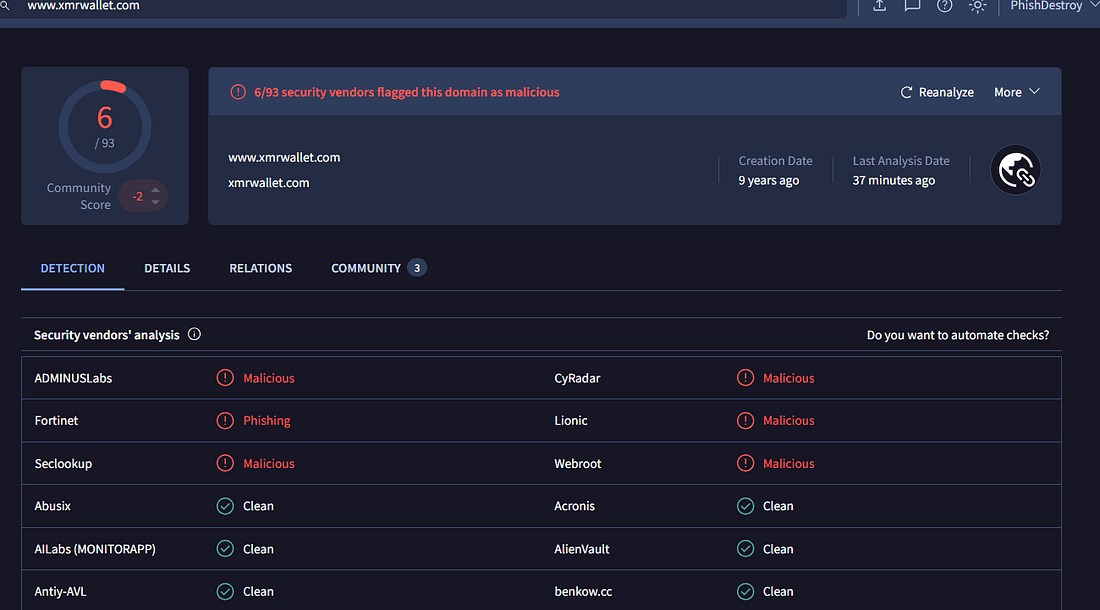

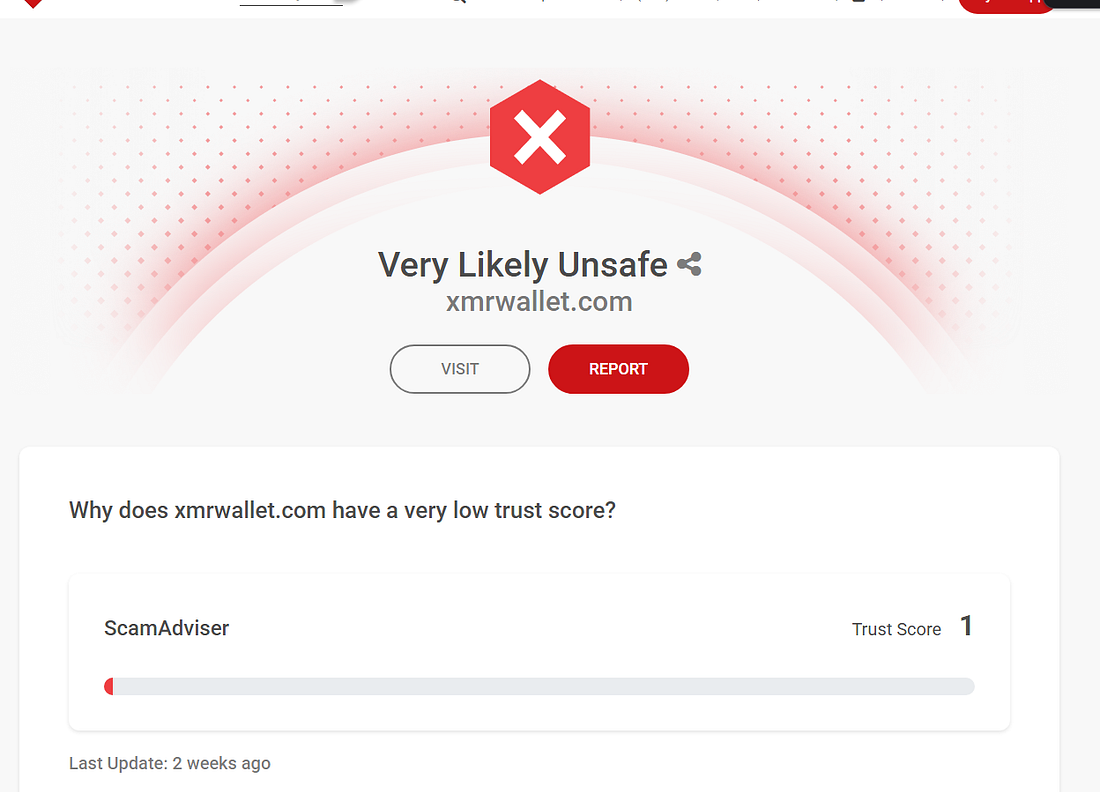

Six fournisseurs de solutions de sécurité sur VirusTotal l'ont signalé comme malveillant. Quinze victimes ont été recensées sur Trustpilot, Sitejabber et BitcoinTalk. Une victime a perdu 590 XMR (environ 177 000 $) lors d'un seul vol.

Trois greffiers ont fait leur travail

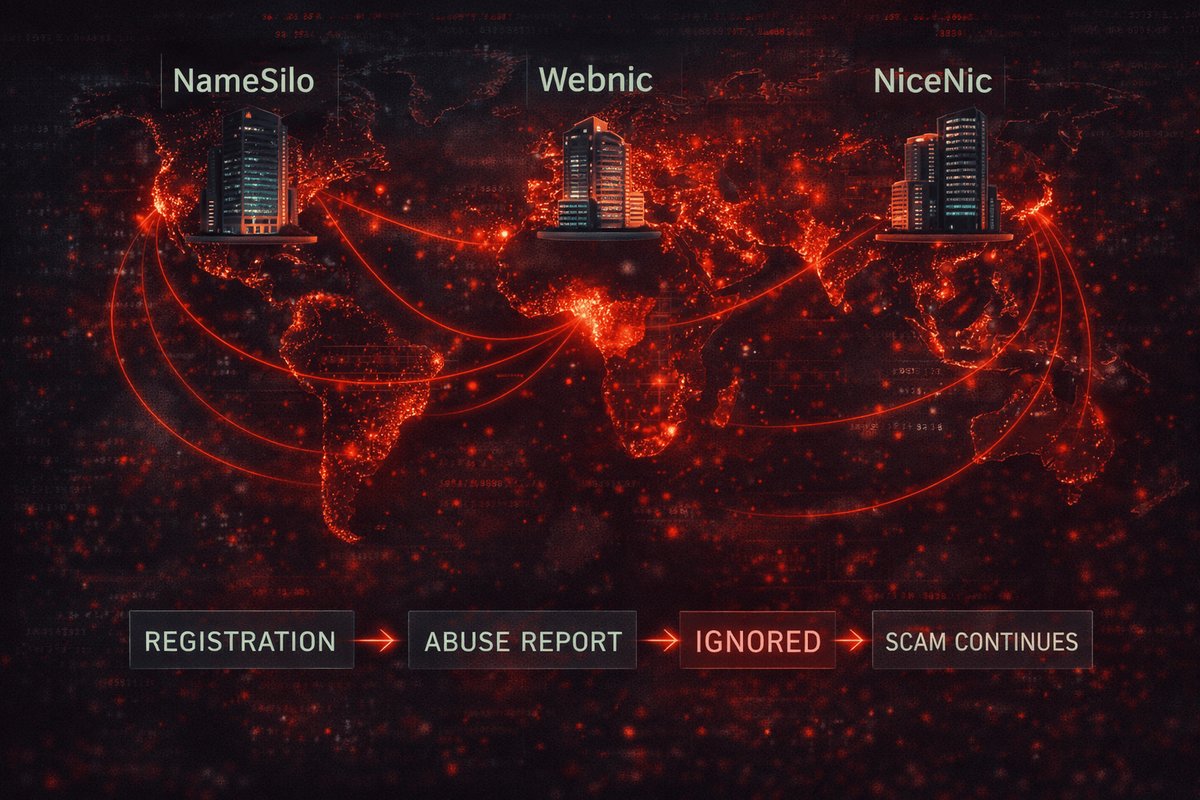

Nous avons déposé des signalements d'abus identiques auprès des quatre bureaux d'enregistrement hébergeant des domaines xmrwallet. Trois d'entre eux ont réagi immédiatement :

Registre du domaine public

Inde · Il est temps d'agir

WebNic

Malaisie · Il est temps d'agir

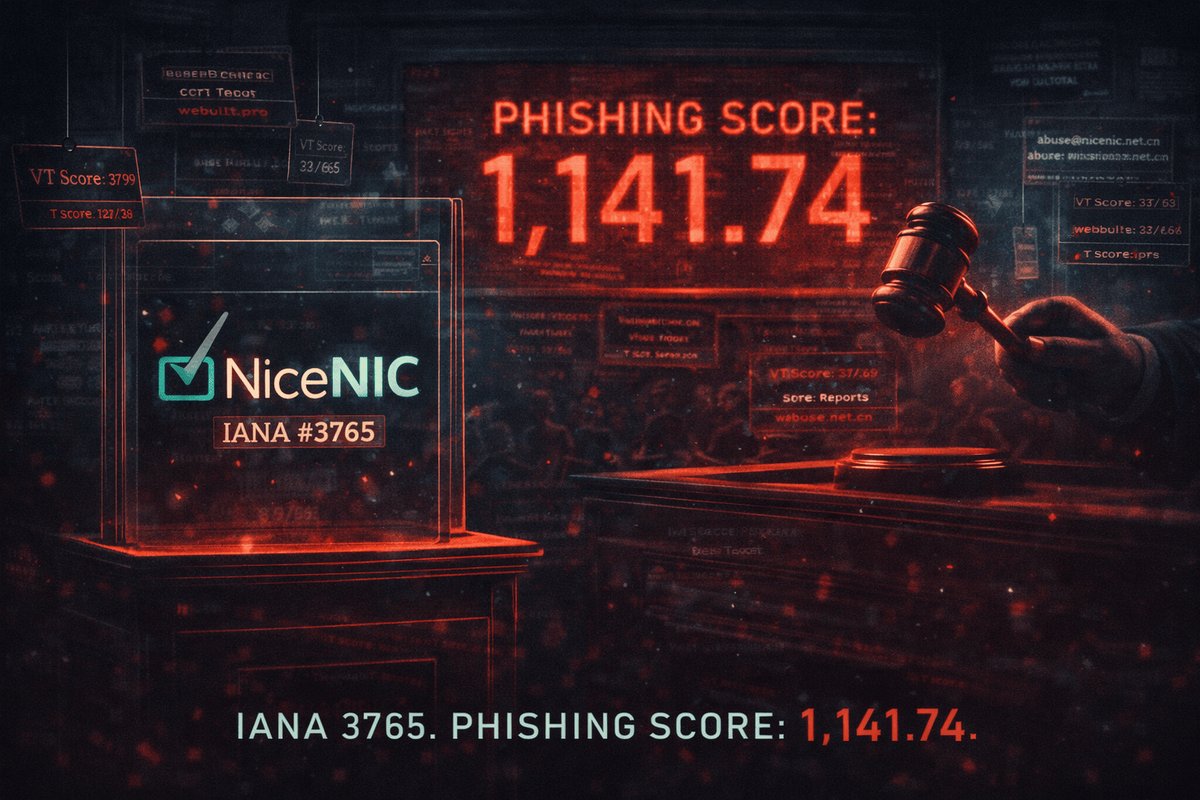

NICENIC

Chine · Il reste quelques semaines pour agir

NameSilo

États-Unis · A défendu un escroc

Inde, Malaisie, Chine — ont examiné les preuves, constaté une fraude et suspendu les noms de domaine. Sans poser de questions.

NameSilo a choisi une autre voie

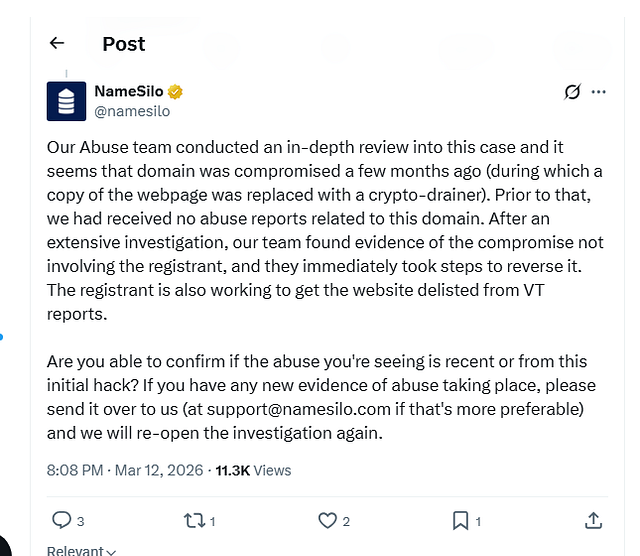

Le quatrième greffier — NameSilo, LLC (États-Unis) — l'hébergeur du domaine principal, qui comptait le plus grand nombre de preuves et de victimes — a fait exactement le contraire. Il a contacté l'escroc, a cru à son histoire et a publié un communiqué public pour le défendre :

« Notre équipe chargée de la lutte contre les abus a mené une enquête approfondie sur cette affaire et il semblerait que ce domaine ait été piraté il y a quelques mois... À l'issue d'une enquête approfondie, notre équipe a trouvé des preuves indiquant que le titulaire du domaine n'était pas impliqué dans cette intrusion... Le titulaire s'efforce par ailleurs de faire retirer le site web des rapports VT. »

— NameSilo, via X (Twitter)

Nous avons analysé cette déclaration ligne par ligne. Toutes ces allégations étaient fausses.

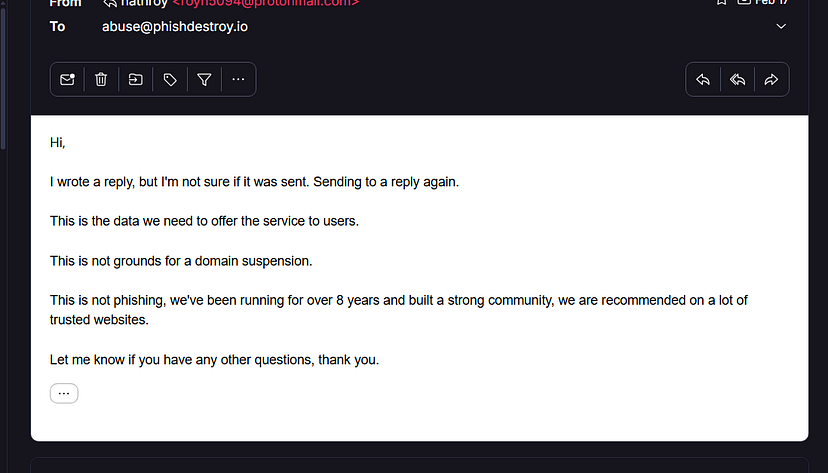

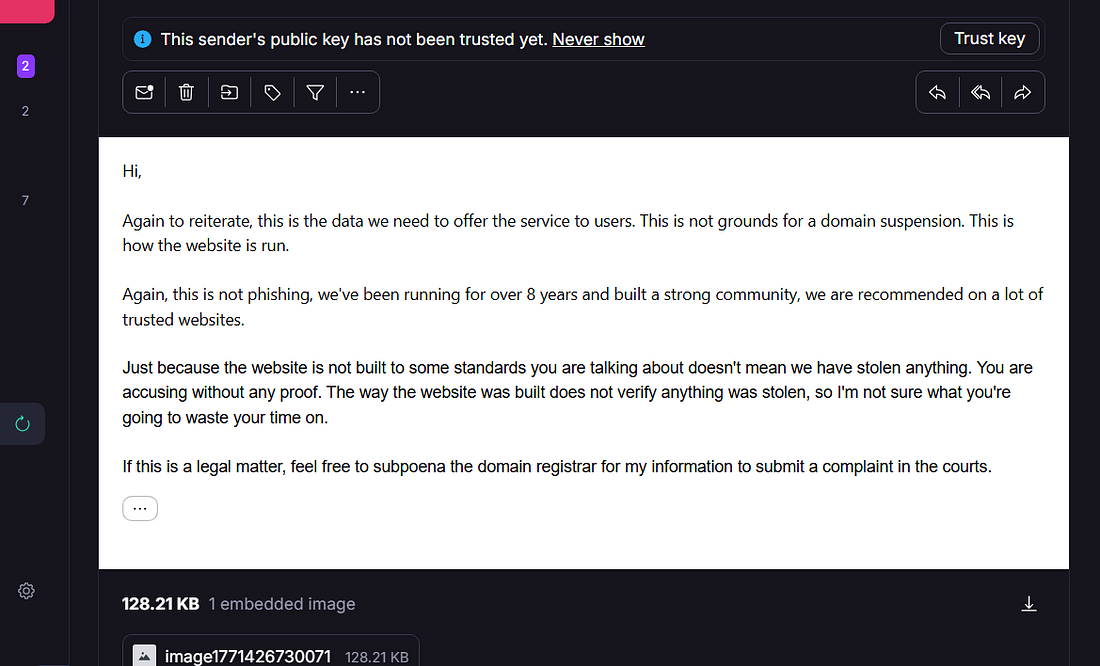

Les propres mots de l'opérateur

Avant l'intervention de NameSilo, l'opérateur a répondu directement à notre signalement d'abus. Ses courriels confirment qu'il était au courant et qu'il avait l'intention d'agir :

Sept mensonges dévoilés

Le mécanisme de vol constitue le cœur de l'architecture : 8 points de terminaison PHP, exfiltration de clés en Base64, un Un écart de 5,3 ans entre les commits sur GitHub. Ce système a été mis en place au fil des ans, et non pas mis en place à la va-vite.

Six fournisseurs sur VirusTotal, des plaintes sur Trustpilot remontant à plusieurs années, un fil de discussion d'avertissement sur BitcoinTalk, l'opérateur banni du subreddit r/Monero en 2018. Une simple recherche sur Google aurait suffi pour le découvrir.

L'opérateur s'est inscrit 4 domaines d'échappement répartis sur 4 bureaux d'enregistrement (prépayé pour une durée de 5 à 10 ans chacun) auparavant L'enquête a été publiée. J'ai supprimé plus de 21 tickets GitHub. J'ai recruté des développeurs pour mettre en place un système de captcha. Ce n'est pas une victime, c'est une opération.

Le code de vol était en exécution en production dans la déclaration de NameSilo. Aucune modification sur GitHub n'a été effectuée pour remédier à cet incident. Rien n'a été annulé.

NameSilo a félicité l'escroc pour avoir fait pression en vue de supprimer la détection « Phishing » de Fortinet — sans supprimer le code de phishing. Ce n'est pas faire preuve de bonne foi. C'est masquer les avertissements de sécurité.

Ils ont fait peser la charge de la preuve sur le plaignant afin de pouvoir classer l'affaire. Les preuves figuraient dans le rapport. Les trois greffiers n'avaient pas besoin de poser de questions.

« Réouverture » sous-entend que l'établissement avait déjà été ouvert. Leur enquête s'est limitée à appeler l'escroc et à noter ses propos. Ce n'est pas une enquête, c'est de la simple dictée.

Données relatives aux infrastructures

Chronologie : La chute de xmrwallet

Le verdict

NameSilo n'a pas ignoré les preuves. Ils les ont examinées, ont appelé l'escroc, l'ont cru, l'ont déclaré innocent et ont contribué à étouffer les alertes de sécurité. Ils ont ensuite demandé aux chercheurs de prouver que l'abus était « récent ».

Ce n'est pas de la négligence. C'est un partenariat.

Le domaine est hors service. L'arnaque est terminée. Mais le fait qu'un registraire américain ait choisi d'inventer publiquement une histoire de façade pour protéger un voleur de cryptomonnaies ayant dérobé 2 millions de dollars — voilà une affaire qui hantera NameSilo pendant très longtemps. Leur communiqué constituera désormais la pièce à conviction n° 1 dans toutes les procédures judiciaires.

Si tu prends la défense du voleur, tu devras payer la note avec lui.

Données et ressources

Enquêtes connexes

Cette enquête s'appuie sur des éléments de preuve accessibles au public, des captures en direct du réseau, des données OSINT, des plateformes d'avis en ligne et la déclaration publique intégrale de NameSilo. Aucun accès non autorisé n'a été effectué. Toutes les conclusions sont reproductibles de manière indépendante.