El fin de xmrwallet[.]com: NameSilo mintió para proteger a un ladrón que se había llevado 2 millones de dólares

Tras 10 años robando claves privadas de Monero, la operación ha sido desmantelada. Tres registradores tomaron medidas en cuestión de días. El cuarto —NameSilo— se puso en contacto con el estafador, se creyó su historia y se convirtió en su portavoz.

Lo que realmente hizo xmrwallet[.]com

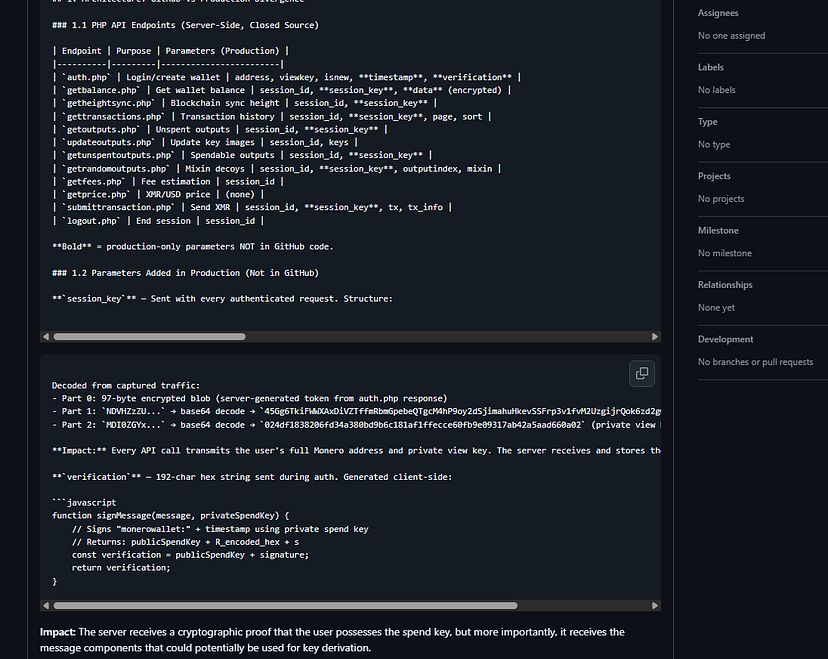

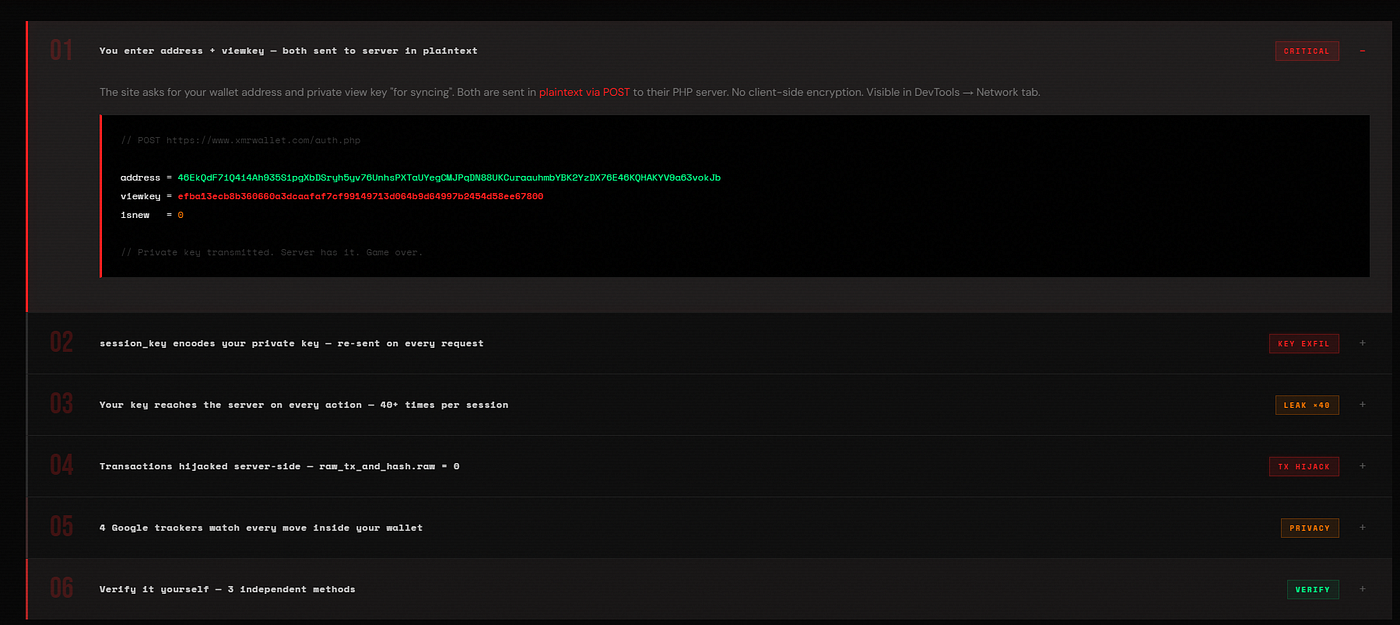

Desde 2016, xmrwallet[.]com se promocionaba como un monedero de Monero gratuito y de código abierto. Nuestro Captura de red en directo el 18 de febrero de 2026 demostró que estaba haciendo algo muy diferente: robar claves de visualización privadas de Monero en cada inicio de sesión y secuestrar transacciones desde el servidor.

Código no inyectado — el arquitectura central. Un sistema de sesiones que abarca ocho puntos finales PHP y transmite la clave privada de visualización de la víctima Más de 40 veces por sesión. Cuando los usuarios enviaban XMR, su transacción se descartaba sin previo aviso (raw_tx_and_hash.raw = 0) y sustituido por el del estafador.

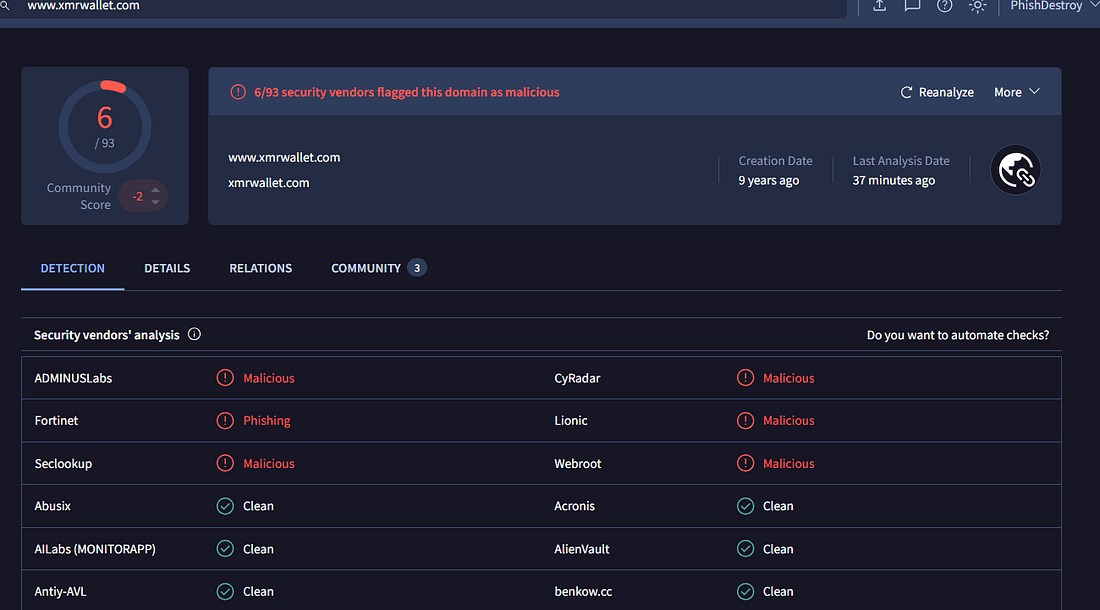

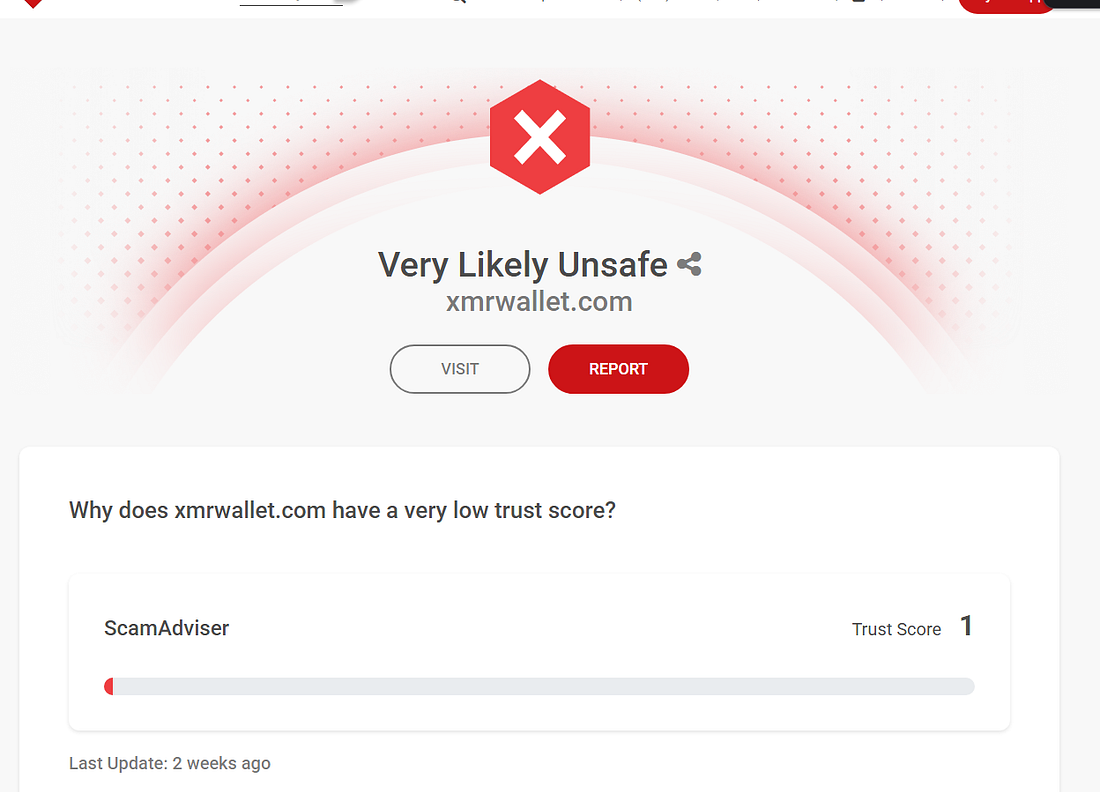

Seis proveedores de seguridad en VirusTotal lo marcaron como malicioso. Quince víctimas documentadas en Trustpilot, Sitejabber y BitcoinTalk. Una víctima perdió 590 XMR (aprox. 177 000 $) en un solo robo.

Tres secretarios hicieron su trabajo

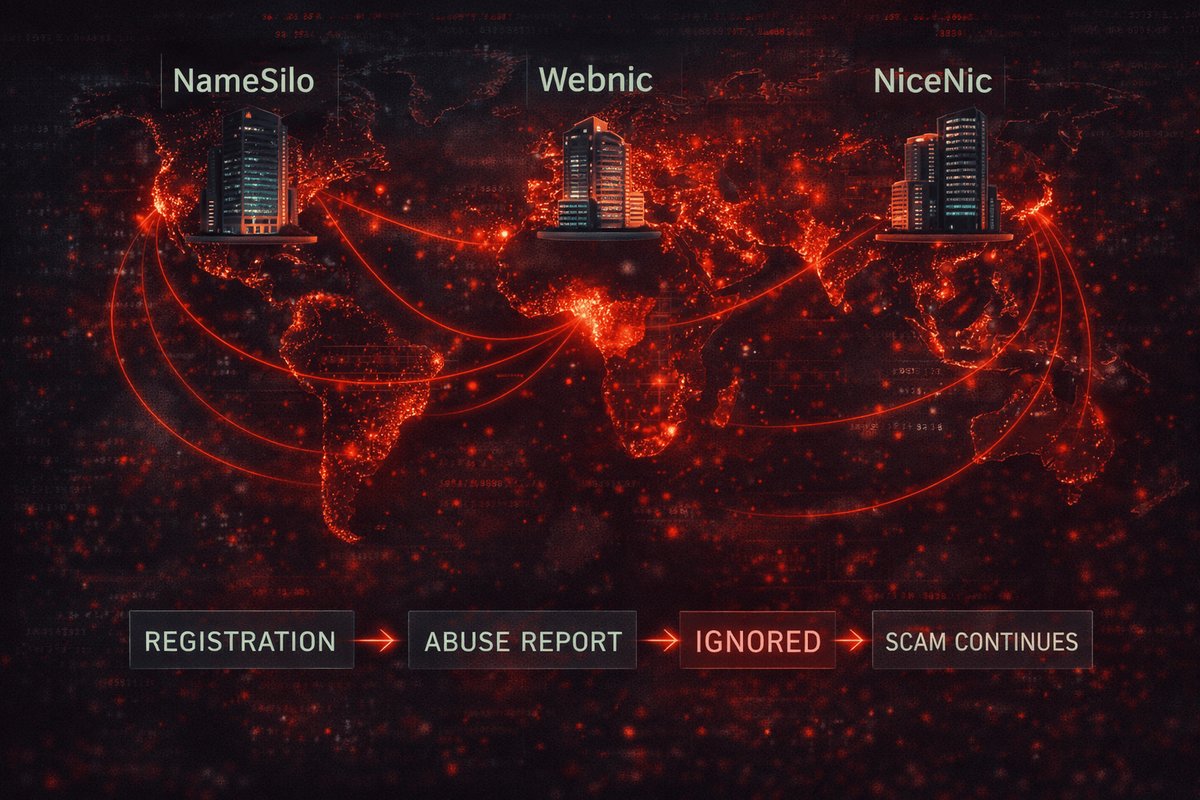

Presentamos denuncias por abuso idénticas ante los cuatro registradores que alojan dominios xmrwallet. Tres de ellos actuaron de inmediato:

Registro de dominio público

India · Días para actuar

WebNic

Malasia · Días para actuar

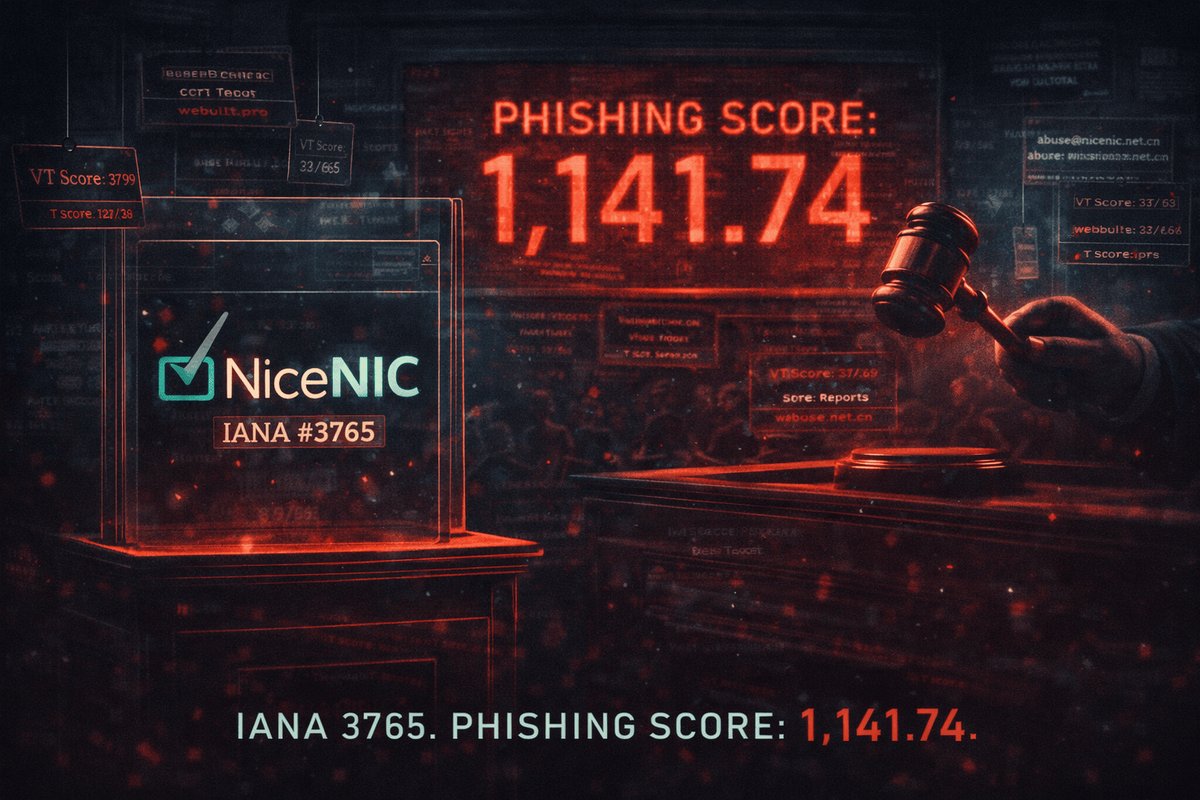

NICENIC

China · Quedan pocas semanas para actuar

NameSilo

EE. UU. · Estafador en libertad

India, Malasia, China: analizaron las pruebas, detectaron el fraude y suspendieron los dominios. Sin hacer preguntas.

NameSilo eligió un camino diferente

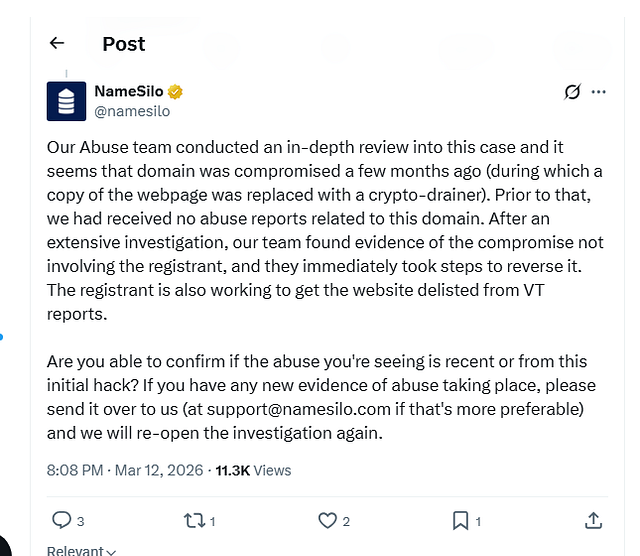

El cuarto secretario — NameSilo, LLC (EE. UU.) —el proveedor de alojamiento del dominio principal, que es el que presenta más pruebas y el que cuenta con más víctimas— hizo justo lo contrario. Se pusieron en contacto con el estafador, se creyeron su versión y publicaron un comunicado en su defensa:

«Nuestro equipo de lucha contra los abusos ha llevado a cabo un análisis exhaustivo de este caso y parece que el dominio fue objeto de un ataque hace unos meses... Tras una investigación exhaustiva, nuestro equipo ha encontrado pruebas de que el titular del dominio no estuvo involucrado en el ataque... El titular también está trabajando para que el sitio web sea eliminado de los informes de VT».

— NameSilo, a través de X (Twitter)

Analizamos esta declaración línea por línea. Todas las afirmaciones eran falsas.

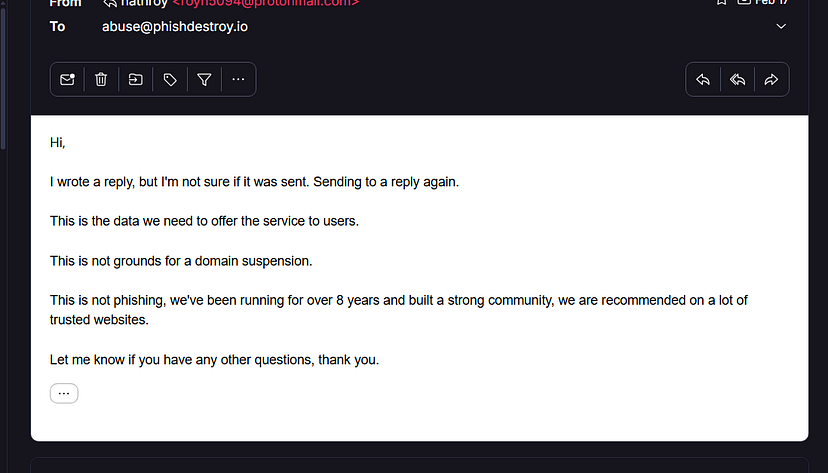

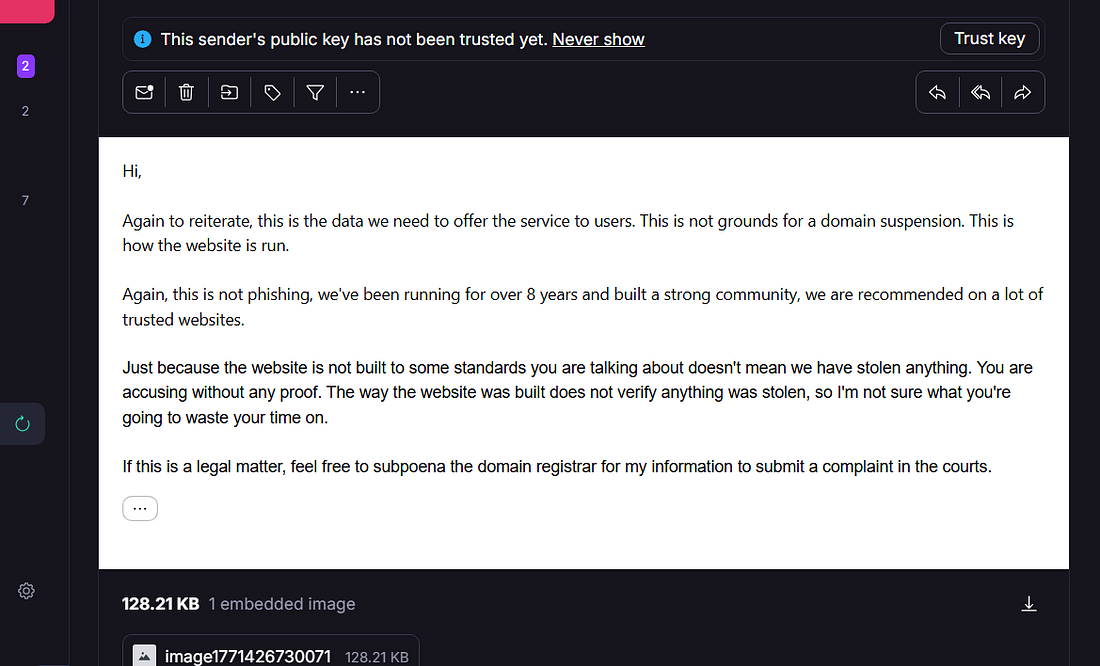

En palabras del propio operador

Antes de que NameSilo interviniera, el operador respondió directamente a nuestra denuncia por abuso. Sus correos electrónicos confirman que era consciente del problema y que tenía la intención de actuar:

Siete mentiras al descubierto

El mecanismo de robo constituye la arquitectura central: 8 puntos de acceso PHP, exfiltración de claves Base64, un Un intervalo de 5,3 años entre commits en GitHub. Este sistema se ha ido construyendo a lo largo de los años, no se ha creado de la noche a la mañana.

Seis proveedores en VirusTotal, quejas en Trustpilot que se remontan a años atrás, un hilo de advertencia en BitcoinTalk, el operador expulsado de r/Monero en 2018. Una simple búsqueda en Google lo habría demostrado.

El operador se ha registrado 4 dominios de escape repartidos entre 4 registradores (pago por adelantado de 5 a 10 años cada uno) antes Se publicó la investigación. Se eliminaron más de 21 incidencias de GitHub. Se contrató a desarrolladores para un sistema de captcha. Eso no es una víctima, es una operación.

El código de robo se estaba ejecutando en el entorno de producción en la declaración de NameSilo. No hay ninguna confirmación en GitHub relacionada con ningún incidente. No se ha revertido nada.

NameSilo elogió al estafador por presionar para que se eliminara la detección de «phishing» de Fortinet — sin eliminar el código de phishing. Eso no es actuar de buena fe. Eso es ocultar las advertencias de seguridad.

Trasladar la carga de la prueba al denunciante para poder archivar el caso. Las pruebas figuraban en la denuncia. Tres registradores colegiados no tenían por qué preguntar.

«Reabrir» da a entender que estuvo abierto en algún momento. Su investigación consistió en llamar al estafador y anotar lo que decía. Eso no es una investigación, es un dictado.

Datos sobre infraestructuras

Cronología: La caída de xmrwallet

El veredicto

NameSilo no hizo caso de las pruebas. Las leyeron, llamaron al estafador, le creyeron, lo declararon inocente y contribuyeron a silenciar las advertencias de seguridad. Después pidieron a los investigadores que demostraran que el abuso era «reciente».

Eso no es negligencia. Es una colaboración.

El dominio está inactivo. La estafa ha terminado. Pero el hecho de que un registrador estadounidense decidiera inventarse públicamente una coartada para proteger a un ladrón de criptomonedas que se llevó dos millones de dólares... eso es algo que perseguirá a NameSilo durante mucho tiempo. Su comunicado será la prueba principal en todos los procedimientos judiciales a partir de ahora.

Si das fe por el ladrón, pagas su parte.

Datos y recursos

Investigaciones relacionadas

Esta investigación se basa en pruebas de dominio público, capturas de red en tiempo real, información de fuentes abiertas (OSINT), plataformas de reseñas públicas y la propia declaración pública literal de NameSilo. No se ha realizado ningún acceso no autorizado. Todos los resultados son reproducibles de forma independiente.