Das Ende von xmrwallet[.]com: NameSilo hat gelogen, um einen Dieb zu schützen, der 2 Millionen Dollar gestohlen hatte

Nach zehn Jahren, in denen private Monero-Schlüssel gestohlen wurden, ist die Operation zerschlagen. Drei Registrare handelten innerhalb weniger Tage. Der vierte – NameSilo – nahm Kontakt zu dem Betrüger auf, glaubte ihm und wurde zu seinem Pressesprecher.

Was xmrwallet[.]com tatsächlich getan hat

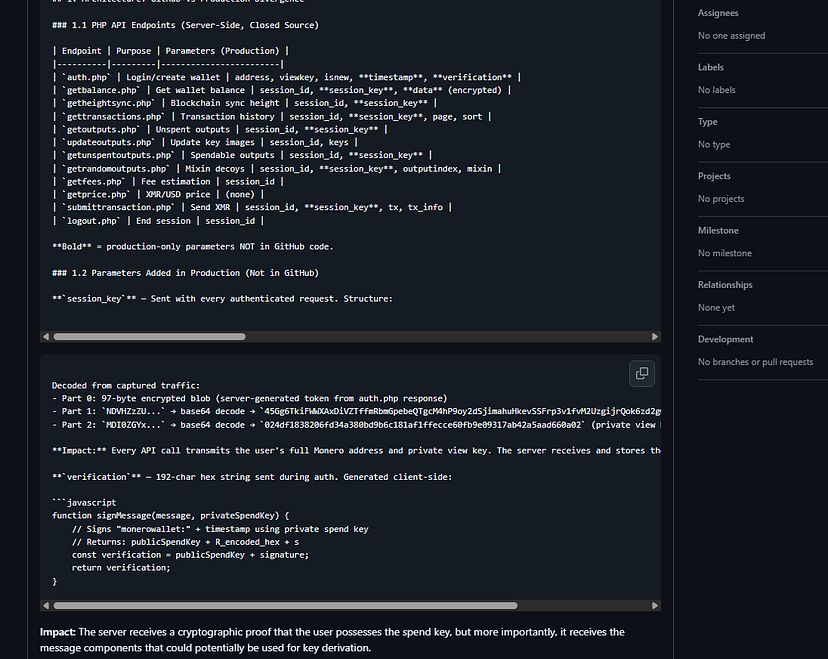

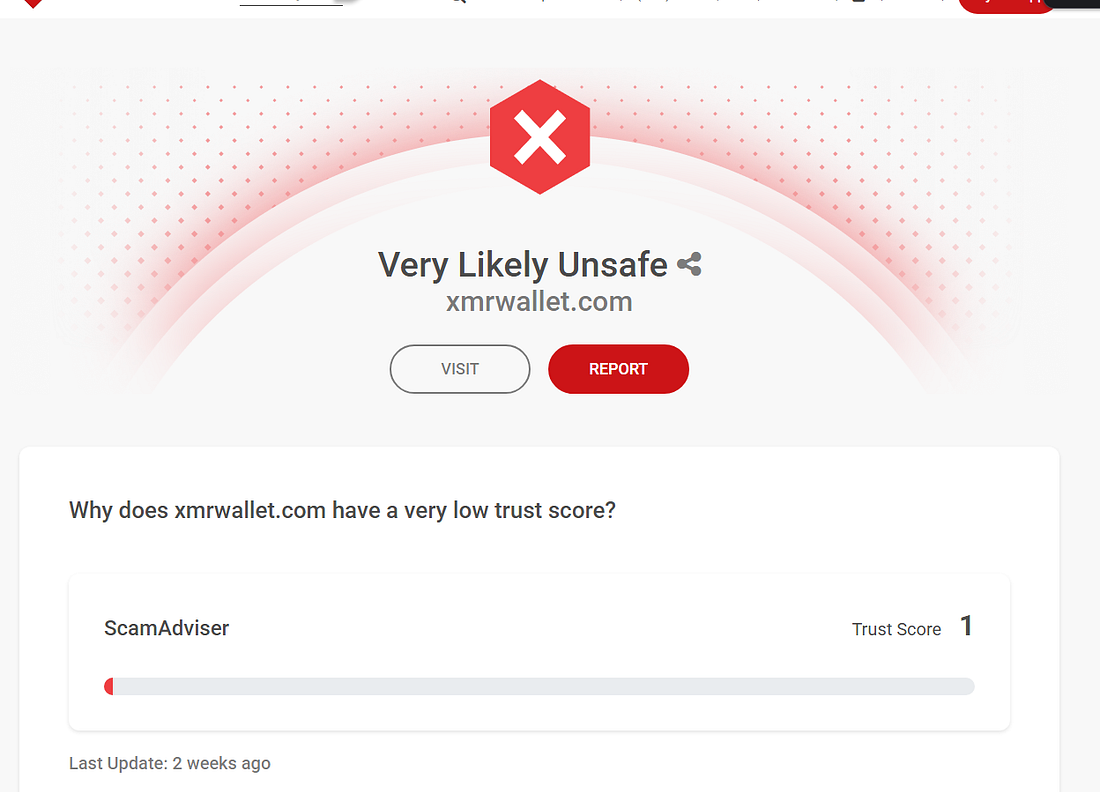

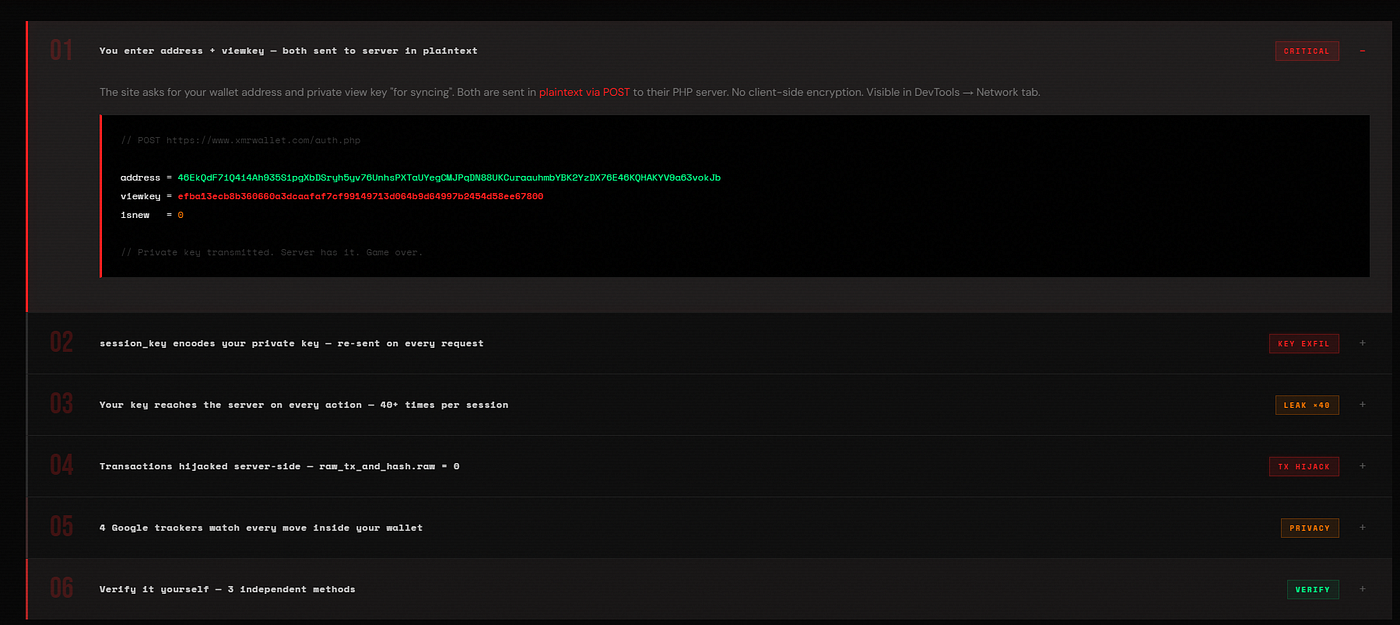

Seit 2016 vermarktete sich xmrwallet[.]com als kostenlose Open-Source-Monero-Wallet. Unsere Live-Netzwerkaufzeichnung am 18. Februar 2026 Es stellte sich heraus, dass es etwas ganz anderes tat: Es stahl bei jeder Anmeldung private Monero-View-Schlüssel und fing Transaktionen serverseitig ab.

Kein eingefügter Code – der Kernarchitektur. Ein Sitzungssystem über 8 PHP-Endpunkte hinweg, das den privaten Ansichtsschlüssel des Opfers überträgt mehr als 40 Mal pro Sitzung. Wenn Nutzer XMR sendeten, wurde ihre Transaktion stillschweigend verworfen (raw_tx_and_hash.raw = 0) und durch die des Betrügers ersetzt.

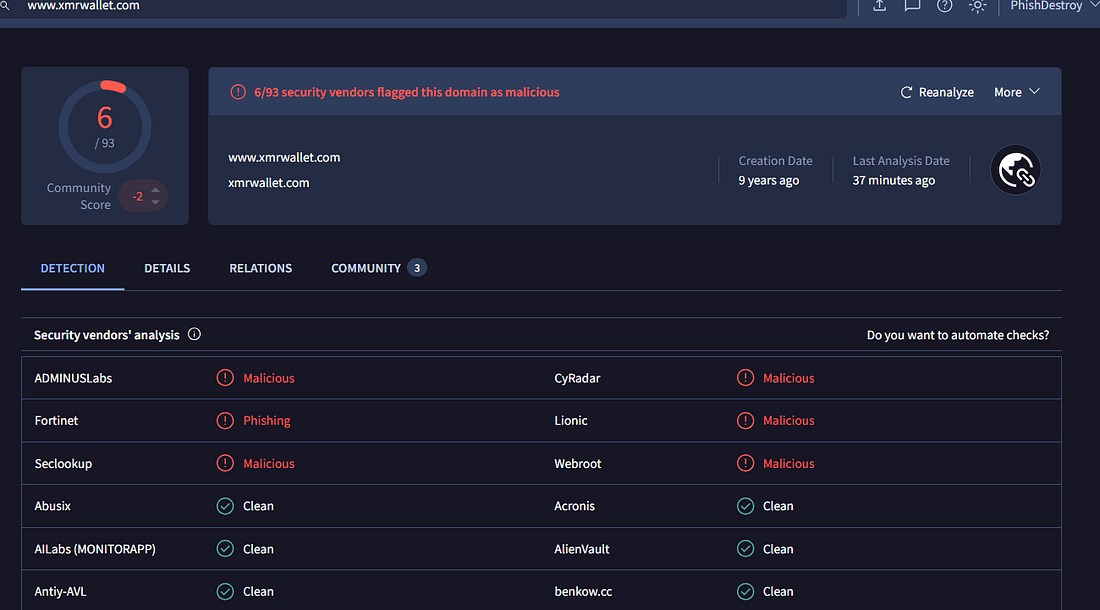

Sechs Sicherheitsanbieter auf VirusTotal haben die Datei als schädlich eingestuft. Auf Trustpilot, Sitejabber und BitcoinTalk sind fünfzehn Opfer dokumentiert. Ein Opfer verlor 590 XMR (~177.000 $) bei einem einzigen Diebstahl.

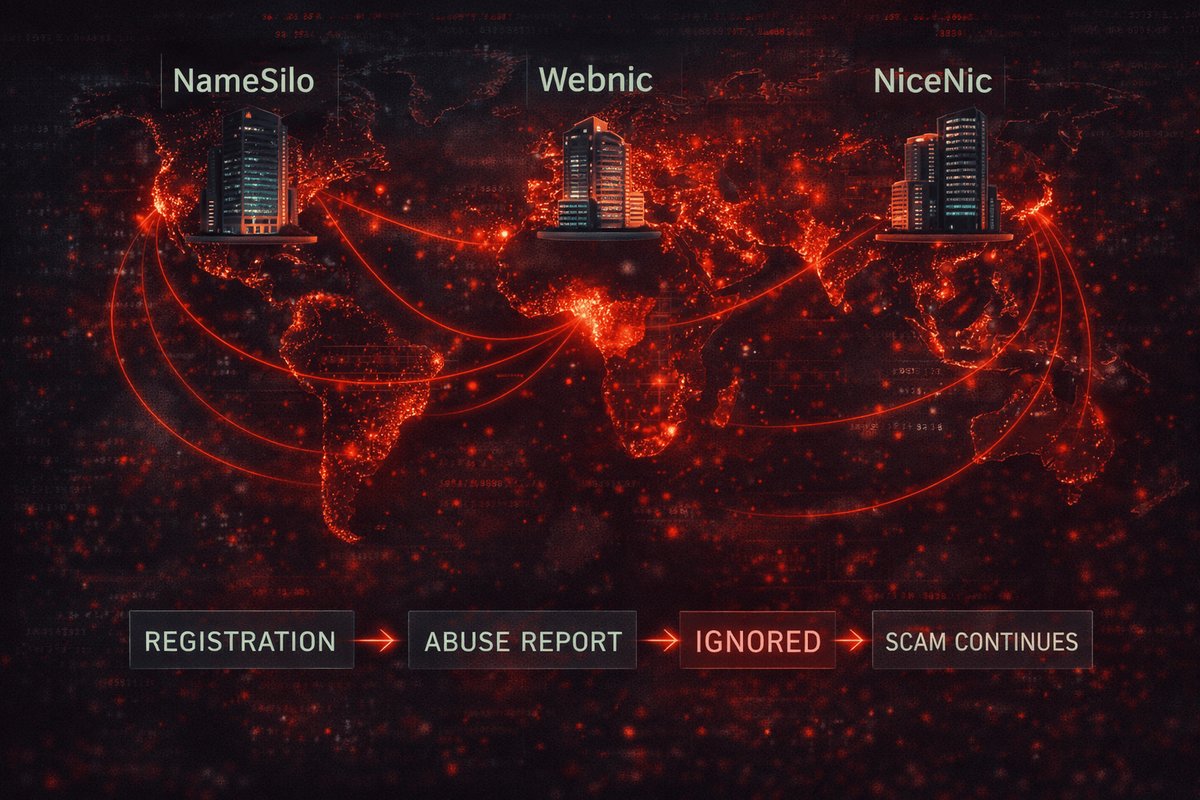

Drei Standesbeamte haben ihre Arbeit getan

Wir haben bei allen vier Registraren, die xmrwallet-Domains hosten, identische Missbrauchsanzeigen eingereicht. Drei davon haben sofort reagiert:

PublicDomainRegistry

Indien · Zeit zum Handeln

WebNic

Malaysia · Noch verbleibende Tage

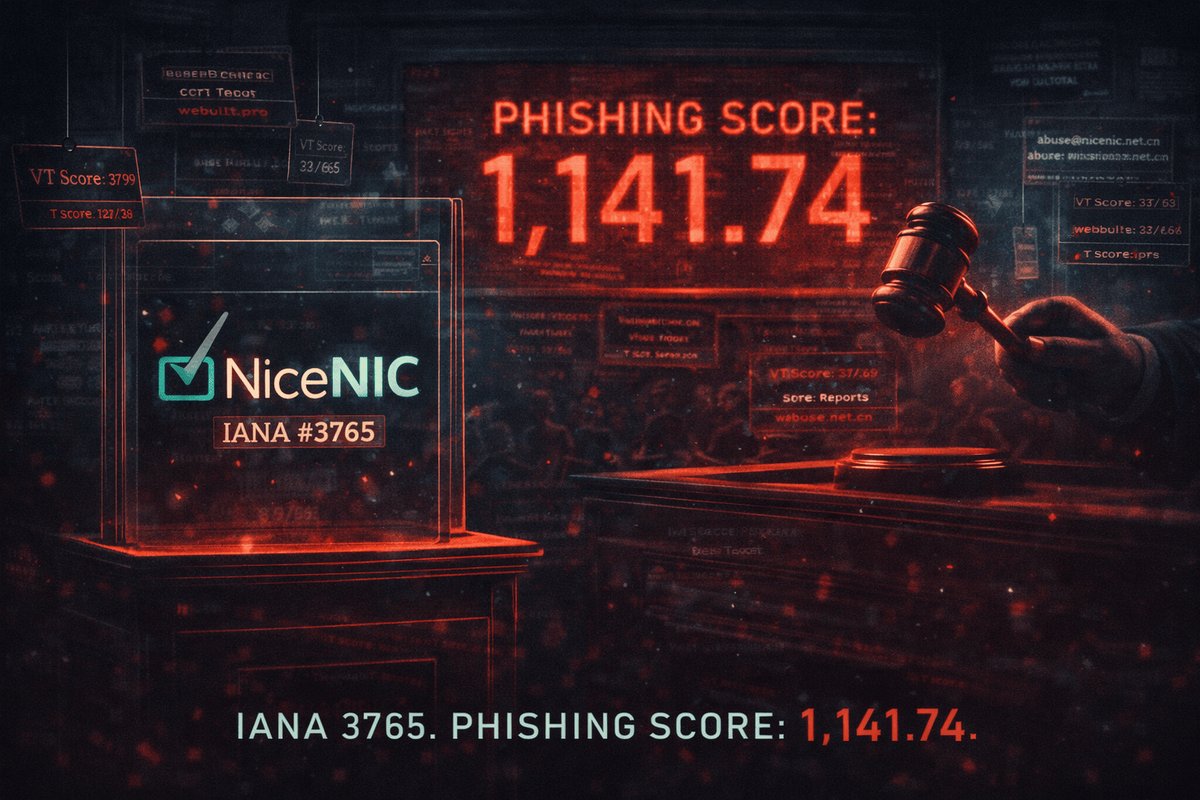

NICENIC

China · Nur noch wenige Wochen Zeit zum Handeln

NameSilo

USA · Verteidiger eines Betrügers

Indien, Malaysia, China – haben die Beweise geprüft, Betrug festgestellt und die Domains gesperrt. Ohne Fragen zu stellen.

NameSilo hat einen anderen Weg eingeschlagen

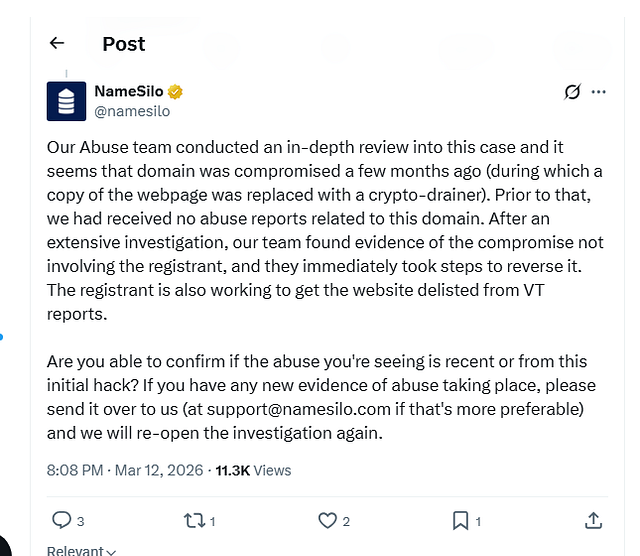

Der vierte Standesbeamte — NameSilo, LLC (USA) — der die Hauptdomain mit den meisten Beweisen und den meisten Opfern hostete — tat genau das Gegenteil. Sie nahmen Kontakt zum Betrüger auf, glaubten seiner Geschichte und veröffentlichten eine öffentliche Erklärung, in der sie ihn verteidigten:

„Unser Team für Missbrauchsfälle hat diesen Fall eingehend geprüft, und es scheint, dass die Domain vor einigen Monaten kompromittiert wurde … Nach umfangreichen Ermittlungen hat unser Team Hinweise darauf gefunden, dass der Registrant an der Kompromittierung nicht beteiligt war … Der Registrant bemüht sich zudem darum, die Website aus den VT-Berichten entfernen zu lassen.“

— NameSilo, via X (Twitter)

Wir haben diese Aussage Zeile für Zeile analysiert. Jede Behauptung war falsch.

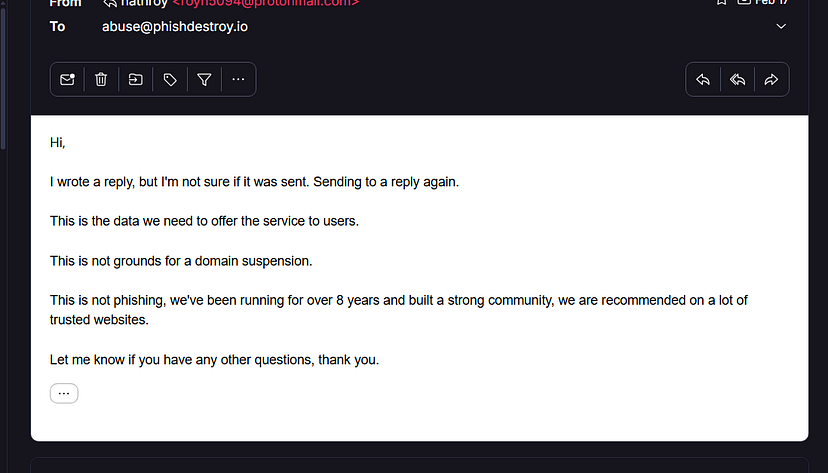

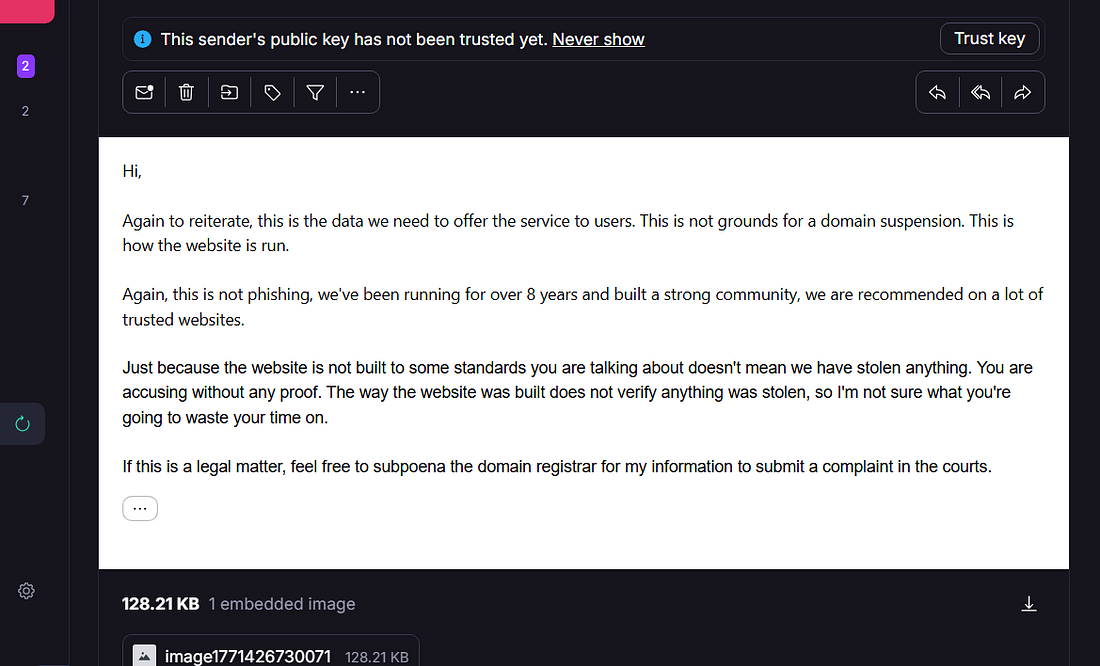

Die Worte des Betreibers

Bevor NameSilo einschritt, reagierte der Betreiber direkt auf unsere Missbrauchsmeldung. Seine E-Mails bestätigen, dass er sich der Sachlage bewusst war und entsprechende Absichten hegte:

Sieben Lügen, entlarvt

Der Diebstahlmechanismus bildet das Kernstück der Architektur – 8 PHP-Endpunkte, Exfiltration von Base64-Schlüsseln, ein Eine Lücke von 5,3 Jahren bei den GitHub-Commits. Dieses System wurde über Jahre hinweg aufgebaut und nicht in aller Eile zusammengeschustert.

Sechs Anbieter auf VirusTotal, seit Jahren vorliegende Beschwerden auf Trustpilot, ein Warnthema auf BitcoinTalk, der Betreiber 2018 aus r/Monero gesperrt. Eine einzige Google-Suche hätte das gezeigt.

Der Betreiber hat sich registriert 4 Escape-Domains bei 4 Registraren (jeweils 5–10 Jahre im Voraus bezahlt) vorher Die Untersuchung wurde veröffentlicht. Über 21 GitHub-Issues gelöscht. Entwickler für ein Captcha-System eingestellt. Das ist kein Opfer – das ist eine Operation.

Der Diebstahlcode lief in der Produktionsumgebung in der Stellungnahme von NameSilo. Es gab keine GitHub-Commits, die sich auf einen Vorfall bezogen. Es wurde nichts rückgängig gemacht.

NameSilo lobte den Betrüger dafür, dass er sich dafür eingesetzt hatte, die „Phishing“-Erkennung von Fortinet zu entfernen — ohne den Phishing-Code zu entfernen. Das ist kein redliches Verhalten. Das ist das Unterdrücken von Sicherheitswarnungen.

Die Beweislast auf den Berichterstatter zu verlagern, damit der Fall abgeschlossen werden kann. Die Beweise waren im Bericht enthalten. Drei Kollegen aus der Registratur hätten gar nicht erst nachfragen müssen.

„Wiedereröffnung“ impliziert, dass es einmal geöffnet war. Ihre Ermittlungen bestanden darin, den Betrüger anzurufen und seine Aussagen zu notieren. Das ist keine Ermittlung – das ist Diktat.

Nachweise zur Infrastruktur

Chronologie: Der Niedergang von xmrwallet

Das Urteil

NameSilo hat die Beweise nicht ignoriert. Sie haben sie gelesen, den Betrüger angerufen, ihm geglaubt, ihn für unschuldig erklärt und dabei geholfen, Sicherheitswarnungen zu unterdrücken. Dann forderten sie die Forscher auf, zu beweisen, dass der Missbrauch „aktuell“ sei.

Das ist keine Nachlässigkeit. Das ist Partnerschaft.

Die Domain ist offline. Der Betrug ist vorbei. Doch die Tatsache, dass ein US-Registrar sich dazu entschlossen hat, öffentlich eine Ausrede zu erfinden, um einen Krypto-Dieb zu schützen, der 2 Millionen Dollar erbeutet hat – das wird NameSilo noch sehr lange nachhängen. Ihre Stellungnahme wird von nun an in jedem Gerichtsantrag als Beweisstück Nummer eins dienen.

Wer sich für den Dieb verbürgt, muss mit ihm die Rechnung teilen.

Belegmaterial & Ressourcen

Verwandte Untersuchungen

Diese Untersuchung stützt sich auf öffentlich zugängliche Beweise, Live-Netzwerkaufzeichnungen, OSINT, öffentliche Bewertungsplattformen sowie die wortgetreue öffentliche Stellungnahme von NameSilo. Es wurde kein unbefugter Zugriff vorgenommen. Alle Ergebnisse sind unabhängig reproduzierbar.